Este documento fornece uma introdução sobre como funciona a Internet e como se conectar a ela. Explica que a Internet não tem um único proprietário e cresce de forma anárquica através da conexão voluntária de computadores que seguem os protocolos TCP/IP e Unix. Também discute brevemente a história da Internet e como hackers podem aprender sobre seus pontos fracos de segurança.

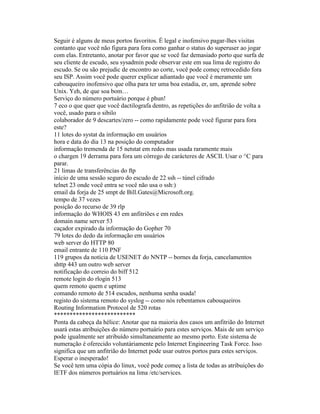

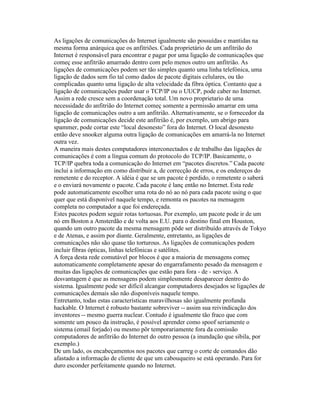

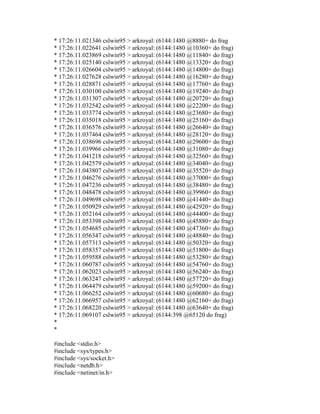

![- > sibilo - hostname de f

manda uma inundação verídico dos sibilos, tão rapidamente como o computador central do seu ISP pode os fazer. Isto mantem o anfitrião que você alvejou a parte traseira de eco tão ocupada seus sibilos que pode fazer pouco mais. Igualmente põr uma carga pesada sobre a rede.

Os cabouqueiros com nível de habilidade primitivos às vezes reunirão e usarão diversos de seus computadores imediatamente para sibilar simultaneamente o computador de anfitrião do Internet de alguma vítima. Isto manterá geralmente o computador da vítima demasiado

ocupado para fazer qualquer outra coisa. Pode mesmo deixar de funcionar. Entretanto, o para baixo lateral (do ponto de vista dos atacantes) é que mantem os computadores dos atacantes amarrados acima, demasiado.

**************************************

NOTA DO NETIQUETTE: A inundação que sibila um computador é extremamente rude. Começ travado fazendo isto e você será afortunado se o mais mau que acontece é seu serviço online que o fornecedor fecha seu cliente. Fazer isto a um cabouqueiro sério e você pode precisar uma transplantação da identidade.

Se você começar um tipo do sibilo da inundação de acidentalmente, você pode fechá-lo fora mantendo a chave de controle e pressionando “c” (Controlo-C).

**************************************

*************************************

TIP MAU DO GÊNIO: Sibilo você mesmo! Se você está usando alguma sorte de Unix, seu sistema de exploração deixá-lo-á usar seu computador para fazer apenas sobre qualquer coisa a se que pode fazer a outros computadores. O endereço de rede que o toma

de volta a seu próprio computador de anfitrião são o localhost (ou 127.0.0.1). Está aqui um exemplo de como eu uso o localhost:

localhost do >telnet do <slug> [65] -

127.0.0.1 de tentativa…

Conectado ao localhost.

O carácter de escape é “^]”.

SunOS UNIX

início de uma sessão:

Ver, mim são de volta à seqüência do início de uma sessão para o computador nomeado “slug” toda sobre

outra vez.

Agora eu sibilo-me:

localhost do <llama> [68] - >/usr/etc/ping

o localhost está vivo

Isto dá o mesmo resultado como se eu devia comandar:

lama do <llama> [69] - >/usr/etc/ping

llama.swcp.com está vivo

****************************************

*****************************************](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-17-320.jpg)

![#include <netinet/in_systm.h>

#include <netinet/ip.h>

#include <netinet/ip_icmp.h>

/*

* Se sua semente não muck com pacotes crus, o #define REALLY_RAW.

* Este é provavelmente somente linux.

*

#ifdef REALLY_RAW

REPARO do #define (x) htons (x)

#else

REPARO do #define (x) (x)

#endif

int

cano principal (argc do int, carvão animal ** argv)

{

int s;

buf do carvão animal [1500];

*ip do IP do struct = (IP do struct *) buf;

*icmp do ICMP do struct = (ICMP do struct *) (IP + 1);

*hp hostent do struct;

dst do sockaddr_in do struct;

offset do int;

int = em 1;

bzero (buf, buf do sizeof);

se ((s = soquete (AF_INET, SOCK_RAW, IPPROTO_IP)) < 0) {

perror (“soquete”);

saída (1);

}

se (setsockopt (s, IPPROTO_IP, IP_HDRINCL, &on, sizeof (sobre)) < 0) {

perror (“IP_HDRINCL”);

saída (1);

}

se (argc!= 2) {

fprintf (stderr, “uso: hostname de %s n”, argv [0]);

saída (1);

}

se ((cavalos-força = gethostbyname (argv [1])) ZERO do ==) {

se ((ip->ip_dst.s_addr = inet_addr (argv [1])) == -1) {

fprintf (stderr, “%s: anfitrião desconhecido n”, argv [1]);

}

} mais {

bcopy (hp->h_addr_list [0], &ip->ip_dst.s_addr, hp->h_length);

}

printf (“emitindo a %s n”, inet_ntoa (ip->ip_dst));](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-21-320.jpg)

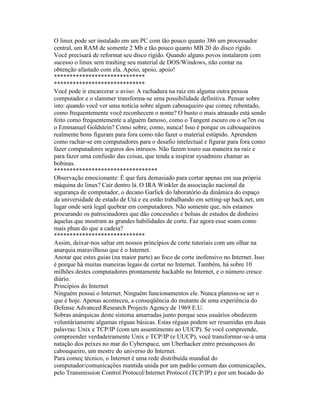

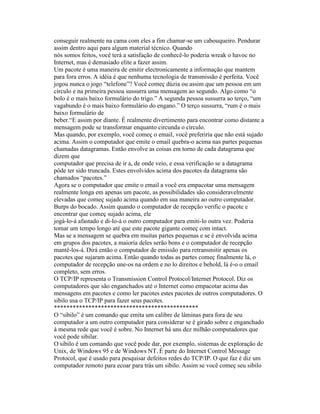

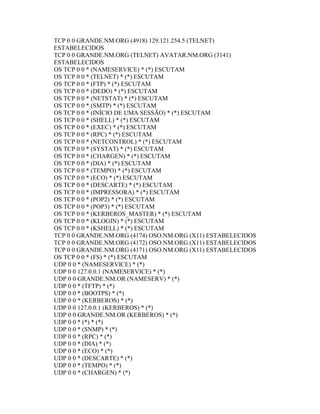

![o linux que eu aconteci saber já aproximadamente, de que fosse usado pelo ISP do acesso de Internet de New mexico: nmia.com.

*****************************

Nota do Newbie # 3: Um domínio é um internet address. Você pode usá-lo para olhar acima quem funciona os computadores usados pelo domínio, e para olhar igualmente acima como esse domínio é conectado ao descanso do Internet.

*****************************

Para fazer assim isto que nós registramos primeiramente em meu cliente de escudo com Cyberport Southwest. Eu dei o comando:

>whois nmia.com do <slug> [66] -

Acesso de Internet de New mexico (NMIA-DOM)

SE de 2201 Buena Vista

Albuquerque, nanômetro 87106

Domain Name: NMIA.COM

Contacto administrativo, contacto técnico, contacto da zona:

Orrell, Stan (SO11) SAO@NMIA.COM

(505) 877-0617

Último actualizado Record em 11-Mar-94.

Gravar criado em 11-Mar-94.

Usuários de domínio em ordem listada:

NS.NMIA.COM 198.59.166.10

GRANDE.NM.ORG 129.121.1.2

Agora é uma boa aposta que grande.nm.org está serindo muitos outros anfitriões do Internet ao lado de nmia.com. É aqui como nós movemos a ressaca nossa maneira de encontrar isto:

>telnet grande.nm.org 15 do <slug> [67] -

129.121.1.2 de tentativa…

Conectado a grande.nm.org.

O carácter de escape é “^]”.

Rev B do TGV MultiNet V3.5, VAX 4000-400, OpenVMS VAX V6.1

Data de validade da autorização da licença do produto

---------- ------- ------------- ---------------

MULTINET sim A-137-1641 (nenhuns)

NFS-CLIENT sim A-137-113237 (nenhuns)

Configuração do *** para a lima “MULTINET:*** de NETWORK_DEVICES.CONFIGURATION”

Bandeiras do endereço do CSR do adaptador de dispositivo/vector

------ ------- ----------- ------------

se0 (VMS compartilhado Ethernet/FDDI) - NENHUNS - NENHUNS - NENHUNS

Conexões activas de MultiNet, including usuários:

Estado (portuário) extrangeiro (portuário) local Proto do endereço do endereço de Receptor-q Snd-Q

----- ----- ----- ------------------ ------------------ -----

TCP 0 822 GRANDE.NM.ORG (NETSTAT) 198.59.115.24 (1569) ESTABELECIDO

TCP 0 0 GRANDE.NM.ORG (POP3) 164.64.201.67 (1256) ESTABELECIDO](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-25-320.jpg)

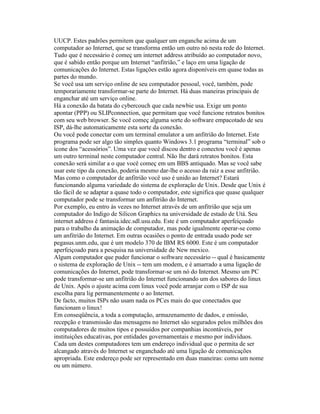

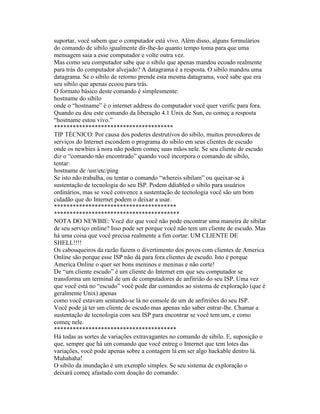

![206.206.173 GLORY.NM.ORG acima, passagem 0 374 se0 1500

198.175.173 LAWRII.NM.ORG acima, passagem 0 6227 se0 1500

198.59.110 GLORY.NM.ORG acima, passagem 0 1797 se0 1500

198.51.238 GLORY.NM.ORG acima, passagem 0 1356 se0 1500

192.136.110 GLORY.NM.ORG acima, passagem 0 583 se0 1500

204.134.48 GLORY.NM.ORG acima, passagem 0 42 se0 1500

198.175.176 LAWRII.NM.ORG acima, passagem 0 32 se0 1500

206.206.114 LAWRII.NM.ORG acima, passagem 0 44 se0 1500

206.206.179 LAWRII.NM.ORG acima, passagem 0 14 se0 1500

198.59.179 PENNY.NM.ORG acima, passagem 0 222 se0 1500

198.59.115 GLORY.NM.ORG acima, passagem 1 132886 se0 1500

206.206.181 GLORY.NM.ORG acima, passagem 0 1354 se0 1500

206.206.182 SIENNA.NM.ORG acima, passagem 0 16 se0 1500

206.206.118 GLORY.NM.ORG acima, passagem 0 3423 se0 1500

206.206.119 GLORY.NM.ORG acima, passagem 0 282 se0 1500

206.206.183 SIENNA.NM.ORG acima, passagem 0 2473 se0 1500

143.120.0 LAWRII.NM.ORG acima, passagem 0 123533 se0 1500

206.206.184 GLORY.NM.ORG acima, passagem 0 1114 se0 1500

205.167.120 GLORY.NM.ORG acima, passagem 0 4202 se0 1500

206.206.121 GLORY.NM.ORG acima, passagem 1 71 se0 1500

129.121.0 GRANDE.NM.ORG levantam 12 21658599 se0 1500

204.134.122 GLORY.NM.ORG acima, passagem 0 195 se0 1500

204.134.58 GLORY.NM.ORG acima, passagem 0 7707 se0 1500

128.123.0 GLORY.NM.ORG acima, passagem 0 34416 se0 1500

204.134.59 GLORY.NM.ORG acima, passagem 0 1007 se0 1500

204.134.124 GLORY.NM.ORG acima, passagem 0 37160 se0 1500

206.206.124 LAWRII.NM.ORG acima, passagem 0 79 se0 1500

206.206.125 PENNY.NM.ORG acima, passagem 0 233359 se0 1500

204.134.126 GLORY.NM.ORG acima, passagem 0 497 se0 1500

206.206.126 LAWRII.NM.ORG acima, passagem 0 13644 se0 1500

204.69.190 GLORY.NM.ORG acima, passagem 0 4059 se0 1500

206.206.190 GLORY.NM.ORG acima, passagem 0 1630 se0 1500

204.134.127 GLORY.NM.ORG acima, passagem 0 45621 se0 1500

206.206.191 GLORY.NM.ORG acima, passagem 0 3574 se0 1500

Tabelas de roteamento do IPX de MultiNet:

MTU da relação do uso de Refcnt das bandeiras da passagem do destino

---------- ---------- ----- ------ ----- --------- ----

Tabela de MultiNet ARP:

Bandeiras do Arp do endereço do Ethernet do endereço de rede do anfitrião

-------------------------------------------- ---------------- ---------

GLORY.NM.ORG (IP 129.121.1.4) AA:00:04:00:61:D0 provisório

[DESCONHECIDO] (IP 129.121.251.1) 00:C0:05:01:2C:D2 provisório

08:00 DE NARANJO.NM.ORG (IP 129.121.1.56):87:04:9F:42 provisório

CHAMA.NM.ORG (IP 129.121.1.8) AA:00:04:00:0C:D0 provisório

[DESCONHECIDO] (IP 129.121.251.5) AA:00:04:00:D2:D0 provisório

LAWRII.NM.ORG (IP 129.121.254.10) AA:00:04:00:5C:D0 provisório

[DESCONHECIDO] (IP 129.121.1.91) 00:C0:05:01:2C:D2 provisório](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-30-320.jpg)

![BRAVO.NM.ORG (IP 129.121.1.6) AA:00:04:00:0B:D0 provisório

PENNY.NM.ORG (IP 129.121.1.10) AA:00:04:00:5F:D0 provisório

08:00 DE ARRIBA.NM.ORG (IP 129.121.1.14):2B:BC:C1:A7 provisório

08:00 DE AZUL.NM.ORG (IP 129.121.1.51):87:00:A1:D3 provisório

00:00 DE ENSS365.NM.ORG (IP 129.121.1.3):0C:51:EF:58 provisório

08:00 DE AVATAR.NM.ORG (IP 129.121.254.1):5A:1D:52:0D provisório

[DESCONHECIDO] (IP 129.121.253.2) 08:00:5A:47:4A:1D provisório

[DESCONHECIDO] (IP 129.121.254.5) 00:C0:7B:5F:5F:80 provisório

08:00 DE CONCHAS.NM.ORG (IP 129.121.1.11):5A:47:4A:1D provisório

[DESCONHECIDO] (IP 129.121.253.10) AA:00:04:00:4B:D0 provisório

Estatísticas da relação de rede de MultiNet:

Endereço de rede conhecido Ipkts do MTU Ierrs Opkts Oerrs Collis

---- --- ------- -------------- ----- ----- ----- ----- ------

se0 1500 129.121.0 GRANDE.NM.ORG 68422948 0 53492833 1 0

lo0 4136 127.0.0 127.0.0.1 1188191 0 1188191 0 0

Estatísticas do protocolo de MultiNet:

65264173 pacotes do IP recebidos

Tamanho menor do que mínimo de 22 pacotes do IP

6928 fragmentos do IP recebidos

4 fragmentos do IP cronometrados para fora

IP 34 recebido para destinos unreachable

704140 pacotes do erro do ICMP gerados

9667 opcodes do ICMP fora da escala

4170 somas de controle más do pacote do ICMP

734363 respostas do ICMP

734363 pacotes do “eco” do ICMP recebidos

734363 do “pacotes da resposta eco” do ICMP emitidos

18339 do “pacotes da resposta eco” do ICMP recebidos

704140 ICMP do “pacotes Unreachable destino” emitidos

451243 ICMP do “pacotes Unreachable destino” recebidos

o ICMP 1488 “fonte extingue” os pacotes recebidos

o ICMP 163911 “reorienta” os pacotes recebidos

189732 pacotes excedidos “tempo” do ICMP recebidos

126966 conexões do TCP iniciadas

233998 conexões do TCP estabelecidas

132611 conexões do TCP aceitadas

67972 conexões do TCP deixadas cair

28182 conexões embrionárias do TCP deixadas cair

269399 conexões do TCP fechados

10711838 segmentos do TCP cronometrados para o RTT

RTT actualizado de 10505140 segmentos do TCP

ACKs atrasado 3927264 TCP emitido

666 devidos deixados cair conexões do TCP retransmitir intervalos de parada

111040 TCP retransmitem intervalos de parada

3136 TCP persistem intervalos de parada

9 TCP persistem gotas da conexão

16850 intervalos de parada do keepalive do TCP](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-31-320.jpg)

![2 amortecedores alocados aos endereços da relação.

1 amortecedor alocado para multicast endereços.

1 amortecedor alocado às rechamadas do intervalo de parada.

6 amortecedores alocados à gerência de memória.

2 amortecedores alocados aos blocos de controle do TTY da rede.

11 de 43 conjuntos da página no uso.

11 CXBs pedido dos excitadores de dispositivo do VMS

2 CXBs que espera para retornar aos excitadores de dispositivo do VMS

162 Kbytes alocados aos amortecedores de MultiNet (44% no uso).

226 Kbytes do espaço de endereço alocado do amortecedor (0% do máximo).

Conexão fechado pelo anfitrião extrangeiro.

<slug> [68] - >

Whoa! Que era todo o isso?

O que nós fizemos era telnet para mover 15 -- o porto do netstat-- qual em alguns computadores funciona um demónio que diga qualquer um que se importa para deixar cair apenas em aproximadamente tudo sobre a conexão feita por todos os computadores lig ao Internet através deste computador.

Assim desta nós aprendemos duas coisas:

Grande.nm.org é um computador muito ocupado e importante.

Mesmo um computador muito ocupado e importante pode deixar o surfista portuário aleatório vir e jogar.

Assim meu amigo de senhora quis tentar um outro porto. Eu sugeri o porto do dedo, número 79. Assim deu o comando:

>telnet grande.nm.org 79 do <slug> [68] -

129.121.1.2 de tentativa…

Conectado a grande.nm.org.

O carácter de escape é “^]”.

dedo

?Pesaroso, não podia encontrar o “DEDO”

Conexão fechado pelo anfitrião extrangeiro.

>telnet grande.nm.org 79 do <slug> [69] -

129.121.1.2 de tentativa…

Conectado a grande.nm.org.

O carácter de escape é “^]”.

ajuda

?Pesaroso, não podia encontrar a “AJUDA”

Conexão fechado pelo anfitrião extrangeiro.

>telnet grande.nm.org 79 do <slug> [69] -

129.121.1.2 de tentativa…

Conectado a grande.nm.org.

O carácter de escape é “^]”.

?

?Pesaroso, não podia encontrar “?”

Conexão fechado pelo anfitrião extrangeiro.

>telnet grande.nm.org 79 do <slug> [69] -

129.121.1.2 de tentativa…

Conectado a grande.nm.org.](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-33-320.jpg)

![O carácter de escape é “^]”.

homem

?Pesaroso, não podia encontrar o “HOMEM”

Conexão fechado pelo anfitrião extrangeiro.

<slug> [69] - >

Início neste olha como apenas um grupo de comandos falhs. Mas realmente isto é consideravelmente fascinante. A razão é que o porto 79 é, sob o IETF governa, supor para funcionar o fingerd, demónio do dedo. Assim quando deu o comando “dedo” e grande.nm.org disse?Pesarosos, não poderíamos encontrar o “DEDO,” nós soubemos que este porto não era seguintes réguas do IETF.

Agora podem sobre os computadores que não funcionam o demónio do dedo de todo. Isto é porque o dedo tem assim as propriedades que podem ser usadas para ganhar o controle total do computador que funcionamentos ele.

Mas se o dedo é interrompido, e nada mais está funcionando no porto 79, nós começ a resposta:

telnet: conectar: Conexão recusada.

Mas preferivelmente nós começ conectados e grande.nm.org esperava um comando.

Agora a coisa normal um surfista portuário faz quando funcionar um demónio unfmiliar é a persuadir em revelar que comandos usa. “Ajuda,” “?” e trabalho do “homem” frequentemente. Mas não nos ajudou.

Mas mesmo que estes comandos não nos ajudassem, disseram-nos que o demónio é provavelmente algo sensível. Se era um demónio que fosse significado para que qualquer um e seu irmão se use, dar-nos-ia instruções.

Assim que nós fizemos em seguida? Nós decidimos ser bons cidadãos do Internet e permanecer igualmente fora da cadeia que nós decidimos que nós término de uma sessão do beter.

Mas havia um corte que nós decidimos fazer primeiramente: deixar nossa marca na lima de registro do escudo.

A lima de registro do escudo mantem um registro de todos os comandos do sistema de exploração feitos em um computador. O adminsitrator de um computador obviamente importante tal como grande.nm.org é provavelmente competente bastante fazer a varredura dos registros de que comandos são dados quem a seu computador. Especialmente em um importante portuário bastante funcionar um mistério, demónio não-IETF. Tão tudo nós tipos quando conectados fomos conservados em um registro.

Assim meu amigo giggled com alegria e deixou algumas mensagens no porto 79 antes de finalizar a sessão. Oh, caro, eu acredito que enganchou no corte. Hmmm, podia ser uma boa maneira de encontrar sysadmins bonitos…

Assim, ressaca portuária acima! Se você quer surfar, estão aqui os princípios:

Começ entrado a um cliente de escudo. Aquele é um cliente com seu ISP que o deixa dar comandos de Unix. Ou -- funcionar o linux ou o algum outro tipo de Unix em seus PC e gancho até o Internet.

Dar o comando do “number> do <pot do <hostname> telnet “onde o <hostname> é o internet address do computador que você quer visitar e number> do <port é o que quer que lhe olha o phun.

Se você começ a resposta “conectada ao <hostname>,” então ressaca acima!](https://image.slidesharecdn.com/nwyg5b2lsxcydqrcjw1o-signature-58b5ae697f5eafce97f3052d242a108fd23bc0d0c0dced185d554fed0563f399-poli-141105091451-conversion-gate01/85/H4dummies-translated-to-portuguese-34-320.jpg)