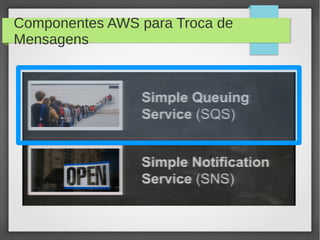

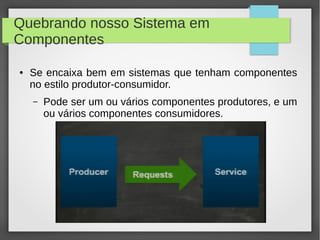

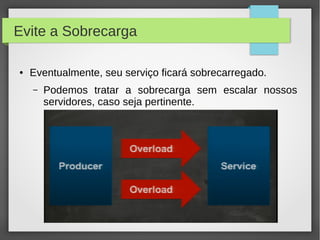

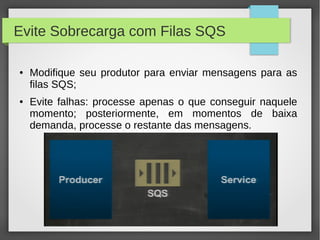

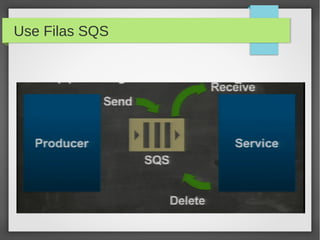

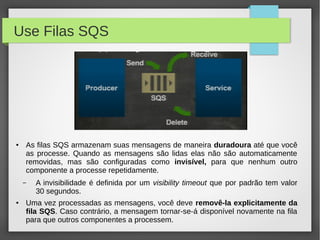

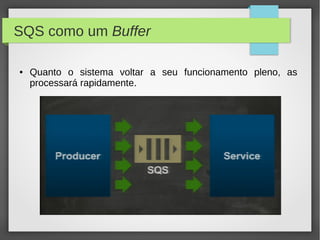

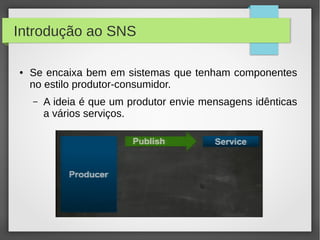

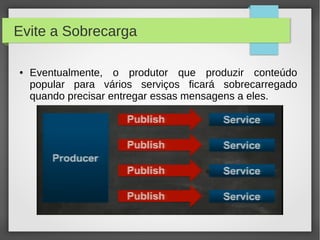

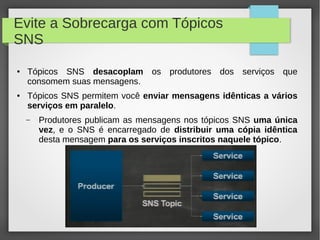

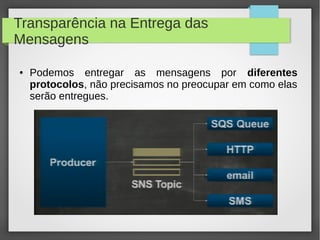

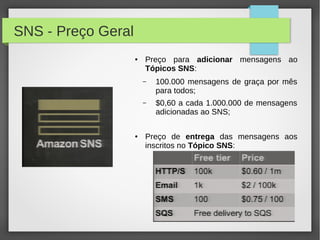

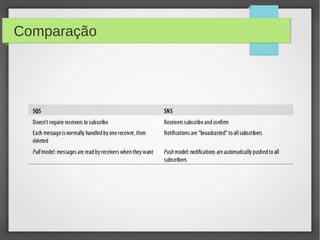

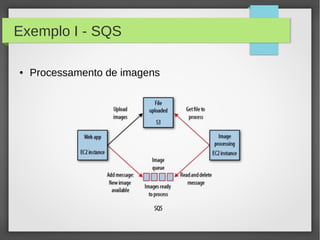

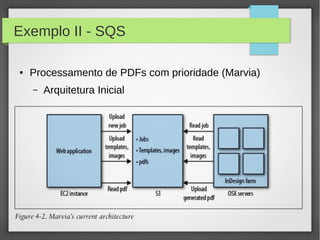

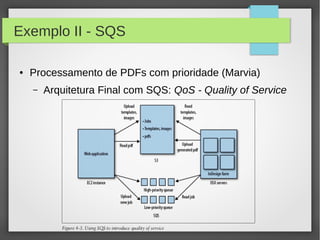

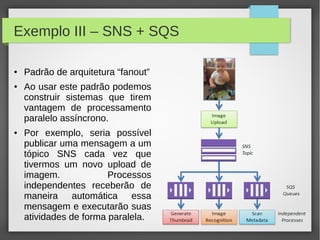

O documento apresenta uma introdução a sistemas distribuídos, focando na utilização dos serviços AWS SQS e SNS para gerenciamento de filas e notificações em sistemas produtivos. Destaca a importância de evitar sobrecargas utilizando filas SQS para temporariamente armazenar mensagens e a funcionalidade dos tópicos SNS para desacoplar produtores e consumidores, permitindo a distribuição de mensagens de forma eficiente. Também são abordadas características e preços dos serviços, além de exemplos práticos de sua aplicação em cenários de processamento de dados.