1) A comunicação entre processos em sistemas distribuídos é feita através da troca de mensagens, ao invés de memória compartilhada.

2) Protocolos de comunicação utilizam camadas para facilitar a implementação e entendimento da troca de mensagens entre sistemas heterogêneos.

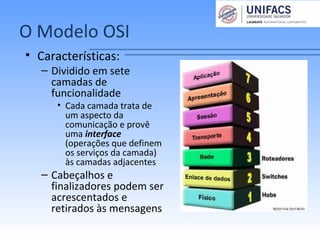

3) O Modelo OSI define sete camadas de funcionalidade para a comunicação entre sistemas abertos de forma estruturada.