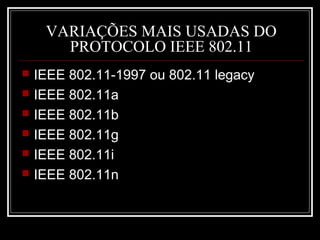

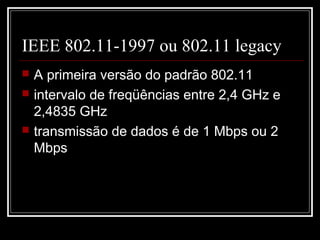

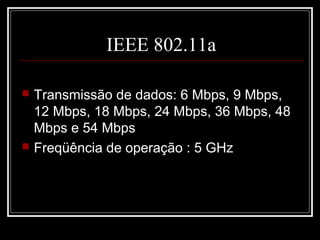

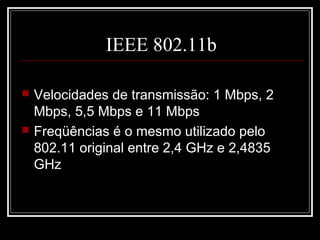

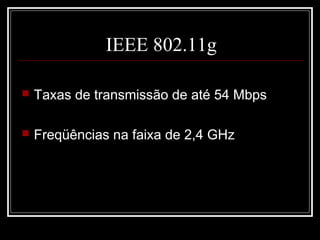

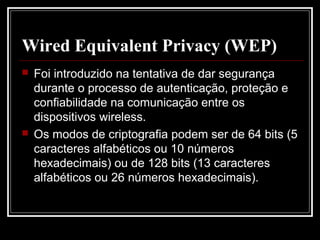

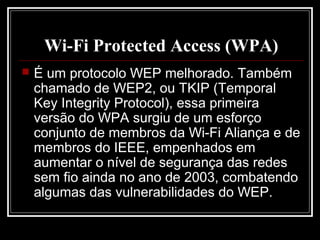

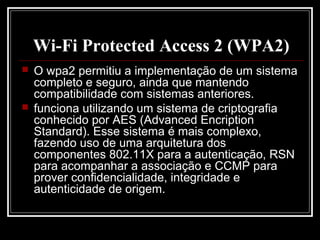

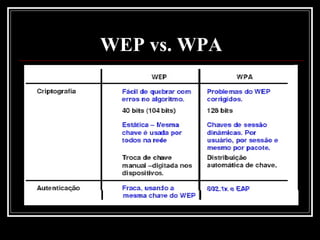

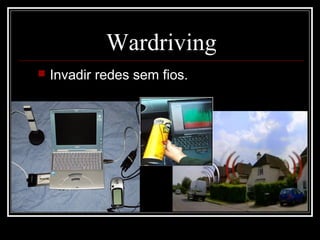

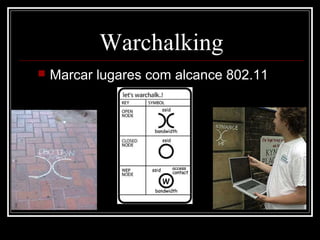

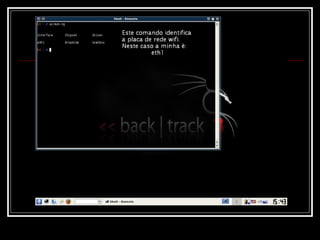

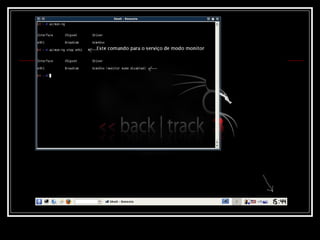

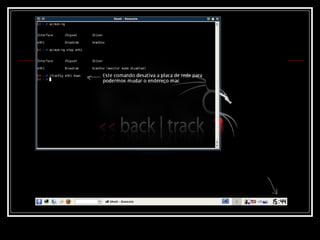

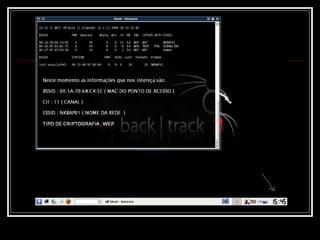

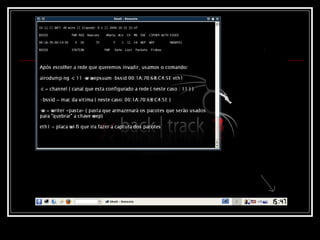

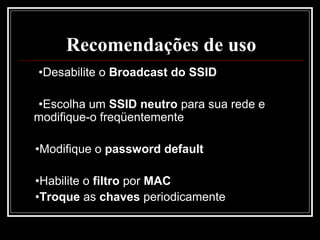

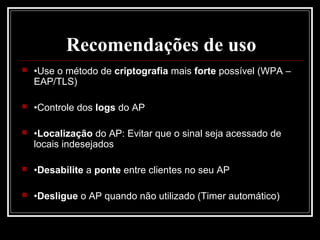

O documento discute o protocolo padrão IEEE 802.11 para redes sem fio, incluindo suas várias versões e características técnicas, como transmissão de dados e frequências de operação. Também aborda questões de segurança, comparando os métodos de criptografia WEP, WPA e WPA2, além de oferecer recomendações para proteger redes wireless contra riscos. O texto menciona práticas como o wardriving e warchalking, destacando vulnerabilidades e sugestões de configuração para maior segurança.