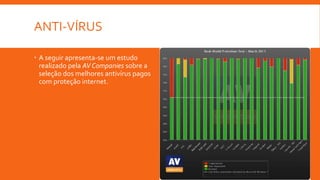

O documento discute vírus de computador, seus tipos e como se combatem. Apresenta os primeiros vírus históricos, explica o que são cavalos de tróia, worms, hijackers, keyloggers e outros tipos de vírus. Também aborda formas de proteção como antivírus e firewalls.