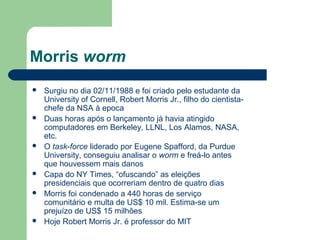

O documento discute diferentes tipos de malware, incluindo vírus, worms, trojans horses, rootkits e bots. Ele também analisa alguns worms históricos notáveis como Morris Worm, Melissa, Code Red e SQL Slammer, descrevendo suas características técnicas e fatores que contribuíram para seu sucesso na propagação.

![Code Red – análise técnica (1)

O overflow foi descoberto por acaso pela eEye

enquanto faziam fuzzing contra o filtro .ida do ISAPI

– GET /NULL.ida?[buffer]=X HTTP/1.0 (com [buffer] aproximadamente 240

bytes)

Após se utilizar do overflow para penetrar no

sistema, o worm abre 100 processos filhos, onde

99 são usados para procurar por outras máquinas

vulneráveis

O processo-filho restante checa se o idioma padrão

é inglês; caso afirmativo, modifica o ‘index.html’

com o conteúdo “HELLO! Welcome to

http://www.worm.com! Hacked By Chinese!”](https://image.slidesharecdn.com/malware-130411180910-phpapp01/85/Malware-31-320.jpg)