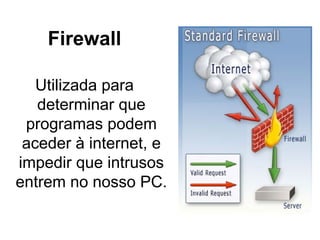

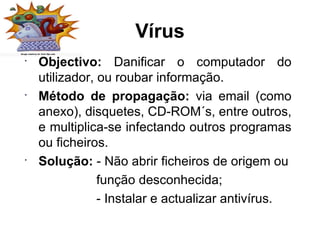

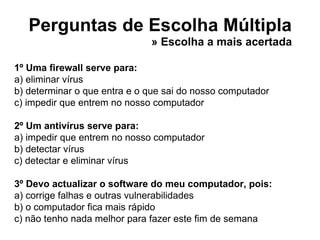

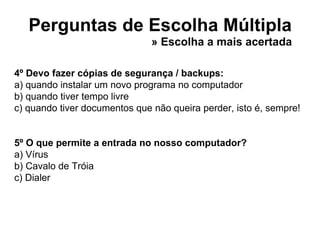

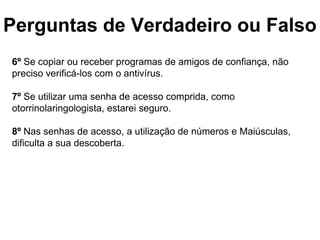

O documento discute vários tipos de ameaças cibernéticas como vírus, cavalos de Tróia e worms, e fornece dicas sobre como se proteger, incluindo manter software atualizado, usar antivírus e firewalls, e fazer backups regulares. Ele também explica o objetivo e método de propagação desses riscos e como identificá-los e removê-los.