Incorporar apresentação

Baixar para ler offline

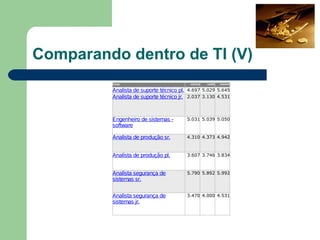

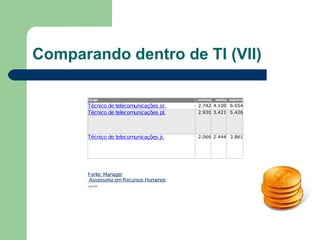

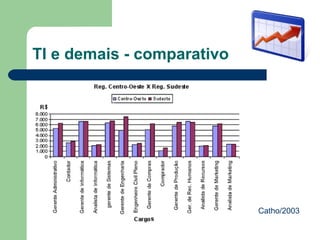

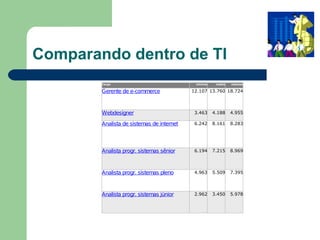

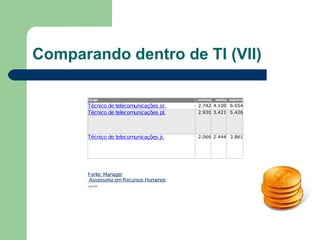

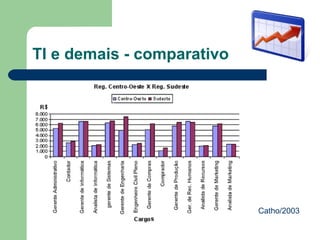

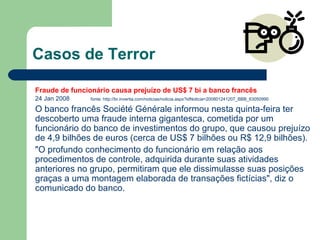

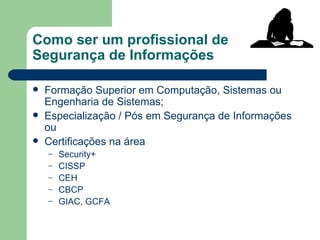

O documento discute a área de segurança da informação no século XXI, incluindo o que é segurança da informação, as perspectivas e avanços da área, e as carreiras para profissionais de segurança da informação.