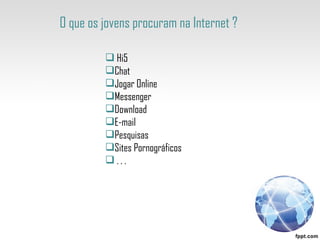

Este documento discute os perigos da internet, incluindo redes sociais como o Hi5 e Facebook, vírus de computador, e como os jovens usam a internet para jogos online, chat, e-mail e downloads. Também fornece conselhos sobre como se proteger dos perigos da internet e como identificar informações confiáveis online.