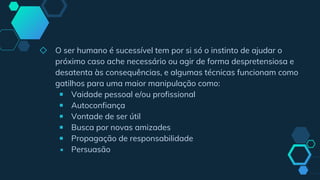

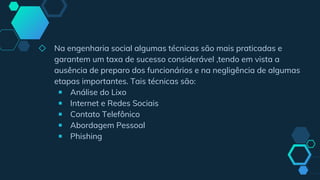

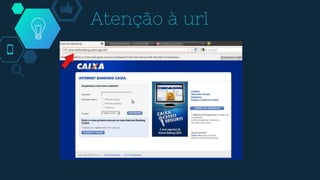

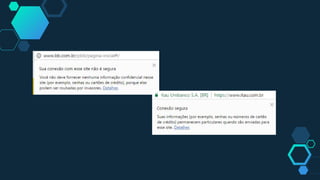

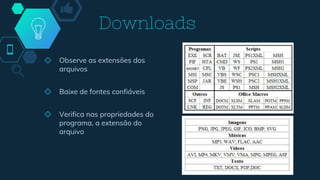

O documento discute como o erro humano e a engenharia social são grandes vulnerabilidades nos sistemas de segurança da informação. Apresenta técnicas comuns de engenharia social como análise de lixo, phishing e contato telefônico. Também fornece dicas para proteger sistemas, como classificar dados, restringir acesso e analisar como dados sensíveis são transmitidos.