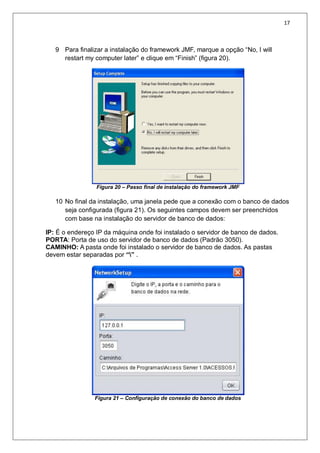

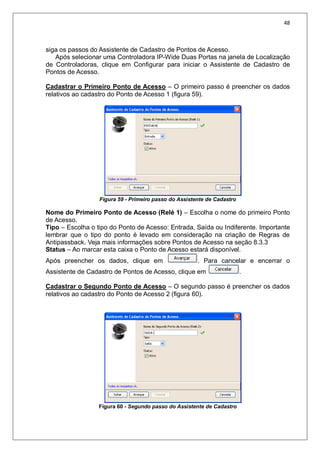

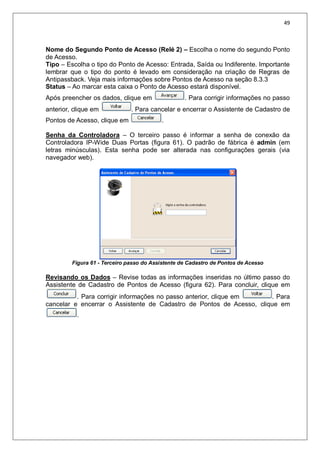

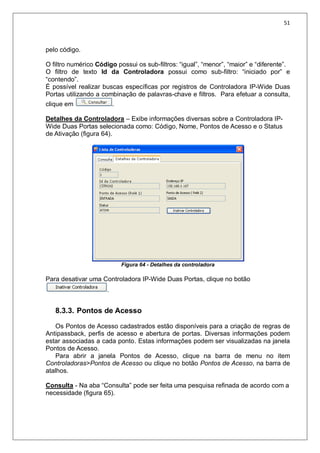

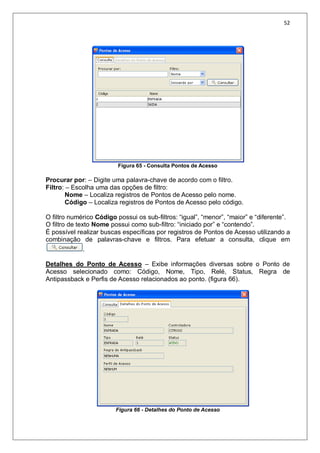

Este documento fornece instruções sobre a instalação e configuração de uma controladora IP de duas portas e seu software de gerenciamento de acesso. Ele explica como conectar fisicamente a controladora, configurar suas opções de rede e gerais, cadastrar pontos de acesso, zonas de tempo, departamentos, perfis de acesso e usuários no software.