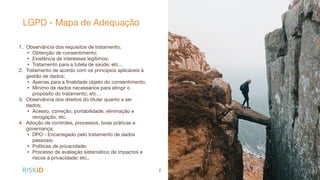

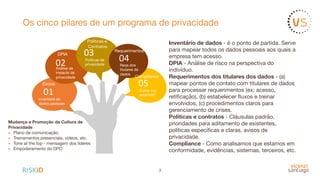

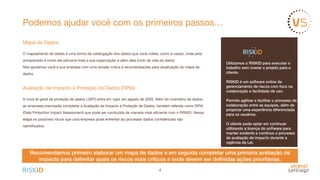

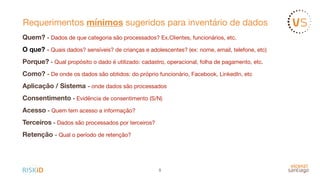

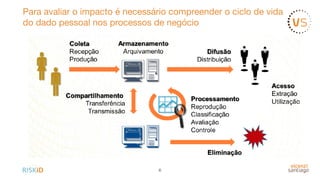

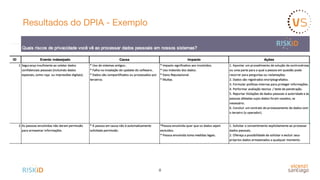

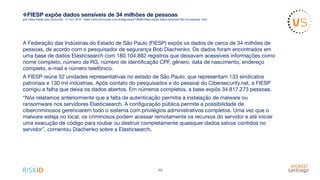

O documento aborda a Lei Geral de Proteção de Dados (LGPD) e detalha os requisitos para o tratamento de dados pessoais, incluindo consentimento e direitos dos titulares. Destaca a importância do inventário de dados, da avaliação de impacto à proteção de dados (DPIA) e a implementação de boas práticas de governança. Além disso, menciona casos de vazamentos de dados como alertas sobre a necessidade de conformidade com a LGPD.