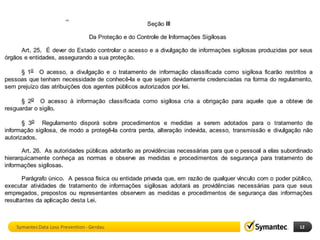

1) A apresentação discute Data Loss Prevention (DLP) e como a solução Symantec DLP pode prevenir vazamentos de dados confidenciais de empresas.

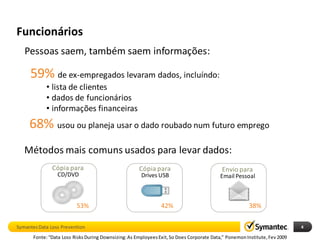

2) É mostrado que funcionários levam dados quando saem de empresas e como a Symantec DLP pode identificar e monitorar informações confidenciais.

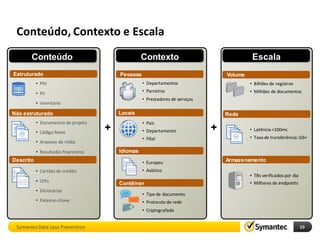

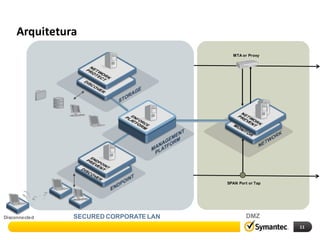

3) Uma demonstração rápida mostra como a Symantec DLP rastreia dados estruturados e não estruturados em redes corporativas de grandes escalas.