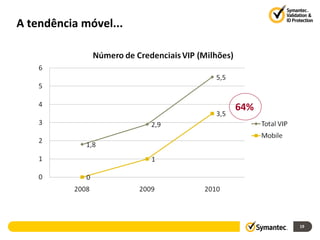

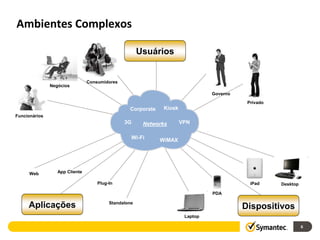

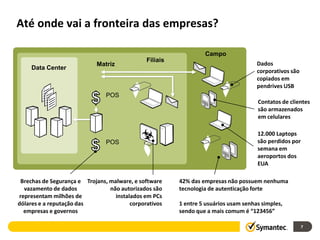

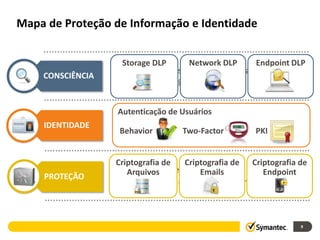

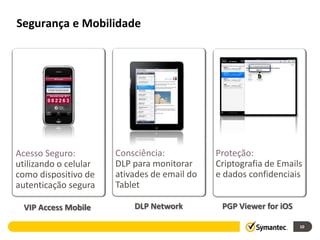

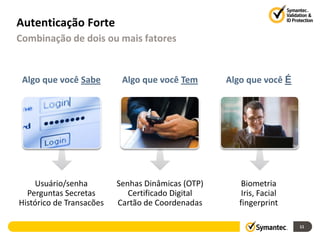

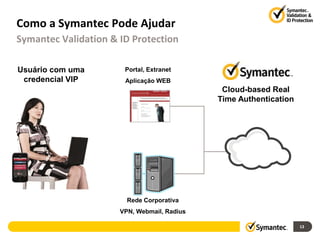

O documento apresenta a Symantec, uma empresa líder em segurança de informações e identidade com mais de 40 anos de atuação e diversas soluções de proteção de dados, incluindo autenticação forte e criptografia. Descreve suas principais tecnologias, o impacto das novas necessidades de mobilidade e segurança e o crescimento contínuo da empresa em diversos segmentos de mercado. Além disso, discute a importância da proteção contra perda de dados e a análise das estratégias de segurança em ambientes corporativos.

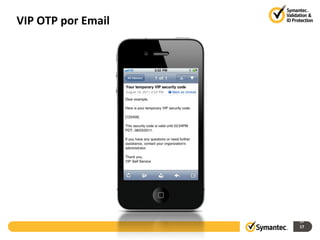

![VIP OTP por Voz

Your verification ID is

[123456].

If you would like to

hear it again press 1,

otherwise hang up

and see your

computer screen for

more details.

18

18](https://image.slidesharecdn.com/mobilidadeesegurana-setembro2011v-1-110930123644-phpapp02/85/Mobilidade-e-Seguranca-18-320.jpg)