Espionagem na internet-vanda_e_adriana

•Transferir como PPTX, PDF•

0 gostou•250 visualizações

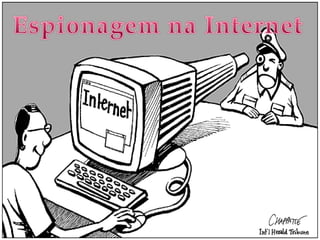

Este documento discute vários tipos de espionagem na internet, incluindo o uso de cookies para rastrear o comportamento online dos usuários sem seu consentimento. Também descreve como qualquer pessoa pode se tornar alvo de espionagem se pertencer a um contexto com informações valiosas, e recomenda o uso de programas antivírus e anti-spyware para proteger os dados dos usuários.

Denunciar

Compartilhar

Denunciar

Compartilhar

Recomendados

Espionagem na internet

Existem vários tipos de espionagem na internet que podem monitorar os usuários, como cookies. A espionagem na internet cresceu 488% nos últimos anos e cerca de 20% dos principais sites usam mecanismos como cookies para coletar dados dos usuários sem permissão, levantando questões sobre privacidade. Cookies armazenam informações sobre os hábitos de navegação dos usuários.

ESPIONAGEM CIBERNÉTICA

O documento discute as atividades de espionagem cibernética da NSA, incluindo a coleta de inteligência de comunicações estrangeiras e domésticas, bem como cenários hipotéticos de como os Estados Unidos poderiam manipular eleições e sistemas de pagamento em outros países através de ataques cibernéticos. O documento também fornece recomendações sobre como proteger melhor os dados e a privacidade.

Sistemasdeinformação II

O documento discute questões de privacidade e liberdade na internet. Apresenta ferramentas para coleta de dados pessoais como cookies e web bugs e métodos para proteger a privacidade do usuário. Também aborda como a tecnologia GPS pode ameaçar a privacidade ao rastrear a localização de pessoas e discute aplicações e preocupações com o uso desta tecnologia.

Apresentação de Edmundo Matarazzo

O documento discute segurança e privacidade no contexto da tecnologia da informação. Aborda objetivos tradicionais de segurança como disponibilidade, confidencialidade e integridade de dados. Também discute como determinar se uma pessoa tem expectativa razoável de privacidade e o balanceamento entre privacidade e outros interesses como liberdade de expressão. Conclui que as respostas para alcançar segurança e proteger a privacidade não são simples devido à complexidade do ambiente tecnológico em constante mudança.

P F Cibercrime

O documento discute crimes cibernéticos, incluindo tipos de crimes como fraude e pornografia infantil, objetivos de criminosos como diversão e vingança, e desafios para investigações como falta de logs e necessidade de cooperação internacional.

Internet- estrutura, ameaças e segurança

Esse slide explica um pouco sobre a internet e as informações que devemos saber para que tenhamos um boa experiencia virtual.

Privacidade e a internet das coisas

O documento discute como a privacidade mudou com o avanço da tecnologia e acesso facilitado a dados pessoais. Apresenta visões diferentes sobre privacidade, desde benefícios de anúncios direcionados até questionamentos sobre ética e uso indevido de dados. Finalmente, sugere que a Internet das Coisas pode trazer mais transparência sobre como as empresas usam as informações pessoais dos usuários.

SEGURANÇA CIBERNÉTICA: DESAFIOS E OPORTUNIDADES NA ERA DE CIBERESPIONAGEM

Devido ao grande aumento do uso da Internet, a escassez da informação já não é mais uma preocupação, como em algumas décadas atrás. Atualmente, o excesso da informação tornou-se um dos problemas da maior rede mundial. A grande quantidade de informações permite coletar, classificar e separar essas informações em diversas formas, de acordo com o interesse de cada camada da sociedade, desde a mais bem intencionada até a mais maléfica, onde se encontram os cibercriminosos. Uma das formas de combater os cibercriminosos é por meio do monitoramento minucioso das atividades de qualquer cidadão que possa ser considerada como suspeito. Diversas agências de inteligência, em especial NSA, a Agência Nacional de Segurança dos Estados Unidos, têm feito coletas excessivas de dados para este fim. Este trabalho apresenta algumas formas de coleta, utilizadas pela NSA, bem como os desafios e oportunidades existentes.

Recomendados

Espionagem na internet

Existem vários tipos de espionagem na internet que podem monitorar os usuários, como cookies. A espionagem na internet cresceu 488% nos últimos anos e cerca de 20% dos principais sites usam mecanismos como cookies para coletar dados dos usuários sem permissão, levantando questões sobre privacidade. Cookies armazenam informações sobre os hábitos de navegação dos usuários.

ESPIONAGEM CIBERNÉTICA

O documento discute as atividades de espionagem cibernética da NSA, incluindo a coleta de inteligência de comunicações estrangeiras e domésticas, bem como cenários hipotéticos de como os Estados Unidos poderiam manipular eleições e sistemas de pagamento em outros países através de ataques cibernéticos. O documento também fornece recomendações sobre como proteger melhor os dados e a privacidade.

Sistemasdeinformação II

O documento discute questões de privacidade e liberdade na internet. Apresenta ferramentas para coleta de dados pessoais como cookies e web bugs e métodos para proteger a privacidade do usuário. Também aborda como a tecnologia GPS pode ameaçar a privacidade ao rastrear a localização de pessoas e discute aplicações e preocupações com o uso desta tecnologia.

Apresentação de Edmundo Matarazzo

O documento discute segurança e privacidade no contexto da tecnologia da informação. Aborda objetivos tradicionais de segurança como disponibilidade, confidencialidade e integridade de dados. Também discute como determinar se uma pessoa tem expectativa razoável de privacidade e o balanceamento entre privacidade e outros interesses como liberdade de expressão. Conclui que as respostas para alcançar segurança e proteger a privacidade não são simples devido à complexidade do ambiente tecnológico em constante mudança.

P F Cibercrime

O documento discute crimes cibernéticos, incluindo tipos de crimes como fraude e pornografia infantil, objetivos de criminosos como diversão e vingança, e desafios para investigações como falta de logs e necessidade de cooperação internacional.

Internet- estrutura, ameaças e segurança

Esse slide explica um pouco sobre a internet e as informações que devemos saber para que tenhamos um boa experiencia virtual.

Privacidade e a internet das coisas

O documento discute como a privacidade mudou com o avanço da tecnologia e acesso facilitado a dados pessoais. Apresenta visões diferentes sobre privacidade, desde benefícios de anúncios direcionados até questionamentos sobre ética e uso indevido de dados. Finalmente, sugere que a Internet das Coisas pode trazer mais transparência sobre como as empresas usam as informações pessoais dos usuários.

SEGURANÇA CIBERNÉTICA: DESAFIOS E OPORTUNIDADES NA ERA DE CIBERESPIONAGEM

Devido ao grande aumento do uso da Internet, a escassez da informação já não é mais uma preocupação, como em algumas décadas atrás. Atualmente, o excesso da informação tornou-se um dos problemas da maior rede mundial. A grande quantidade de informações permite coletar, classificar e separar essas informações em diversas formas, de acordo com o interesse de cada camada da sociedade, desde a mais bem intencionada até a mais maléfica, onde se encontram os cibercriminosos. Uma das formas de combater os cibercriminosos é por meio do monitoramento minucioso das atividades de qualquer cidadão que possa ser considerada como suspeito. Diversas agências de inteligência, em especial NSA, a Agência Nacional de Segurança dos Estados Unidos, têm feito coletas excessivas de dados para este fim. Este trabalho apresenta algumas formas de coleta, utilizadas pela NSA, bem como os desafios e oportunidades existentes.

Crimes digitais

O documento discute crimes digitais e como se proteger deles. Resume que devido ao aumento da tecnologia e uso da internet, criminosos encontraram novas formas de ataque digital. Também explica conceitos como segurança da informação, crimes digitais comuns como phishing e ransomware, e casos famosos como Edward Snowden. Por fim, dá dicas de como se proteger e o que fazer ao ser vítima de um crime digital.

Riscos E Segurança Na Rede

- O documento é um curso sobre introdução à educação digital ministrado pelo Ministério da Educação brasileiro.

- Aborda tópicos como segurança na internet, riscos como vírus, pedofilia e dicas para proteger dados.

- Inclui informações sobre como computadores podem ser infectados, como protegê-los e regras para segurança online.

Segurança das Informações e Continuidade dos negócios

O documento discute a segurança da informação e privacidade na era digital. Aborda conceitos como segurança da informação, segurança nacional, comércio eletrônico e privacidade. Também discute ameaças como cookies, web bugs, spywares e formas de proteger dados pessoais.

Privacidade, Transparência Pública e Complexidade

Apresentação no VIII EIICA em 2013. Autores: Fernando de Assis Rodrigues e João Antonio Moraes. Mais informações em https://rodrigues.pro.br

CRIMES NA INTERNET

O documento discute crimes virtuais e como proceder em caso de vítimas. Ele explica que crimes virtuais podem ser enquadrados no Código Penal Brasileiro e resultar em punições como indenizações ou prisão. Também lista vários tipos de crimes digitais e fornece orientações sobre como coletar evidências e registrar queixas em delegacias especializadas.

Tecnicas de Segurança de Dados de Smarthphones.pdf

1. O documento discute técnicas de segurança de dados em smartphones, comparando diferentes métodos e apresentando vulnerabilidades.

2. O objetivo é esclarecer os usuários sobre como se proteger de ataques cibernéticos como malwares e spams em dispositivos móveis.

3. As principais ferramentas de segurança discutidas incluem antivírus móveis e métodos para identificar, autenticar e autorizar ações online.

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Uma visão sobre como proteger sua identidade uma vez que você tem que inserir uma série de dados pessoais ao se inscrever em sites e mesmo durante a navegação. Ataques podem vir de todos os lados e até mesmo de uma mensagem "inocente" ou de anúncio de uma boa oferta. Infelizmente há muitas gente praticando crimes, interessadas em prejudicar pessoas de boa fé.

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Uma visão sobre como proteger sua identidade uma vez que você tem que inserir uma série de dados pessoais ao se inscrever em sites e mesmo durante a navegação. Ataques podem vir de todos os lados e até mesmo de uma mensagem "inocente" ou de anúncio de uma boa oferta. Infelizmente há muitas gente praticando crimes, interessadas em prejudicar pessoas de boa fé.

Glossário de segurança

Trabalho sobre o Glossário de Segurança realizado por Luís Marques e Leonardo Durão no âmbito da disciplina de Segurança de Redes da turma 10ºCV-IGR.

Glossário de segurança

Trabalho de um Glossário de Segurança realizado por Luís Marques e Leonardo Durão da turma 10ºCV-IGR.

Fintech.pptx

O documento discute segurança de dados na internet, incluindo o que é a LGPD, os perigos de redes Wi-Fi públicas e como identificar sites não seguros. Ele enfatiza a importância de proteger dados pessoais e usar práticas seguras online.

Segurança cibernética: Desafios e oportunidades na era de ciberespionagem

Devido ao grande aumento do uso da Internet, a escassez da informação já não é mais uma preocupação, como em algumas décadas atrás. Atualmente, o excesso da informação tornou-se um dos problemas da maior rede mundial. A grande quantidade de informações permite coletar, classificar e separar essas informações em diversas formas, de acordo com o interesse de cada camada da sociedade, desde a mais bem intencionada até a mais maléfica, onde se encontram os cibercriminosos. Uma das formas de combater os cibercriminosos é por meio do monitoramento minucioso das atividades de qualquer cidadão que possa ser considerada como suspeito. Diversas agências de inteligência, em especial NSA, a Agência Nacional de Segurança dos Estados Unidos, têm feito coletas excessivas de dados para este fim. Este trabalho apresenta algumas formas de coleta, utilizadas pela NSA, bem como os desafios e oportunidades existentes.

Módulo n.º 5: Segurança

Este documento fornece informações sobre segurança digital e proteção de dados pessoais. O módulo ensina como proteger dispositivos, dados e privacidade online, compreender riscos digitais e utilizar corretamente serviços online e políticas de privacidade. Também discute medidas de segurança para dispositivos móveis e unidades USB.

Cybersecurity.pdf

O documento discute os conceitos de segurança cibernética e cibersegurança. Ele explica que a segurança cibernética envolve garantir a confidencialidade, integridade e disponibilidade das informações de uma organização, enquanto a cibersegurança se refere especificamente à proteção contra ameaças cibernéticas. O documento também discute vários tipos de ameaças cibernéticas como hackers, ransomware e phishing, além de fornecer dicas sobre como melhor se proteger contra esses riscos.

WorkShop - Condutas a ter na Internet: O bom, O mau e o Vilão

O documento discute boas práticas de segurança na internet, incluindo manter o computador atualizado, usar senhas fortes e não baixar conteúdo pirata. Também aborda comportamentos inseguros e perigos como phishing e identidade falsa. Por fim, fornece recursos sobre como comunicar e navegar com segurança na internet.

A importância da Segurança da Informação e os impactos da LGPD

Este documento discute a importância da segurança da informação e os impactos da Lei Geral de Proteção de Dados (LGPD) no Brasil. Apresenta os princípios da segurança da informação, como a criptografia pode garantir a segurança dos dados, e explica os conceitos-chave da LGPD como controle, operador e dados pessoais. Também discute possíveis sanções por violações da LGPD e como a lei pode afetar a vida dos cidadãos e empresas.

Estudo De Viabilidade Na Utilização De Ferramente De Mineração De Dados Como ...

Este documento discute o uso da ferramenta de mineração de dados Maltego como uma forma de prevenção contra ataques de engenharia social. Ele primeiro explica o conceito de engenharia social e como os oportunistas coletam informações sobre vítimas. Em seguida, discute como a ferramenta Maltego pode ser usada para mapear informações disponíveis online sobre um usuário, a fim de identificar riscos potenciais e mitigar ameaças de engenharia social. O documento conclui que os usuários podem usar ferra

Perigos da Internet

O documento discute os perigos da internet para jovens, incluindo vírus, phishing, pornografia infantil, violação de privacidade e cyberbullying. Ele fornece dicas para se proteger online e enfatiza a importância de orientar as crianças sobre os riscos da internet.

Regras de Segurança on-line

Este documento discute os perigos da internet para crianças e jovens, incluindo conteúdo impróprio, programas maliciosos, e pessoas mal-intencionadas. Ele fornece conselhos sobre como permanecer seguro online, como não compartilhar informações pessoais, manter o antivírus atualizado, e não baixar arquivos desconhecidos. O objetivo é alertar os jovens sobre esses riscos e ensiná-los a navegar com segurança na internet.

Rio Info 2015 - Seminário de Segurança em TI - Dados e Privacidade - Erick fe...

O documento discute crimes cibernéticos, incluindo tipos como fraude bancária online, pornografia infantil e violação de dados. Ele também descreve investigações policiais sobre esses crimes, como Operação Desmantelo contra fraude bancária online e Operação Carrossel contra troca de pornografia infantil.

Mais conteúdo relacionado

Semelhante a Espionagem na internet-vanda_e_adriana

Crimes digitais

O documento discute crimes digitais e como se proteger deles. Resume que devido ao aumento da tecnologia e uso da internet, criminosos encontraram novas formas de ataque digital. Também explica conceitos como segurança da informação, crimes digitais comuns como phishing e ransomware, e casos famosos como Edward Snowden. Por fim, dá dicas de como se proteger e o que fazer ao ser vítima de um crime digital.

Riscos E Segurança Na Rede

- O documento é um curso sobre introdução à educação digital ministrado pelo Ministério da Educação brasileiro.

- Aborda tópicos como segurança na internet, riscos como vírus, pedofilia e dicas para proteger dados.

- Inclui informações sobre como computadores podem ser infectados, como protegê-los e regras para segurança online.

Segurança das Informações e Continuidade dos negócios

O documento discute a segurança da informação e privacidade na era digital. Aborda conceitos como segurança da informação, segurança nacional, comércio eletrônico e privacidade. Também discute ameaças como cookies, web bugs, spywares e formas de proteger dados pessoais.

Privacidade, Transparência Pública e Complexidade

Apresentação no VIII EIICA em 2013. Autores: Fernando de Assis Rodrigues e João Antonio Moraes. Mais informações em https://rodrigues.pro.br

CRIMES NA INTERNET

O documento discute crimes virtuais e como proceder em caso de vítimas. Ele explica que crimes virtuais podem ser enquadrados no Código Penal Brasileiro e resultar em punições como indenizações ou prisão. Também lista vários tipos de crimes digitais e fornece orientações sobre como coletar evidências e registrar queixas em delegacias especializadas.

Tecnicas de Segurança de Dados de Smarthphones.pdf

1. O documento discute técnicas de segurança de dados em smartphones, comparando diferentes métodos e apresentando vulnerabilidades.

2. O objetivo é esclarecer os usuários sobre como se proteger de ataques cibernéticos como malwares e spams em dispositivos móveis.

3. As principais ferramentas de segurança discutidas incluem antivírus móveis e métodos para identificar, autenticar e autorizar ações online.

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Uma visão sobre como proteger sua identidade uma vez que você tem que inserir uma série de dados pessoais ao se inscrever em sites e mesmo durante a navegação. Ataques podem vir de todos os lados e até mesmo de uma mensagem "inocente" ou de anúncio de uma boa oferta. Infelizmente há muitas gente praticando crimes, interessadas em prejudicar pessoas de boa fé.

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Uma visão sobre como proteger sua identidade uma vez que você tem que inserir uma série de dados pessoais ao se inscrever em sites e mesmo durante a navegação. Ataques podem vir de todos os lados e até mesmo de uma mensagem "inocente" ou de anúncio de uma boa oferta. Infelizmente há muitas gente praticando crimes, interessadas em prejudicar pessoas de boa fé.

Glossário de segurança

Trabalho sobre o Glossário de Segurança realizado por Luís Marques e Leonardo Durão no âmbito da disciplina de Segurança de Redes da turma 10ºCV-IGR.

Glossário de segurança

Trabalho de um Glossário de Segurança realizado por Luís Marques e Leonardo Durão da turma 10ºCV-IGR.

Fintech.pptx

O documento discute segurança de dados na internet, incluindo o que é a LGPD, os perigos de redes Wi-Fi públicas e como identificar sites não seguros. Ele enfatiza a importância de proteger dados pessoais e usar práticas seguras online.

Segurança cibernética: Desafios e oportunidades na era de ciberespionagem

Devido ao grande aumento do uso da Internet, a escassez da informação já não é mais uma preocupação, como em algumas décadas atrás. Atualmente, o excesso da informação tornou-se um dos problemas da maior rede mundial. A grande quantidade de informações permite coletar, classificar e separar essas informações em diversas formas, de acordo com o interesse de cada camada da sociedade, desde a mais bem intencionada até a mais maléfica, onde se encontram os cibercriminosos. Uma das formas de combater os cibercriminosos é por meio do monitoramento minucioso das atividades de qualquer cidadão que possa ser considerada como suspeito. Diversas agências de inteligência, em especial NSA, a Agência Nacional de Segurança dos Estados Unidos, têm feito coletas excessivas de dados para este fim. Este trabalho apresenta algumas formas de coleta, utilizadas pela NSA, bem como os desafios e oportunidades existentes.

Módulo n.º 5: Segurança

Este documento fornece informações sobre segurança digital e proteção de dados pessoais. O módulo ensina como proteger dispositivos, dados e privacidade online, compreender riscos digitais e utilizar corretamente serviços online e políticas de privacidade. Também discute medidas de segurança para dispositivos móveis e unidades USB.

Cybersecurity.pdf

O documento discute os conceitos de segurança cibernética e cibersegurança. Ele explica que a segurança cibernética envolve garantir a confidencialidade, integridade e disponibilidade das informações de uma organização, enquanto a cibersegurança se refere especificamente à proteção contra ameaças cibernéticas. O documento também discute vários tipos de ameaças cibernéticas como hackers, ransomware e phishing, além de fornecer dicas sobre como melhor se proteger contra esses riscos.

WorkShop - Condutas a ter na Internet: O bom, O mau e o Vilão

O documento discute boas práticas de segurança na internet, incluindo manter o computador atualizado, usar senhas fortes e não baixar conteúdo pirata. Também aborda comportamentos inseguros e perigos como phishing e identidade falsa. Por fim, fornece recursos sobre como comunicar e navegar com segurança na internet.

A importância da Segurança da Informação e os impactos da LGPD

Este documento discute a importância da segurança da informação e os impactos da Lei Geral de Proteção de Dados (LGPD) no Brasil. Apresenta os princípios da segurança da informação, como a criptografia pode garantir a segurança dos dados, e explica os conceitos-chave da LGPD como controle, operador e dados pessoais. Também discute possíveis sanções por violações da LGPD e como a lei pode afetar a vida dos cidadãos e empresas.

Estudo De Viabilidade Na Utilização De Ferramente De Mineração De Dados Como ...

Este documento discute o uso da ferramenta de mineração de dados Maltego como uma forma de prevenção contra ataques de engenharia social. Ele primeiro explica o conceito de engenharia social e como os oportunistas coletam informações sobre vítimas. Em seguida, discute como a ferramenta Maltego pode ser usada para mapear informações disponíveis online sobre um usuário, a fim de identificar riscos potenciais e mitigar ameaças de engenharia social. O documento conclui que os usuários podem usar ferra

Perigos da Internet

O documento discute os perigos da internet para jovens, incluindo vírus, phishing, pornografia infantil, violação de privacidade e cyberbullying. Ele fornece dicas para se proteger online e enfatiza a importância de orientar as crianças sobre os riscos da internet.

Regras de Segurança on-line

Este documento discute os perigos da internet para crianças e jovens, incluindo conteúdo impróprio, programas maliciosos, e pessoas mal-intencionadas. Ele fornece conselhos sobre como permanecer seguro online, como não compartilhar informações pessoais, manter o antivírus atualizado, e não baixar arquivos desconhecidos. O objetivo é alertar os jovens sobre esses riscos e ensiná-los a navegar com segurança na internet.

Rio Info 2015 - Seminário de Segurança em TI - Dados e Privacidade - Erick fe...

O documento discute crimes cibernéticos, incluindo tipos como fraude bancária online, pornografia infantil e violação de dados. Ele também descreve investigações policiais sobre esses crimes, como Operação Desmantelo contra fraude bancária online e Operação Carrossel contra troca de pornografia infantil.

Semelhante a Espionagem na internet-vanda_e_adriana (20)

Segurança das Informações e Continuidade dos negócios

Segurança das Informações e Continuidade dos negócios

Tecnicas de Segurança de Dados de Smarthphones.pdf

Tecnicas de Segurança de Dados de Smarthphones.pdf

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Como Sua Informação Pessoal Pode Ser Comprometida.pdf

Segurança cibernética: Desafios e oportunidades na era de ciberespionagem

Segurança cibernética: Desafios e oportunidades na era de ciberespionagem

WorkShop - Condutas a ter na Internet: O bom, O mau e o Vilão

WorkShop - Condutas a ter na Internet: O bom, O mau e o Vilão

A importância da Segurança da Informação e os impactos da LGPD

A importância da Segurança da Informação e os impactos da LGPD

Estudo De Viabilidade Na Utilização De Ferramente De Mineração De Dados Como ...

Estudo De Viabilidade Na Utilização De Ferramente De Mineração De Dados Como ...

Rio Info 2015 - Seminário de Segurança em TI - Dados e Privacidade - Erick fe...

Rio Info 2015 - Seminário de Segurança em TI - Dados e Privacidade - Erick fe...

Último

UFCD_10145_Enquadramento do setor farmacêutico_indice.pdf

Manual da UFCD_10145_Enquadramento do setor farmacêutico_pronto para envio, via email, formato editável.

email: formacaomanuaisplus@gmail.com

Famílias Que Contribuíram Para O Crescimento Do Assaré

Famílias que contribuíram para o crescimento do Assaré.

karl marx biografia resumida com suas obras e história de vida

Pequeno resumo biográfico sobre Karl Marx contando um pouco sobre sua história de vida, seus trabalhos escritos e projetos revolucionários.

Atividades de Inglês e Espanhol para Imprimir - Alfabetinho

Quer aprender inglês e espanhol de um jeito divertido? Aqui você encontra atividades legais para imprimir e usar. É só imprimir e começar a brincar enquanto aprende!

UFCD_10949_Lojas e-commerce no-code_índice.pdf

Manual da UFCD_10949_Lojas e-commerce no-code_pronto para envio, via email, formato editável.

email: formacaomanuaisplus@gmail.com

REGULAMENTO DO CONCURSO DESENHOS AFRO/2024 - 14ª edição - CEIRI /UREI (ficha...

XIV Concurso de Desenhos Afro/24

TEMA: Racismo Ambiental e Direitos Humanos

PARTICIPANTES/PÚBLICO: Estudantes regularmente matriculados em escolas públicas estaduais, municipais, IEMA e IFMA (Ensino Fundamental, Médio e EJA).

CATEGORIAS: O Concurso de Desenhos Afro acontecerá em 4 categorias:

- CATEGORIA I: Ensino Fundamental I (4º e 5º ano)

- CATEGORIA II: Ensino Fundamental II (do 6º ao 9º ano)

- CATEGORIA III: Ensino Médio (1º, 2º e 3º séries)

- CATEGORIA IV: Estudantes com Deficiência (do Ensino Fundamental e Médio)

Realização: Unidade Regional de Educação de Imperatriz/MA (UREI), através da Coordenação da Educação da Igualdade Racial de Imperatriz (CEIRI) e parceiros

OBJETIVO:

- Realizar a 14ª edição do Concurso e Exposição de Desenhos Afro/24, produzidos por estudantes de escolas públicas de Imperatriz e região tocantina. Os trabalhos deverão ser produzidos a partir de estudo, pesquisas e produção, sob orientação da equipe docente das escolas. As obras devem retratar de forma crítica, criativa e positivada a população negra e os povos originários.

- Intensificar o trabalho com as Leis 10.639/2003 e 11.645/2008, buscando, através das artes visuais, a concretização das práticas pedagógicas antirracistas.

- Instigar o reconhecimento da história, ciência, tecnologia, personalidades e cultura, ressaltando a presença e contribuição da população negra e indígena na reafirmação dos Direitos Humanos, conservação e preservação do Meio Ambiente.

Imperatriz/MA, 15 de fevereiro de 2024.

Produtora Executiva e Coordenadora Geral: Eronilde dos Santos Cunha (Eró Cunha)

Aula história , caracteristicas e esteriótipos em relação a DANÇA DE SALAO.pptx

Educação física fundamental 1

Último (20)

Leis de Mendel - as ervilhas e a maneira simples de entender.ppt

Leis de Mendel - as ervilhas e a maneira simples de entender.ppt

UFCD_10145_Enquadramento do setor farmacêutico_indice.pdf

UFCD_10145_Enquadramento do setor farmacêutico_indice.pdf

Famílias Que Contribuíram Para O Crescimento Do Assaré

Famílias Que Contribuíram Para O Crescimento Do Assaré

karl marx biografia resumida com suas obras e história de vida

karl marx biografia resumida com suas obras e história de vida

347018542-PAULINA-CHIZIANE-Balada-de-Amor-ao-Vento-pdf.pdf

347018542-PAULINA-CHIZIANE-Balada-de-Amor-ao-Vento-pdf.pdf

Atividades de Inglês e Espanhol para Imprimir - Alfabetinho

Atividades de Inglês e Espanhol para Imprimir - Alfabetinho

REGULAMENTO DO CONCURSO DESENHOS AFRO/2024 - 14ª edição - CEIRI /UREI (ficha...

REGULAMENTO DO CONCURSO DESENHOS AFRO/2024 - 14ª edição - CEIRI /UREI (ficha...

Aula história , caracteristicas e esteriótipos em relação a DANÇA DE SALAO.pptx

Aula história , caracteristicas e esteriótipos em relação a DANÇA DE SALAO.pptx

Educação trabalho HQ em sala de aula uma excelente ideia

Educação trabalho HQ em sala de aula uma excelente ideia

Espionagem na internet-vanda_e_adriana

- 3. Meios de Espionagem Os meios mais comuns para obter informações sobre o comportamento dos utilizadores da Internet são os cookies. Defensores da privacidade na Internet questionam o uso de cookies, que podem ser usados pelos sites para rastrear o comportamento dos internautas.

- 4. Actualmente sem que percebamos podemos estar a ser vítimas de espionagem, ou a servir como informação numa lista de estatísticas da Internet. Na espionagem, basta que pertençamos a um contexto de forma directa ou indirecta e que este contexto possua informações valiosas, isto caracteriza-nos como uma possível vítima de espionagem.

- 5. Para proteger Por exemplo os Anti-Virus com anti spyware* que impede que outros utilizadores recolham dados e controlem essa pessoa. *Spyware- Spyware consiste num programa automático de computador, que recolhe informações sobre o utilizador, sobre os seus costumes na Internet e transmite essa informação a uma entidade externa na Internet, sem o seu conhecimento nem o seu consentimento.

- 6. Conclusão Por vezes o caminho mais fácil, para nós, pudermos comunicar com os amigos, poderá também facilitar o caminho a algum espião da internet.

- 8. Vanda Rute Martins Rodrigues Nº:19 Ano/turma: 8ºE