1) O documento apresenta os fundamentos de redes de computadores e o protocolo TCP/IP, incluindo tópicos como tipos de redes, componentes, topologias, meios de transmissão, protocolos e endereçamento IP.

2) É dividido em sete seções que abordam conceitos como rede, topologias, componentes de expansão e segmentação, modelo OSI, protocolos e TCP/IP.

3) Apresenta de forma detalhada os principais conceitos relacionados a redes de computadores para fins didáticos.

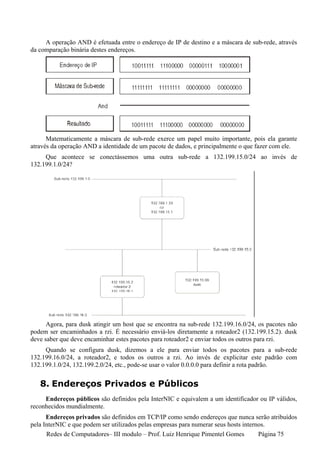

![VII. Testando a conectividade

1. PING

Verifica a conectividade de nível IP com outro computador TCP/IP através do envio de

mensagens de solicitação de eco de protocolo ICMP. A confirmação das mensagens de resposta é

exibida juntamente com o tempo de ida e volta. Ping é o principal comando TCP/IP usado para

resolver problemas de conectividade, acesso e resolução de nomes.

Packet InterNet Groper (PING) é o mais simples e o mais utilizado dos utilitários desenvolvidos

para TCP/IP.

PING é uma ferramenta de diagnóstico utilizada para testar e validar as configurações de TCP/IP

além de diagnosticar possíveis falhas de conexão. PING é muito útil e eficiente para testar

conectividade.

Testando a conectividade

PING envia um ou mais datagramas de IP para um host de destino solicitando uma resposta e

mede o tempo esperado pela mesma. PING age como uma operação de sonar tentando localizar um

objeto sob a água.

O conceito de PING é muito simples e se baseia na seguinte premissa:

"se você conseguir pingar um host então as demais aplicações TCP/IP funcionarão para este

host"

Ou seja, se a conectividade estiver garantida com certeza será possível executar qualquer

aplicação TCP/IP e garantir o seu funcionamento.

Sintaxe de ping: ping [-t] [-a] [-n quantidade] [-l tamanho] [-f] [-i TTL] [-v TOS] [-r quantidade]

[-s quantidade] [{-j lista_de_hosts | -k lista_de_hosts}] [-w tempo_limite] [nome_do_destino]

-t

Especifica que o ping continue enviando mensagens de solicitação de eco ao destino até que seja

interrompido. Para interromper e exibir estatísticas pressione CTRL-BREAK. Para interromper e sair

do ping pressione CTRL-C.

-a

Especifica que a resolução inversa de nome seja realizada no endereço IP de destino. Se for bem-

sucedida, o ping exibirá o nome do host correspondente.

-n quantidade

Determina o número de solicitações de eco enviadas. O padrão é 4.

nome_do_destino

Especifica o destino, que é identificado pelo endereço IP ou pelo nome do host.

1.1. É possível ping de nome?

O ping de um nome (nome de host, URL, etc) pode ser realizado e vai funcionar desde que exista

configurado um esquema de resolução de nomes como arquivos HOST ou DNS.

Redes de Computadores– III modulo – Prof. Luiz Henrique Pimentel Gomes Página 83](https://image.slidesharecdn.com/3288redes-100422145122-phpapp01/85/3288-redes-83-320.jpg)

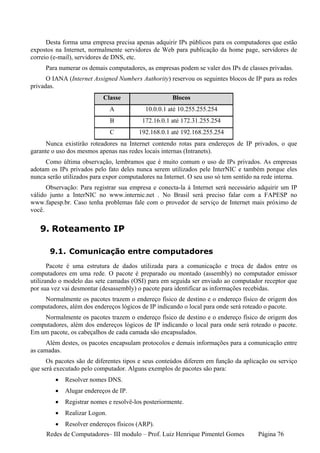

![endereços IP) indicam que esses roteadores podem estar sobrecarregados.

2.5. Route

Visualiza ou modifica a tabela de roteamento local.

• Para exibir todo o conteúdo da tabela de roteamento IP, digite:

route print

• Para exibir as rotas na tabela de roteamento IP que começam com 10., digite:

route print 10.*

• Para adicionar uma rota persistente ao destino 10.41.0.0 com a máscara de sub-rede de

255.255.0.0 e o endereço do próximo salto de 10.27.0.1, digite:

route -p add 10.41.0.0 mask 255.255.0.0 10.27.0.1

• Para adicionar uma rota ao destino 10.41.0.0 com a máscara de sub-rede de 255.255.0.0,

o endereço do próximo salto de 10.27.0.1 e a métrica de custo de 7, digite:

route add 10.41.0.0 mask 255.255.0.0 10.27.0.1 metric 7

• Para excluir todas as rotas na tabela de roteamento IP que começam com 10., digite:

route delete 10.*

• Para alterar de 10.27.0.1 para 10.27.0.25 o endereço do próximo salto da rota com o

destino de 10.41.0.0 e a máscara de sub-rede de 255.255.0.0, digite:

route change 10.41.0.0 mask 255.255.0.0 10.27.0.25

2.6. Netstat

Exibe as conexões TCP ativas, as portas nas quais o computador está escutando, as estatísticas

Ethernet, a tabela de roteamento IP, as estatísticas IPv4 (para os protocolos IP, ICMP, TCP e UDP) e

as estatísticas IPv6 (para os protocolos IPv6, ICMPv6, TCP via IPv6 e UDP via IPv6). Usado sem

parâmetros, netstat exibe as conexões TCP ativas.

Sintaxe: netstat [-a] [-e] [-n] [-o] [-p protocolo] [-r] [-s] [intervalo]

2.7. Ipconfig

Exibe todos os valores de configuração de rede TCP/IP e atualiza as configurações do protocolo

de configuração dinâmica de hosts (DHCP) e do sistema de nomes de domínios (DNS). Quando usado

sem parâmetros, o ipconfig exibe o endereço IP, a máscara da sub-rede e o gateway padrão para todos

os adaptadores.

Redes de Computadores– III modulo – Prof. Luiz Henrique Pimentel Gomes Página 85](https://image.slidesharecdn.com/3288redes-100422145122-phpapp01/85/3288-redes-85-320.jpg)