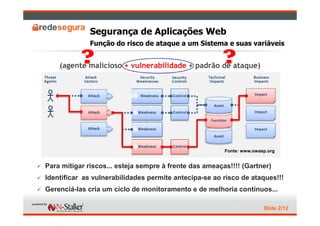

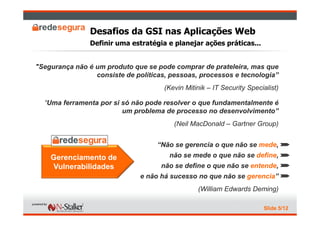

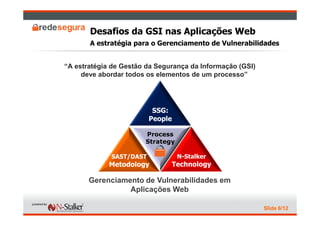

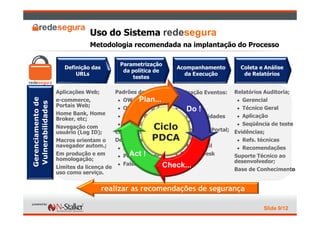

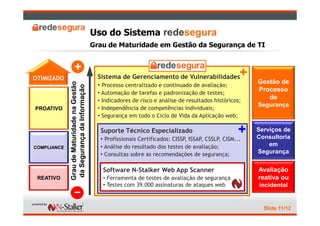

Este documento discute o processo de gerenciamento de vulnerabilidades em aplicações web, incluindo desafios, etapas e benefícios. Ele descreve como testar vulnerabilidades ao longo do ciclo de vida do desenvolvimento de software e como monitorar riscos em produção, e recomenda o uso do sistema RedeSegura para apoiar esse processo.