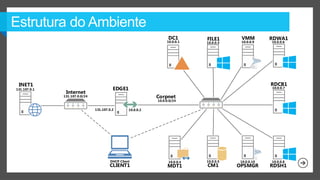

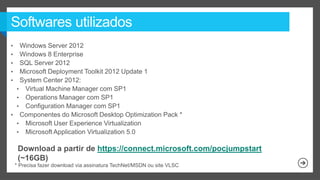

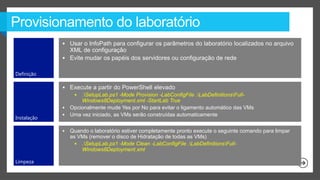

O documento fornece instruções para configuração de um laboratório virtual usando o PowerShell e um arquivo XML de configuração. Instruções incluem download de recursos da Microsoft, execução de scripts para provisionamento e limpeza de máquinas virtuais. Links para eventos e blogs relacionados são fornecidos para informações adicionais.