Este documento apresenta uma monografia sobre a virtualização e administração de servidores com o Xen no Instituto Federal do Ceará. O resumo descreve como a virtualização pode otimizar os recursos disponíveis em um servidor, manter um serviço de qualidade e gerar economia. Foi realizado um estudo da ferramenta XenServer em um servidor do IFCE Campus Tianguá, analisando o desempenho e realizando questionários com usuários. Os resultados mostraram que a virtualização proporciona economia, melhor uso dos recursos de hardware e serviços

![18

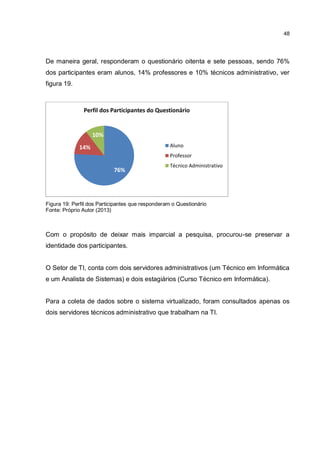

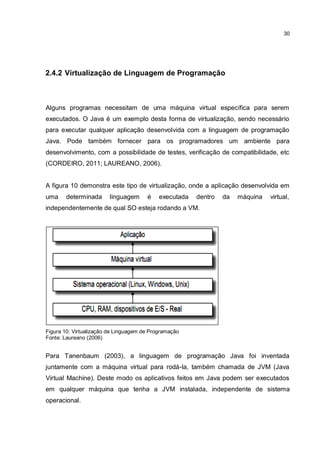

Segundo Laureano (2006, p. 15) “[...] a utilização de máquinas virtuais está se

tornando uma alternativa para vários sistemas de computação pelas vantagens em

custos e portabilidade, inclusive em sistemas de segurança”.

A Máquina Virtual (Virtual Machine – VM) se comporta como um hardware

virtualizado com um sistema operacional (SO) também virtualizado. A VM é uma

máquina totalmente abstrata, o seu uso possibilita que uma única máquina real

possa se dividir em várias outras virtuais (CARMONA, 2008).

Burger (2012) afirma que cada máquina virtual tem a capacidade de ter seu próprio

sistema operacional (independente de qual SO esteja instalado na máquina real),

executar aplicativos, gerenciar recursos, etc. A criação de máquinas virtuais reflete-

se na diminuição na quantidade de computadores reais e aproveitamento máximo da

máquina física.

Com a capacidade de se comportar como máquinas reais frente aos programas e

sistemas operacionais, é também uma alternativa para quem deseja fazer testes,

sendo bastante utilizado por estudantes e profissionais que atuam na área de TI.

O monitor de máquina virtual também pode ser chamado de hypervisor, VMM ou

Virtual Machine Monitor. Localiza-se em uma camada de software entre o sistema

visitante (virtual) e o hardware da máquina real, onde o sistema visitante é

executado (TOSADORE, 2012).

O hypervisor é responsável por criar um ambiente completo para que uma máquina

virtual possa entrar em operação, compartilhando os recursos de hardware entre as

VMs.Também é responsável por manter registros das atividades das máquinas

virtuais. Para possibilitar a execução simultânea de várias VMs, O monitor de

máquina virtual pode funcionar de três formas diferentes: Tipo 1, Tipo 2 e híbrido

(POLLON, 2008).

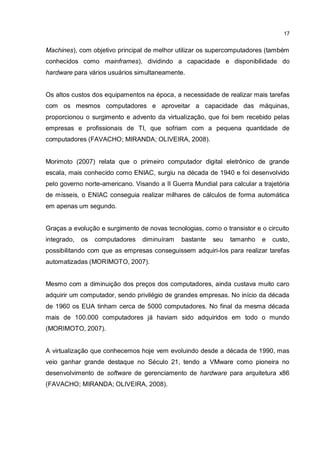

De acordo com Massalino (2010), o monitor de máquina virtual tipo 1 funciona de

maneira semelhante a um sistema operacional, executando diretamente no](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-18-320.jpg)

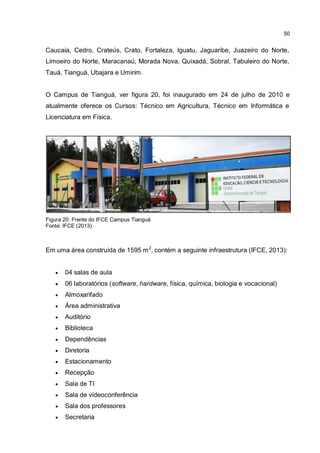

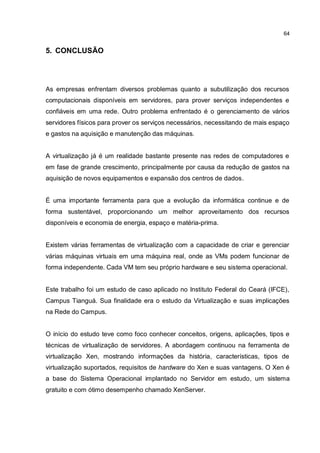

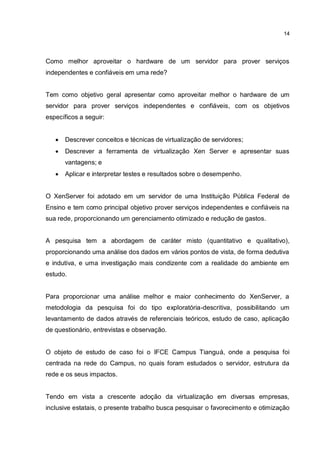

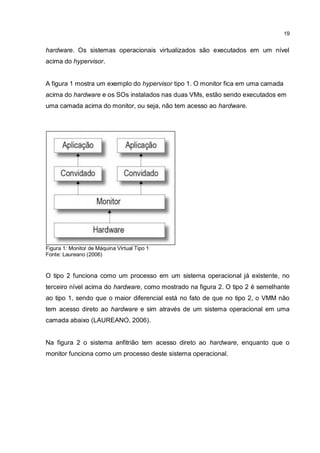

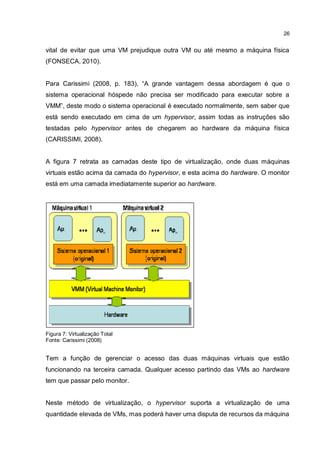

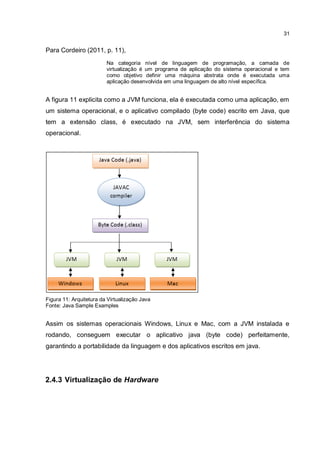

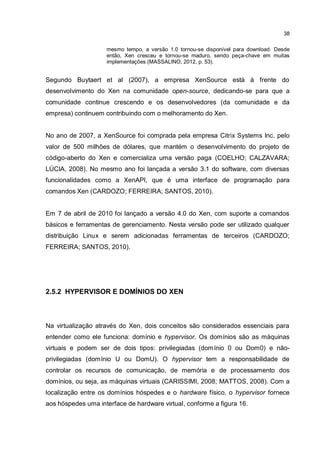

![22

Figura 4: Virtualização de Servidores

Fonte: GUINUX (2010)

É comum a substituição de várias máquinas, fornecendo vários serviços

diferentes, serem substituídas por apenas um único servidor, como é

mostrado na figura 4. Cada máquina virtual criada neste processo é um

ambiente operacional completo, seguro e totalmente isolado como se fosse

um computador independente. Com virtualização, um único servidor pode

armazenar diversos sistemas operacionais em uso. Isto permite que um

data center opere com muito mais agilidade e com um custo mais baixo

(GUINUX, 2010, np).

Um único servidor consegue substituir várias máquinas, fornecendo vários serviços

diferentes, através da aplicação de máquinas virtuais. Segundo Carmona (2008, p.

23) “[...] computadores virtuais economizam a aquisição de periféricos físicos e

necessitam ao mesmo tempo de menos espaço, energia elétrica e resfriamento”.

Desta maneira, a empresa tem a possibilidade de aumentar a capacidade dos

equipamentos, economizando espaço, energia e equipamentos.

A alta disponibilidade é essencial para os servidores, pois várias aplicações

necessitam que os serviços funcionem 24 horas por dia, ou seja, não parem, como

aplicativos de bancos, servidores de e-mail, servidores web, banco de dados, etc.

Em uma máquina real pode ter várias máquinas virtuais funcionando e se esta

máquina real falhar, todas as virtuais pararão.

A utilização de um hypervisor permite que cópias das VMs sejam realizadas e

disponibilizadas em outra máquina real. Quando houver uma falha o hypervisor

automaticamente reiniciará todas as máquinas virtuais na máquina real com os

sistemas clonados, sem a necessidade de intervenção humana (SANTANA, 2011).](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-22-320.jpg)

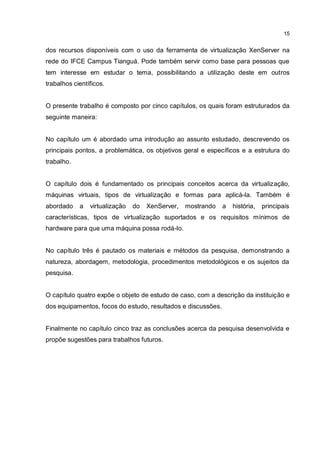

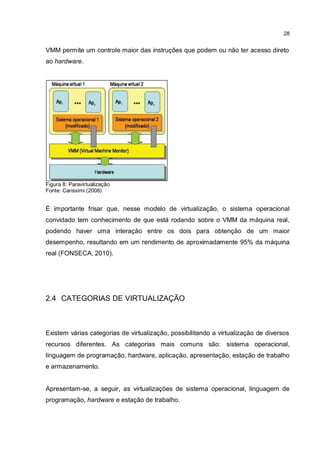

![24

Figura 5: Cluster Beowulf

Fonte: Unicamp (2008)

Servidores do tipo Beowulf são bastante utilizados por Universidades em pesquisas

exigem processamento de grande volume de dados, em áreas como: Biologia,

Geologia, Computação, Agronomia, entre outras.

Uma outra aplicação de virtualização comum em ambientes de TI é a virtualização

de honeypot. O honeypot é bastante utilizada para testes e estudos de redes ou

aplicações, para detectar e coibir vulnerabilidades. Tem a função de monitorar

cyber-criminosos, registrando todos os seus passos em logs, que são acessados

pelos administradores do sistema (PETER; SHILLER, 2008).

De acordo com Silva (2007, p. 32), honeypot “[...] é um sistema ou aplicação que é

colocado em uma rede de forma proposital para que seja comprometido ou

atacado”. Ele funciona como um fantasma, sendo que qualquer comunicação com o

servidor honeypot é considerado uma tentativa de ataque, ver figura 6. Estas

informações são extremamente úteis para que os problemas descobertos sejam

corrigidos, evitando outros ataques (SILVA, 2007).

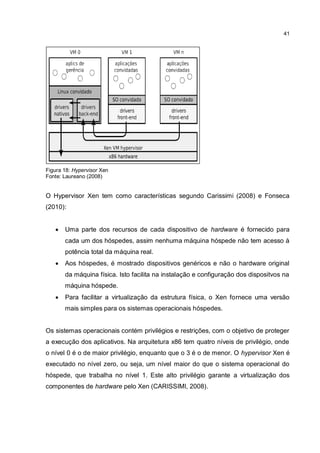

Na figura 6 apresentam-se dois tipos de tráfego vindo da rede externa: tráfego

anônimo e tráfego normal. Quando é detectado o tráfego anônimo, este é

automaticamente redirecionado para um servidor honeypot.](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-24-320.jpg)

![25

Figura 6: Honeypot

Fonte: Peter e Shiller (2008)

2.3 TIPOS DE VIRTUALIZAÇÃO

Para Carissimi (2008, p. 183), “A implementação de máquinas virtuais de sistema ou

monitores de máquinas virtuais (VMM) pode ser obtida através de duas técnicas:

virtualização total ou completa e a paravirtualização”.

A virtualização total também conhecida por virtualização nativa ou completa,

consiste em uma camada de software que emula todo o hardware de um

computador. Na virtualização total o monitor de máquina virtual tem os objetivos de

controlar o hardware, criar uma réplica de dispositivos de hardware (driver de cd,

placa de som, placa de vídeo, placa USB, etc) de um computador e deixar disponível

um ambiente capaz de rodar máquinas virtuais (FONSECA, 2010).

A virtualização total [...] consiste em prover uma réplica (virtual) do hardware

subjacente de tal forma que o sistema operacional e as aplicações podem

executar como se tivessem executando diretamente sobre o hardware

original (CARISSIMI, 2008, p. 183).

Cada máquina virtual irá funcionar como se fosse real, transparecendo que cada VM

estivesse rodando em uma máquina diferente. Neste momento a VMM tem um papel](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-25-320.jpg)

![27

real se houverem várias VMs em execução, podendo comprometer

consideravelmente o desempenho (CARISSIMI, 2008).

A paravirtualização é uma técnica de virtualização que utiliza uma camada de

software para prover uma interface entre o hardware e os sistemas convidados, com

um monitor de máquina virtual bem menos complexo do que é implementado na

virtualização total (CARISSIMI, 2009).

Para que haja um desempenho otimizado, é necessário que o kernel do SO

virtualizado sofra alterações, comprometendo a portabilidade. Por outro lado, o

sistema operacional, consegue acessar os recursos do hardware da máquina

diretamente, para melhorar o desempenho (LAUREANO, 2006).

A VMM fica responsável por monitorar o acesso, limitando alguns recursos que não

podem ser acessados, resguardando assim a segurança e a correta

operacionalidade da máquina real e das máquinas virtuais (NEVES, 2013).

Na paravirtualização, o SO só chama a VMM se for executar uma instrução que

possa alterar o estado do sistema, esta instrução também é conhecida por instrução

sensível. Desta forma as instruções que não alteram o estado do sistema podem ser

executadas diretamente, aumentando consideravelmente o desempenho da VM. Um

bom exemplo são os dispositivos mouse e teclado, que tem permissão de acesso

direto, sem a intervenção do monitor (FAVACHO; MIRANDA; OLIVEIRA, 2008).

A paravirtualização [...] é uma abordagem alternativa que surge como forma

de contornar as desvantagens da virtualização total. Nessa abordagem, o

sistema hóspede é modificado para chamar a VMM sempre que for

executada uma instrução ou ação considerada sensível. Dessa forma, o

teste por instrução não é mais necessário. Além disso, na paravirtualização

os dispositivos de hardware são acessados por drivers da própria VMM

(CARISSIMI, 2009, p. 183).

Na figura 8, apresenta-se o esquema da paravirtualização, onde a VMM fica

localizada em uma camada intermediária entre o hardware e os SOs convidados,

que tiveram o kernel modificado. Com esta modificação, o SO consegue ter acesso

direto a alguns recursos de hardware, enquanto que outras instruções mais

sensíveis tem que ser intermediadas pela VMM. A utilização de drivers da própria](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-27-320.jpg)

![37

Santos (2011, p. 19) afirma que “O Xen pode ser aplicado nos mais diversos

ambientes, tendo como principais cenários de uso a consolidação de servidores, o

suporte a aplicações legadas e a computação em cluster”. O Xen pode ser utilizado

em diversos segmentos, sendo uma excelente solução quando há necessidade de

virtualização de SO.

2.5.1 HISTÓRICO DO XEN

O Xen foi originado a partir de um projeto de pesquisa do Grupo de Pesquisa de

Sistemas (Systems Research Group) no Laboratório de Computação da

Universidade de Cambridge, tendo como base o XenoServer, que foi desenvolvido

pelo Conselho de Pesquisas dos Engenheiros e Cientistas de Física do Reino Unido

(MASSALINO, 2012; SANTOS, 2011). O propósito era criar o Xen para ser o núcleo

do XenoServer, onde seria possível hospedar vários sistemas operacionais num

único servidor (CARDOZO; FERREIRA; SANTOS, 2010).

A comunidade acadêmica bastante interessada pelo Xen. Ao passar do tempo

aumentou significativamente a quantidade de colaboradores, trazendo diversas

melhorias e atualizações, tornando-o cada vez mais confiável, com mais funções e

melhor desempenho.

Para aumentar a demanda em pesquisas e aperfeiçoamento do Xen, é criada a

empresa XenSource no ano de 2004. No final do mesmo ano, a versão 2.0 é

lançada, com destaque na grande eficiência nas configurações de dispositivos

virtuais de entrada/saída, dos SOs das máquinas virtuais (BRUMATE, 2010).

O objetivo do projeto foi prover uma infraestrutura publica a nível global e

acessível para propósitos de computação distribuída, com uma

dedicação especial para pesquisas de sistemas, e liderados pelo

pesquisador sênior Ian Pratt, o projeto produziu o hypervisor Xen

como uma tecnologia de núcleo.

O Xen foi liberado para o público utilizando uma abordagem de dois

passos: Primeiramente, Ian Pratt, juntamente com outros colaboradores

liberaram um ensaio intitulado “Xen and the Art of Virtualization” [...]Ao](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-37-320.jpg)

![43

2.5.4 TIPOS DE VIRTUALIZAÇÃO DO XEN

O Xen tem suporte nos dois tipos de virtualização: virtualização completa e

paravirtualização. Tem como principal objetivo de trabalhar em qualquer um dos

tipos, mas sem precisar modificar o sistema operacional do hospedeiro (BRUMATE,

2010).

A virtualização mais usada é do tipo completa (bare-metal), onde vários tipos de

sistemas operacionais podem ser executados em um mesmo computador

simultaneamente, proporcionando às máquinas virtuais um desempenho similar ao

da máquina real (MASSALINO, 2012; SILVA, 2007).

Inicialmente o Xen foi desenvolvido voltado à paravirtualização, com suporte a

sistemas operacionais que pudessem ser modificados. Este entrave acabou

limitando a abrangência do hypervisor à implementações com sistemas operacionais

de código-fonte aberto (COELHO; CALZAVARA; LÚCIA, 2008).

Nesta implementação o sistema operacional da máquina virtual tem disponível uma

cópia do hardware da máquina hospedeira, com dispositivos genéricos.

Para a virtualização completa do Xen é necessário que a máquina real possua um

processador com a extensão que implementa a virtualização assistida por hardware

(SANTOS, 2011). Para Coelho, Calzavara e Lúcia (2008, n.p.), este tipo de

virtualização “[...] só foi possível após a Intel e a AMD lançarem suas arquiteturas

com suporte para virtualização”, ficando disponível a partir da versão 3 do Xen.

Nos processadores da Intel é necessário que ele tenha suporte à Intel Virtualization

Technology (IVT), já nos processadores da AMD é necessário ter suporte à AMD

Virtualization (AMD-V) (SANTOS, 2011).](https://image.slidesharecdn.com/monografia-antonioarleyrodriguesdasilva-virtualizacaoxen-140531132749-phpapp02/85/Virtualizacao-e-Administracao-de-Servidores-com-Xen-Um-estudo-no-Instituto-Federal-do-Ceara-43-320.jpg)