1. O documento fornece uma introdução ao Nmap, um mapeador de rede popular e gratuito.

2. Ele descreve as principais funcionalidades do Nmap, incluindo descoberta de hosts, varredura de portas e detecção de versão de serviços.

3. O documento também discute questões legais e técnicas relacionadas ao uso do Nmap e fornece instruções sobre como baixar, instalar e usar o Nmap em vários sistemas operacionais.

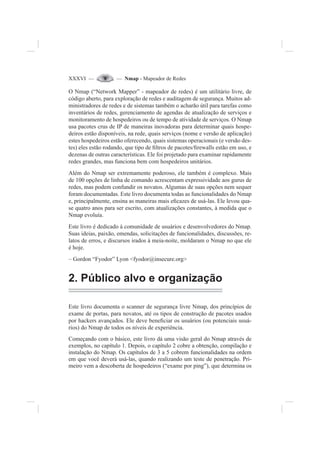

![XXXVIII — — Nmap - Mapeador de Redes

Exemplo 1. Um exame típico do Nmap

# nmap -A -T4 scanme.nmap.org

Starting Nmap ( http://nmap.org )

Interesting ports on scanme.nmap.org (64.13.134.52):

Not shown: 994 ¿ltered ports

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 4.3 (protocol 2.0)

25/tcp closed smtp

53/tcp open domain ISC BIND 9.3.4

70/tcp closed gopher

80/tcp open http Apache httpd 2.2.2 ((Fedora))

|_ HTML title: Go ahead and ScanMe!

113/tcp closed auth

Device type: general purpose

Running: Linux 2.6.X

OS details: Linux 2.6.20-1 (Fedora Core 5)

TRACEROUTE (using port 80/tcp)

HOP RTT ADDRESS

[Excluídos os sete primeiros saltos, por brevidade]

8 10.59 so-4-2-0.mpr3.pao1.us.above.net (64.125.28.142)

9 11.00 metro0.sv.svcolo.com (208.185.168.173)

10 9.93 scanme.nmap.org (64.13.134.52)

Nmap done: 1 IP address (1 host up) scanned in 17.00 seconds

Formatação especial é fornecida para certos símbolos, como nomes de arqui-

vos e comandos de aplicações. A tabela 1 demonstra as convenções de forma-

tação mais comuns.

Tabela 1. Convenções de estilo de formatação

Tipo de símbolo Exemplo

string literal

Eu ¿co muito mais excitado com portas no estado open (aberto) do que com

as que são relatadas como closed (fechadas) ou ¿ltered (¿ltradas).

Opções de linha de

comando

Uma das opções mais bacanas, ainda que menos compreendidas, do

Nmap é --packet-trace.

Nomes de arquivos

Siga a opção -iL com o nome do arquivo de entrada, tal como

C:netdhcp-leases.txt ou /home/h4x/hosts-to-pwn.lst.

Ênfase

Usar o Nmap a partir do computador de seu trabalho ou de sua escola

para atacar alvos em bancos ou militares é uma má ideia.

Comandos de

aplicações

Trinity examinou a Matrix com o comando nmap -v -sS -O 10.2.2.2.

Variáveis

substituíveis

Digamos que <fonte> seja a máquina rodando o Nmap e que <alvo>

seja a microsoft.com.](https://image.slidesharecdn.com/livronmapmapeadorderedes-160716100850/85/Livro-nmap-mapeador-de-redes-36-320.jpg)