Documento sem título.pdf

•

0 gostou•4 visualizações

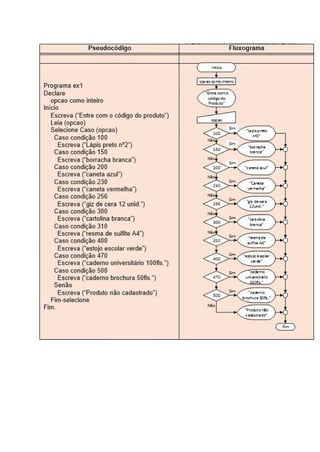

Cod }

Denunciar

Compartilhar

Denunciar

Compartilhar

Recomendados

O anticristo friedrich nietzsche

This document provides an overview of a new product launch. It discusses the product features and benefits, including that it is easy to use, helps users complete tasks quickly, and includes new capabilities. Market research indicates there is demand for these features. The document recommends launching a marketing campaign including advertisements, promotions, and training materials to educate users and drive adoption of the new product.

Humano, demasiado humano ii friedrich nietzsche

Este documento apresenta o prólogo de uma obra dividida em três partes: 1) Opiniões e sentenças diversas; 2) O andarilho e sua sombra; 3) Notas e posfácio. O autor explica que sempre escreve sobre experiências passadas como forma de cura e autoconhecimento. Após uma desilusão, impôs a si mesmo uma perspectiva otimista para se recuperar e voltar a ser pessimista de forma saudável.

Detecção de intrusão em grades computacionais

Esta dissertação propõe um método para detecção de intrusão em grades computacionais, descreve os requisitos para identificar violações de segurança nesses sistemas e apresenta um exemplo de arquitetura de um sistema de detecção de intrusão distribuído para grades.

Conexão remota e segurança de rede

Este documento descreve um trabalho de conclusão de curso sobre a implementação de um servidor de borda utilizando software livre para conexão remota e segurança de rede. O trabalho apresenta os conceitos de firewall e VPN, realiza testes de desempenho de tecnologias VPN e implementa um servidor Ubuntu com serviços de DHCP, OpenVPN, interface gráfica remota e firewall Shorewall.

A ferramenta rpm

O documento descreve o sistema de gerenciamento de pacotes RPM utilizado em sistemas GNU/Linux. Ele apresenta os conceitos básicos sobre pacotes e o formato RPM, aborda os tipos de pacotes RPM e SRPM, explica os mecanismos de segurança do RPM e a estrutura da base de dados. Além disso, descreve os modos de operação do aplicativo rpm e o processo de desenvolvimento e construção de pacotes RPM.

Livro do pfsense 2.0

Este documento fornece um resumo do livro "Livro do PfSense 2.0":

1. O livro é um guia prático com exemplos ilustrados de configurações do PfSense 2.0 para usuários iniciantes e avançados.

2. Foi originalmente escrito em inglês e traduzido para português por Christopher Persaud em janeiro de 2012 para suprir a falta de materiais sobre o PfSense em português.

3. O livro abrange configurações básicas como definir interfaces de rede

Manual wireshark

-

Este item traz uma caixa de diálogo que permite

configurar a resolução de nomes.

Coloring Rules... -

Este item traz uma caixa de diálogo que permite

configurar regras de coloração para os pacotes.

Zoom In Ctrl + =

Aumenta o tamanho da fonte.

Zoom Out Ctrl + -

Diminui o tamanho da fonte.

Reset Zoom Ctrl + 0

Redefine o tamanho da fonte para o padrão.

Show Packet in

New Window

Ctrl + W

Abre o pacote selecionado em uma nova janela.

Expand

Livro nmap mapeador de redes

1. O documento fornece uma introdução ao Nmap, um mapeador de rede popular e gratuito.

2. Ele descreve as principais funcionalidades do Nmap, incluindo descoberta de hosts, varredura de portas e detecção de versão de serviços.

3. O documento também discute questões legais e técnicas relacionadas ao uso do Nmap e fornece instruções sobre como baixar, instalar e usar o Nmap em vários sistemas operacionais.

Recomendados

O anticristo friedrich nietzsche

This document provides an overview of a new product launch. It discusses the product features and benefits, including that it is easy to use, helps users complete tasks quickly, and includes new capabilities. Market research indicates there is demand for these features. The document recommends launching a marketing campaign including advertisements, promotions, and training materials to educate users and drive adoption of the new product.

Humano, demasiado humano ii friedrich nietzsche

Este documento apresenta o prólogo de uma obra dividida em três partes: 1) Opiniões e sentenças diversas; 2) O andarilho e sua sombra; 3) Notas e posfácio. O autor explica que sempre escreve sobre experiências passadas como forma de cura e autoconhecimento. Após uma desilusão, impôs a si mesmo uma perspectiva otimista para se recuperar e voltar a ser pessimista de forma saudável.

Detecção de intrusão em grades computacionais

Esta dissertação propõe um método para detecção de intrusão em grades computacionais, descreve os requisitos para identificar violações de segurança nesses sistemas e apresenta um exemplo de arquitetura de um sistema de detecção de intrusão distribuído para grades.

Conexão remota e segurança de rede

Este documento descreve um trabalho de conclusão de curso sobre a implementação de um servidor de borda utilizando software livre para conexão remota e segurança de rede. O trabalho apresenta os conceitos de firewall e VPN, realiza testes de desempenho de tecnologias VPN e implementa um servidor Ubuntu com serviços de DHCP, OpenVPN, interface gráfica remota e firewall Shorewall.

A ferramenta rpm

O documento descreve o sistema de gerenciamento de pacotes RPM utilizado em sistemas GNU/Linux. Ele apresenta os conceitos básicos sobre pacotes e o formato RPM, aborda os tipos de pacotes RPM e SRPM, explica os mecanismos de segurança do RPM e a estrutura da base de dados. Além disso, descreve os modos de operação do aplicativo rpm e o processo de desenvolvimento e construção de pacotes RPM.

Livro do pfsense 2.0

Este documento fornece um resumo do livro "Livro do PfSense 2.0":

1. O livro é um guia prático com exemplos ilustrados de configurações do PfSense 2.0 para usuários iniciantes e avançados.

2. Foi originalmente escrito em inglês e traduzido para português por Christopher Persaud em janeiro de 2012 para suprir a falta de materiais sobre o PfSense em português.

3. O livro abrange configurações básicas como definir interfaces de rede

Manual wireshark

-

Este item traz uma caixa de diálogo que permite

configurar a resolução de nomes.

Coloring Rules... -

Este item traz uma caixa de diálogo que permite

configurar regras de coloração para os pacotes.

Zoom In Ctrl + =

Aumenta o tamanho da fonte.

Zoom Out Ctrl + -

Diminui o tamanho da fonte.

Reset Zoom Ctrl + 0

Redefine o tamanho da fonte para o padrão.

Show Packet in

New Window

Ctrl + W

Abre o pacote selecionado em uma nova janela.

Expand

Livro nmap mapeador de redes

1. O documento fornece uma introdução ao Nmap, um mapeador de rede popular e gratuito.

2. Ele descreve as principais funcionalidades do Nmap, incluindo descoberta de hosts, varredura de portas e detecção de versão de serviços.

3. O documento também discute questões legais e técnicas relacionadas ao uso do Nmap e fornece instruções sobre como baixar, instalar e usar o Nmap em vários sistemas operacionais.

Um Modelo de Segurança de Redes para Ambientes Cooperativo

Este documento apresenta um modelo de segurança para ambientes cooperativos. Primeiro, descreve os ambientes cooperativos e os problemas de segurança associados à complexidade das conexões. Em seguida, discute conceitos e tecnologias de segurança como firewalls, detecção de intrusão, redes privadas virtuais e criptografia. Por fim, propõe um modelo de segurança formado por um firewall cooperativo, regras de filtragem simplificadas e um modelo de defesa em cinco níveis hierárquicos.

Teste de Intrusão Em Redes corporativas

O documento discute exploração de vulnerabilidades de buffer overflow, incluindo:

1) O que é um exploit e como funciona um buffer overflow;

2) Como sobrescrever o endereço de retorno da função usando um shellcode para desviar a execução do programa;

3) Um exemplo de programa vulnerável a buffer overflow usado para demonstrar a técnica.

Roteadores

1) O documento discute os conceitos básicos da estrutura de hardware e software de um roteador Cisco, incluindo o software Cisco IOS, componentes de hardware como CPU e memória, e o processo de inicialização e configuração do roteador.

2) É explicado que o Cisco IOS é o sistema operacional do roteador e controla suas funções internas, e que a configuração inicial pode ser feita via uma interface gráfica ou linha de comando.

3) São detalhados os vários modos de configuração da interface de linha de comando do roteador

Hacker inside-vol.-1

The document contains a message inviting the reader to visit a website, www.cursodehacker.com.br, for hacking courses. No other details are provided about the website or what kind of courses it offers related to hacking. The document simply gives the URL address and date and time information.

Gimp

Este documento fornece um guia das ferramentas do programa GNU Image Manipulation Program (GIMP), resumindo as principais funções de seleção retangular, elíptica e livre. Estas ferramentas permitem delimitar áreas da imagem para aplicação de outros efeitos ou ajustes.

Apostila linux curso_basico

1. O documento apresenta uma introdução ao sistema operacional Linux, incluindo sua história, recursos, filosofia e requisitos técnicos.

2. É fornecido um tutorial básico sobre conceitos e comandos do Linux, como navegar no sistema de arquivos e manipular arquivos e diretórios.

3. O documento também lista fontes de informação sobre o Linux, como documentação online, livros e grupos de discussão.

Apostila linux.lmpt

Este documento fornece um resumo sobre comandos, administração e configuração do Linux, programas úteis, internet e programação. Inclui tópicos como login, diretórios, arquivos, pesquisa em arquivos, administração do sistema, instalação de programas, editores de texto, ferramentas de rede e compilação.

O impacto da engenharia social na segurança da informaçao

Este documento apresenta uma pesquisa sobre engenharia social e segurança da informação realizada em duas empresas. O objetivo foi diagnosticar o nível de conscientização dos usuários sobre riscos de ataques e propor soluções para minimizá-los. A metodologia incluiu questionários com usuários, RH e TI para mapear políticas e comportamentos. As respostas foram tabuladas e analisadas, revelando pontos vulneráveis como falta de política de segurança, divulgação de senhas e acesso inadequado a informações. Por fim, são sugeridos controles como treinamento

O IMPACTO DA ENGENHARIA SOCIAL NA SEGURANÇA DA INFORMAÇÃO

Este documento apresenta uma pesquisa sobre engenharia social e segurança da informação realizada em duas empresas. O objetivo foi diagnosticar o nível de conscientização dos usuários sobre riscos de ataques e propor soluções para minimizá-los. A metodologia incluiu questionários com usuários, RH e TI para mapear políticas e comportamentos. As respostas foram tabuladas e analisadas, identificando vulnerabilidades como falta de políticas de segurança, divulgação de senhas e acesso inadequado a informações. Por fim, são sugeridos controles como trein

Guia Red Hat 9

Este documento fornece informações sobre como adquirir e instalar o Linux Red Hat 9.0 no Brasil, incluindo lojas que vendem o produto e os requisitos mínimos de hardware. Também resume os passos para instalação, como particionar o disco rígido, configurar idioma e teclado, e senha do usuário root.

Linux Mint 17-Guia

Este documento fornece instruções passo a passo para baixar e instalar o sistema operacional Linux Mint, explicando como baixar a imagem ISO, verificar a integridade do download, gravar o arquivo em um DVD e instalar o sistema no disco rígido. Além disso, fornece uma introdução aos principais recursos e ambientes gráficos disponíveis nesta distribuição Linux.

Redes Linux comandos gerais e servidores de redes

O documento fornece instruções sobre comandos de rede e servidores de rede no Linux. Ele abrange tópicos como configuração de placas de rede, compartilhamento de arquivos via Samba e NFS, servidores web Apache, FTP e firewall IPTables. O documento também inclui comandos gerais do Linux e editores de texto.

Linux Redes e Servidores - guia pratico

[1] O autor recebeu um convite para escrever o prefácio da segunda edição do livro Redes e Servidores Linux e está feliz por ter a oportunidade de elogiar o trabalho de Carlos Morimoto, que contribuiu muito para disseminar o uso de sistemas livres no Brasil.

[2] O autor usa o sistema operacional Kurumin desenvolvido por Carlos Morimoto em seu trabalho e casa há anos, elogiando sua simplicidade e capacidade de ensinar os usuários.

[3] Este livro guiará os leitores pelas tarefas com

Universidade Hacker 4ª Edição

1) O documento apresenta um livro sobre hacking dividido em três partes, abordando temas como redes, vulnerabilidades, ataques e defesas cibernéticas.

2) A primeira parte é destinada a iniciantes e aborda conceitos básicos de redes, sistemas operacionais Windows e Unix, além de aspectos jurídicos e psicológicos relacionados a hackers.

3) A segunda parte aprofunda conhecimentos sobre protocolos de rede, anonimato e métodos para burlar firewalls e invadir servidores web e

Configuração Ethernet Wireless Linux

Este documento fornece instruções passo a passo para configurar redes wireless e ethernet no Linux, incluindo como configurar manualmente os arquivos de rede e usar scripts. É produzido por Sergio Graças e Giany Abreu para o projeto GNU/Linux VRlivre.

Guia de Administração e Certificação Linux - 4Bios

O documento descreve a parceria entre a rede social Tux 4 You e a escola 4Bios. Em três frases:

A 4Bios oferece treinamentos de qualidade para certificação Linux com bom custo-benefício. A Tux 4 You considera a 4Bios uma importante parceira para suas ações, tendo a escola se disponibilizado para apoiá-las. O documento recomenda que quem deseja estudar Linux deve se inscrever na Tux 4 You e fazer um treinamento na 4Bios.

Segurança em servidores Linux

O documento discute estratégias de segurança para servidores Linux, abordando tópicos como: 1) Hardening da instalação, configurações pós-instalação e controle de acessos; 2) Ferramentas de firewall e filtragem de tráfego; 3) Auditoria de acessos e configurações de senhas. O objetivo é fornecer uma visão geral dos principais aspectos de segurança a serem considerados.

Implantação de sistemas desegurança com linux

O documento discute a implantação de sistemas de segurança com Linux, abordando tópicos como configuração segura do Linux, uso de Linux em ambientes corporativos e sistemas de segurança baseados em Linux.

Mais conteúdo relacionado

Mais de SoftD Abreu

Um Modelo de Segurança de Redes para Ambientes Cooperativo

Este documento apresenta um modelo de segurança para ambientes cooperativos. Primeiro, descreve os ambientes cooperativos e os problemas de segurança associados à complexidade das conexões. Em seguida, discute conceitos e tecnologias de segurança como firewalls, detecção de intrusão, redes privadas virtuais e criptografia. Por fim, propõe um modelo de segurança formado por um firewall cooperativo, regras de filtragem simplificadas e um modelo de defesa em cinco níveis hierárquicos.

Teste de Intrusão Em Redes corporativas

O documento discute exploração de vulnerabilidades de buffer overflow, incluindo:

1) O que é um exploit e como funciona um buffer overflow;

2) Como sobrescrever o endereço de retorno da função usando um shellcode para desviar a execução do programa;

3) Um exemplo de programa vulnerável a buffer overflow usado para demonstrar a técnica.

Roteadores

1) O documento discute os conceitos básicos da estrutura de hardware e software de um roteador Cisco, incluindo o software Cisco IOS, componentes de hardware como CPU e memória, e o processo de inicialização e configuração do roteador.

2) É explicado que o Cisco IOS é o sistema operacional do roteador e controla suas funções internas, e que a configuração inicial pode ser feita via uma interface gráfica ou linha de comando.

3) São detalhados os vários modos de configuração da interface de linha de comando do roteador

Hacker inside-vol.-1

The document contains a message inviting the reader to visit a website, www.cursodehacker.com.br, for hacking courses. No other details are provided about the website or what kind of courses it offers related to hacking. The document simply gives the URL address and date and time information.

Gimp

Este documento fornece um guia das ferramentas do programa GNU Image Manipulation Program (GIMP), resumindo as principais funções de seleção retangular, elíptica e livre. Estas ferramentas permitem delimitar áreas da imagem para aplicação de outros efeitos ou ajustes.

Apostila linux curso_basico

1. O documento apresenta uma introdução ao sistema operacional Linux, incluindo sua história, recursos, filosofia e requisitos técnicos.

2. É fornecido um tutorial básico sobre conceitos e comandos do Linux, como navegar no sistema de arquivos e manipular arquivos e diretórios.

3. O documento também lista fontes de informação sobre o Linux, como documentação online, livros e grupos de discussão.

Apostila linux.lmpt

Este documento fornece um resumo sobre comandos, administração e configuração do Linux, programas úteis, internet e programação. Inclui tópicos como login, diretórios, arquivos, pesquisa em arquivos, administração do sistema, instalação de programas, editores de texto, ferramentas de rede e compilação.

O impacto da engenharia social na segurança da informaçao

Este documento apresenta uma pesquisa sobre engenharia social e segurança da informação realizada em duas empresas. O objetivo foi diagnosticar o nível de conscientização dos usuários sobre riscos de ataques e propor soluções para minimizá-los. A metodologia incluiu questionários com usuários, RH e TI para mapear políticas e comportamentos. As respostas foram tabuladas e analisadas, revelando pontos vulneráveis como falta de política de segurança, divulgação de senhas e acesso inadequado a informações. Por fim, são sugeridos controles como treinamento

O IMPACTO DA ENGENHARIA SOCIAL NA SEGURANÇA DA INFORMAÇÃO

Este documento apresenta uma pesquisa sobre engenharia social e segurança da informação realizada em duas empresas. O objetivo foi diagnosticar o nível de conscientização dos usuários sobre riscos de ataques e propor soluções para minimizá-los. A metodologia incluiu questionários com usuários, RH e TI para mapear políticas e comportamentos. As respostas foram tabuladas e analisadas, identificando vulnerabilidades como falta de políticas de segurança, divulgação de senhas e acesso inadequado a informações. Por fim, são sugeridos controles como trein

Guia Red Hat 9

Este documento fornece informações sobre como adquirir e instalar o Linux Red Hat 9.0 no Brasil, incluindo lojas que vendem o produto e os requisitos mínimos de hardware. Também resume os passos para instalação, como particionar o disco rígido, configurar idioma e teclado, e senha do usuário root.

Linux Mint 17-Guia

Este documento fornece instruções passo a passo para baixar e instalar o sistema operacional Linux Mint, explicando como baixar a imagem ISO, verificar a integridade do download, gravar o arquivo em um DVD e instalar o sistema no disco rígido. Além disso, fornece uma introdução aos principais recursos e ambientes gráficos disponíveis nesta distribuição Linux.

Redes Linux comandos gerais e servidores de redes

O documento fornece instruções sobre comandos de rede e servidores de rede no Linux. Ele abrange tópicos como configuração de placas de rede, compartilhamento de arquivos via Samba e NFS, servidores web Apache, FTP e firewall IPTables. O documento também inclui comandos gerais do Linux e editores de texto.

Linux Redes e Servidores - guia pratico

[1] O autor recebeu um convite para escrever o prefácio da segunda edição do livro Redes e Servidores Linux e está feliz por ter a oportunidade de elogiar o trabalho de Carlos Morimoto, que contribuiu muito para disseminar o uso de sistemas livres no Brasil.

[2] O autor usa o sistema operacional Kurumin desenvolvido por Carlos Morimoto em seu trabalho e casa há anos, elogiando sua simplicidade e capacidade de ensinar os usuários.

[3] Este livro guiará os leitores pelas tarefas com

Universidade Hacker 4ª Edição

1) O documento apresenta um livro sobre hacking dividido em três partes, abordando temas como redes, vulnerabilidades, ataques e defesas cibernéticas.

2) A primeira parte é destinada a iniciantes e aborda conceitos básicos de redes, sistemas operacionais Windows e Unix, além de aspectos jurídicos e psicológicos relacionados a hackers.

3) A segunda parte aprofunda conhecimentos sobre protocolos de rede, anonimato e métodos para burlar firewalls e invadir servidores web e

Configuração Ethernet Wireless Linux

Este documento fornece instruções passo a passo para configurar redes wireless e ethernet no Linux, incluindo como configurar manualmente os arquivos de rede e usar scripts. É produzido por Sergio Graças e Giany Abreu para o projeto GNU/Linux VRlivre.

Guia de Administração e Certificação Linux - 4Bios

O documento descreve a parceria entre a rede social Tux 4 You e a escola 4Bios. Em três frases:

A 4Bios oferece treinamentos de qualidade para certificação Linux com bom custo-benefício. A Tux 4 You considera a 4Bios uma importante parceira para suas ações, tendo a escola se disponibilizado para apoiá-las. O documento recomenda que quem deseja estudar Linux deve se inscrever na Tux 4 You e fazer um treinamento na 4Bios.

Segurança em servidores Linux

O documento discute estratégias de segurança para servidores Linux, abordando tópicos como: 1) Hardening da instalação, configurações pós-instalação e controle de acessos; 2) Ferramentas de firewall e filtragem de tráfego; 3) Auditoria de acessos e configurações de senhas. O objetivo é fornecer uma visão geral dos principais aspectos de segurança a serem considerados.

Implantação de sistemas desegurança com linux

O documento discute a implantação de sistemas de segurança com Linux, abordando tópicos como configuração segura do Linux, uso de Linux em ambientes corporativos e sistemas de segurança baseados em Linux.

Mais de SoftD Abreu (20)

Um Modelo de Segurança de Redes para Ambientes Cooperativo

Um Modelo de Segurança de Redes para Ambientes Cooperativo

O impacto da engenharia social na segurança da informaçao

O impacto da engenharia social na segurança da informaçao

O IMPACTO DA ENGENHARIA SOCIAL NA SEGURANÇA DA INFORMAÇÃO

O IMPACTO DA ENGENHARIA SOCIAL NA SEGURANÇA DA INFORMAÇÃO

Guia de Administração e Certificação Linux - 4Bios

Guia de Administração e Certificação Linux - 4Bios