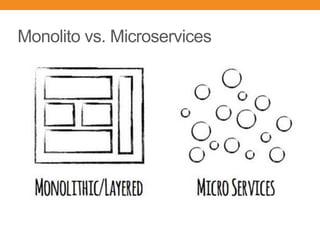

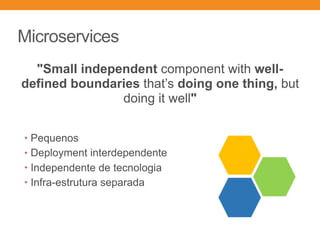

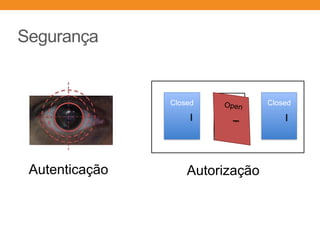

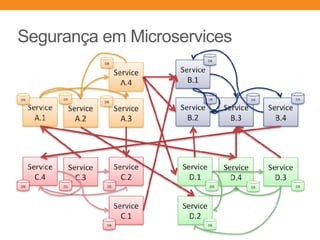

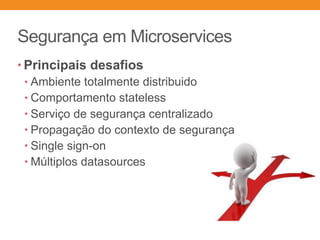

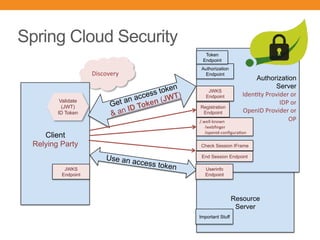

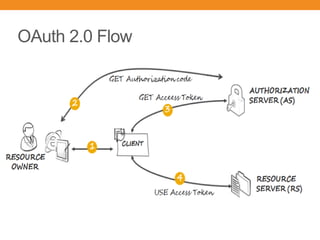

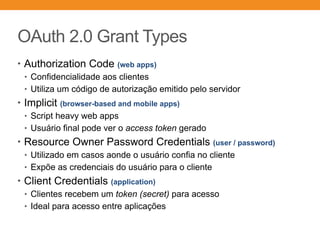

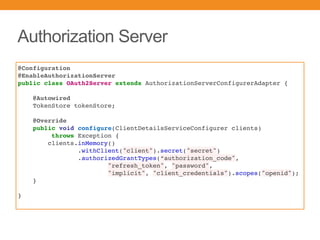

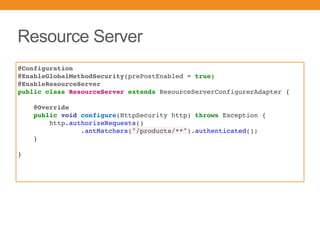

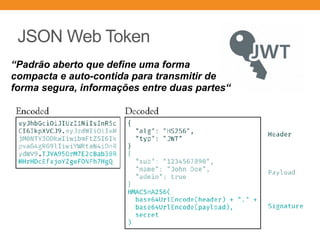

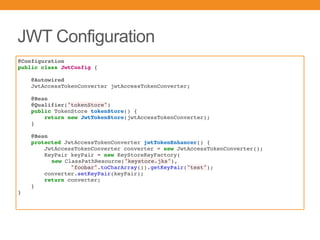

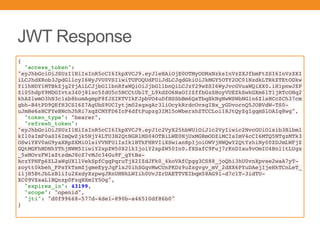

O documento discute proteção de microserviços em Java, abordando tópicos como OAuth 2.0, JWT e Spring Cloud Security. Ele explica as diferenças entre arquiteturas monolíticas e de microserviços e os desafios de segurança nesse último modelo, e apresenta estratégias como Basic Auth, Certificate Based e OAuth 2.0 para proteger APIs REST. Também demonstra como Spring Cloud e JWT podem ser usados para implementar autenticação e autorização em microsserviços.