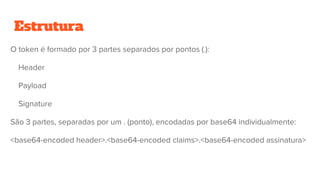

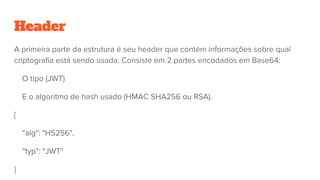

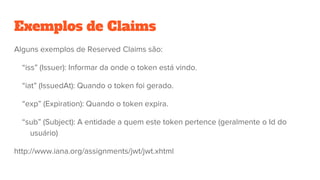

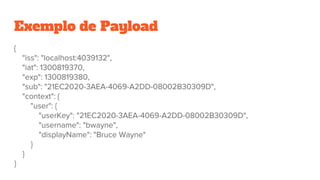

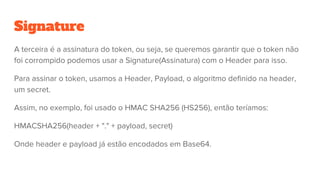

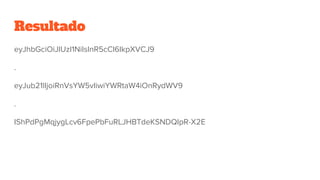

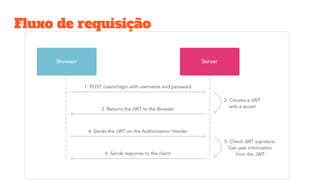

JWT (Json Web Token) é um padrão aberto para transmitir informações de forma segura entre partes como um objeto JSON. Um token JWT consiste em três partes separadas por pontos que contêm cabeçalho, carga útil e assinatura. A carga útil normalmente inclui informações como emissor, data de emissão e expiração que são usadas para validar o token.