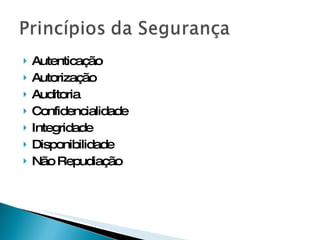

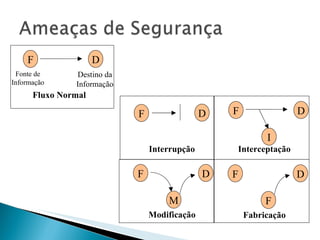

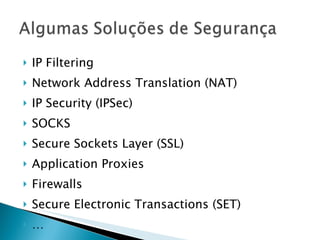

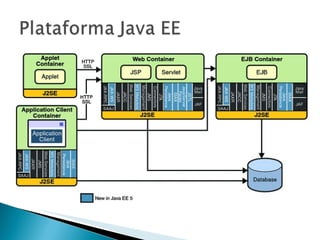

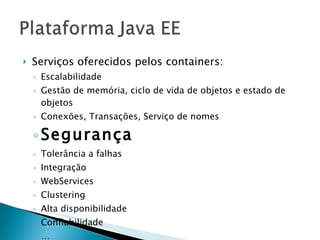

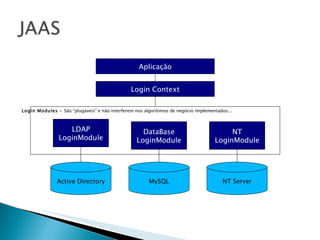

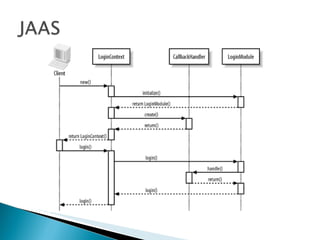

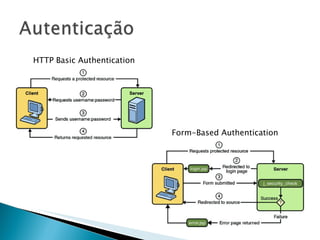

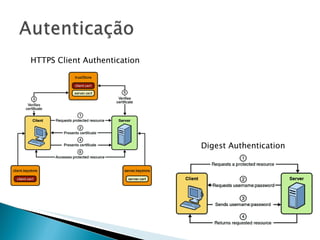

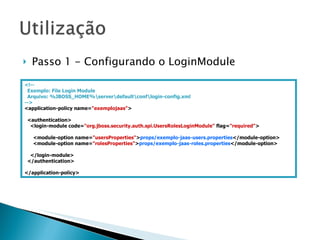

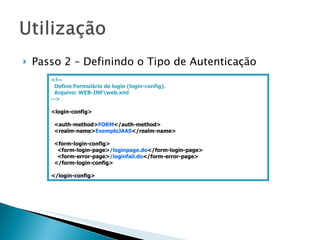

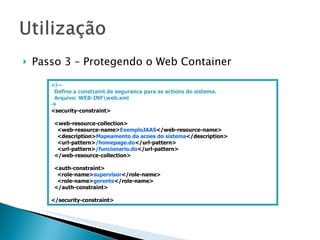

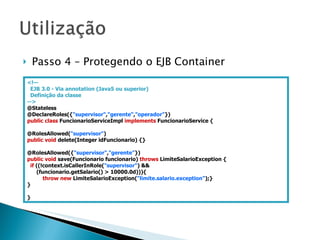

O documento discute conceitos e implementação de segurança na plataforma Java EE, incluindo autenticação e autorização. Ele explica o Java Authentication and Authorization Service (JAAS) e como configurar login modules, proteger o web e EJB containers usando JAAS e anotações.