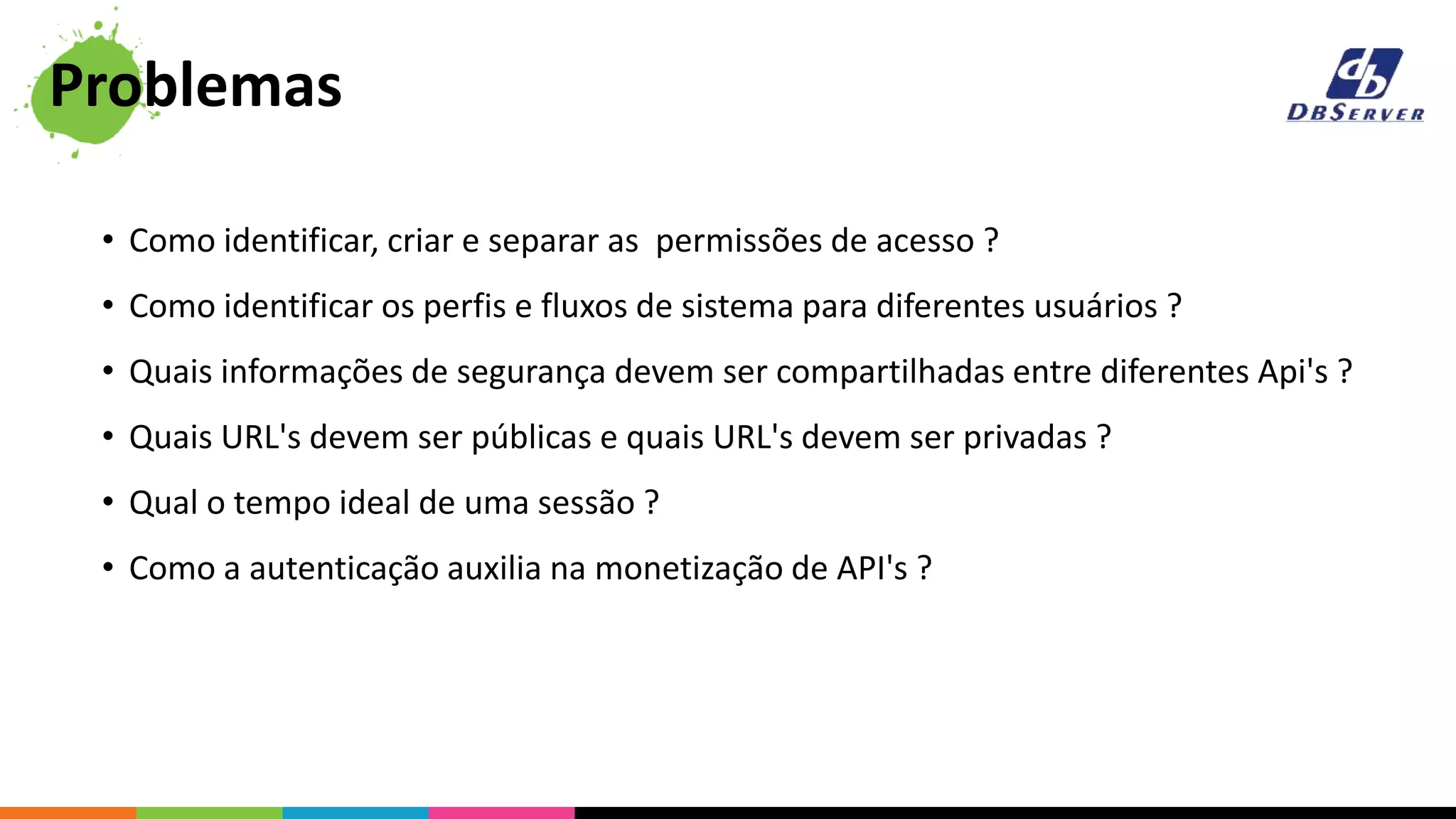

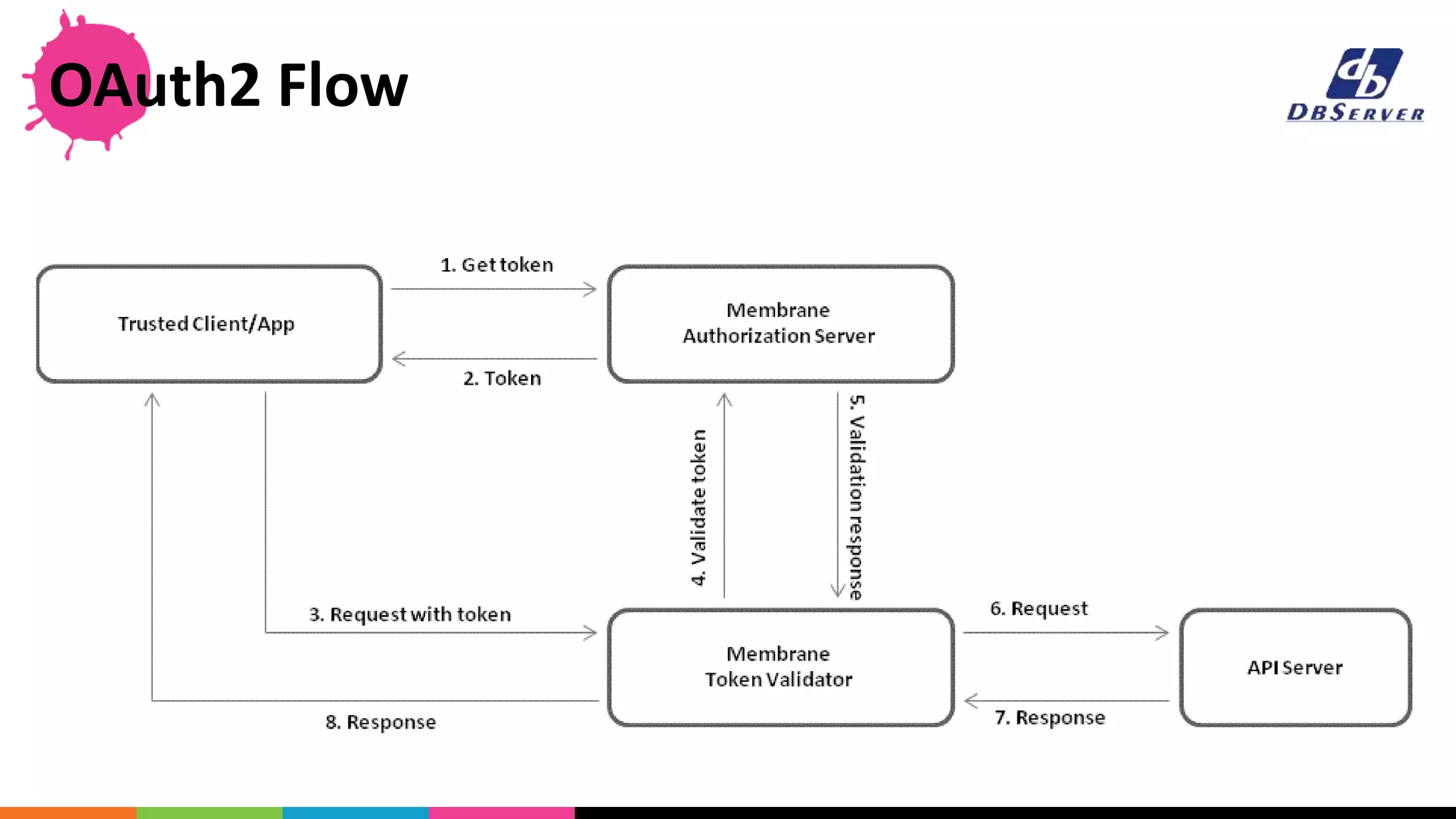

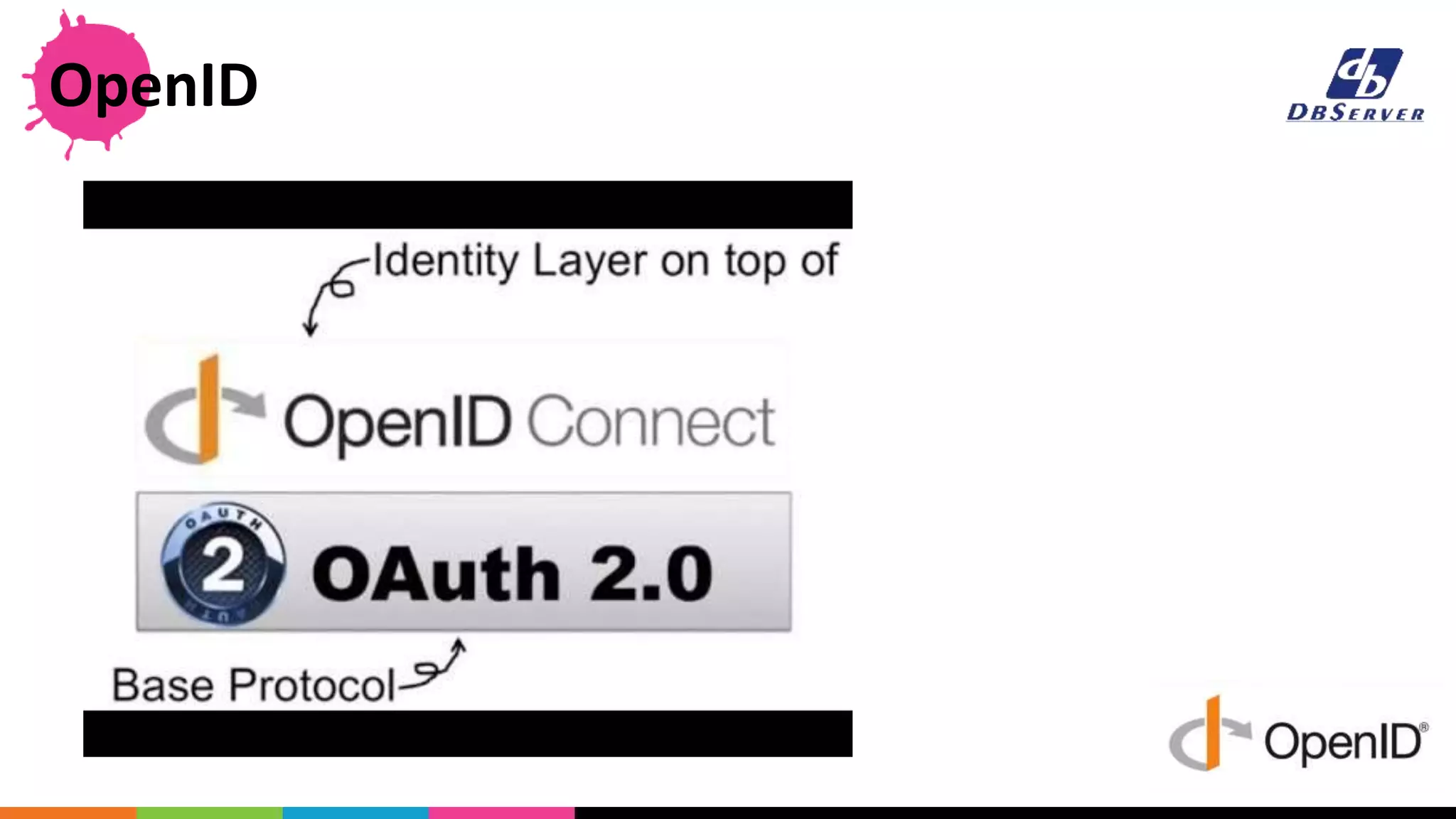

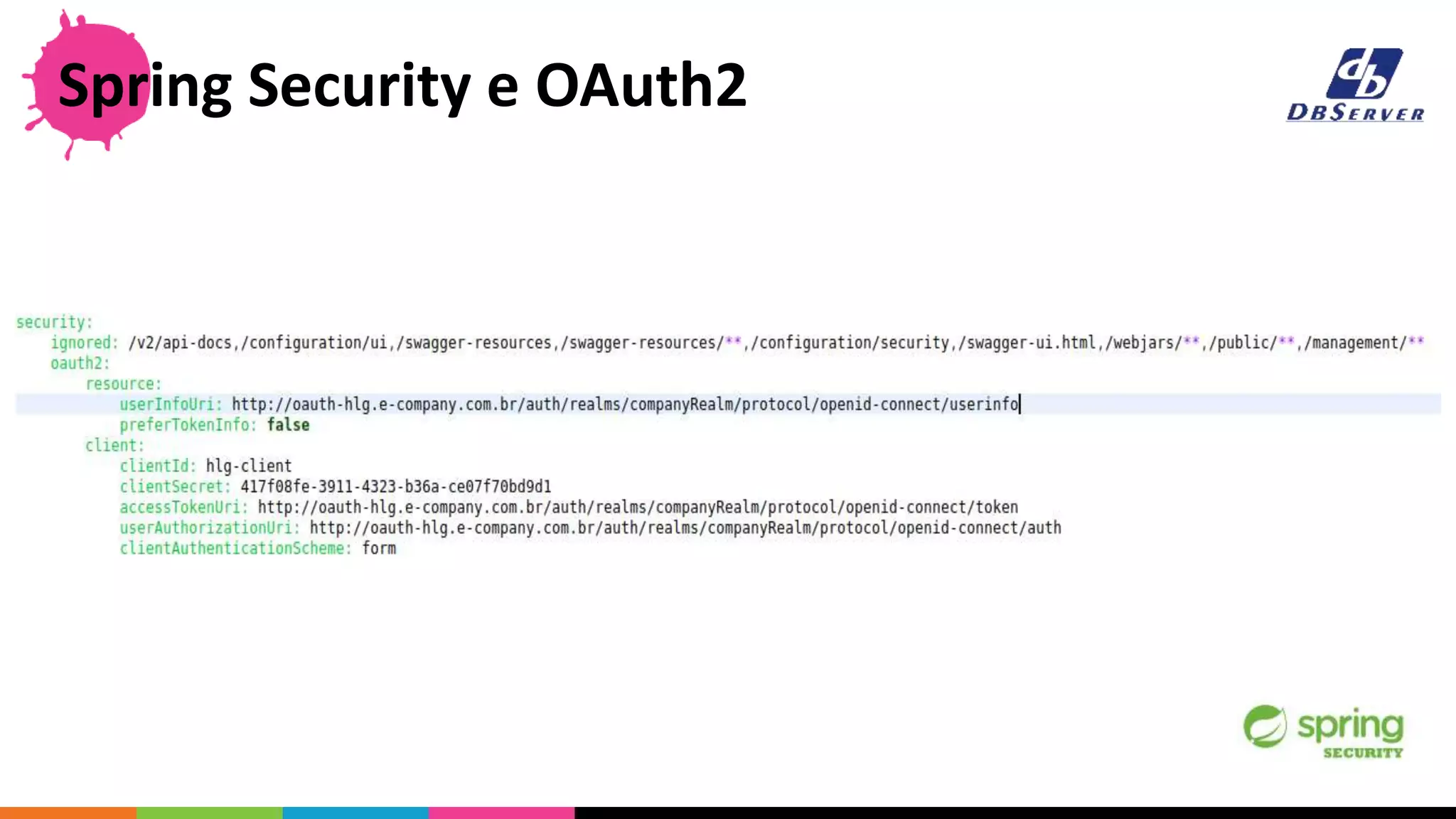

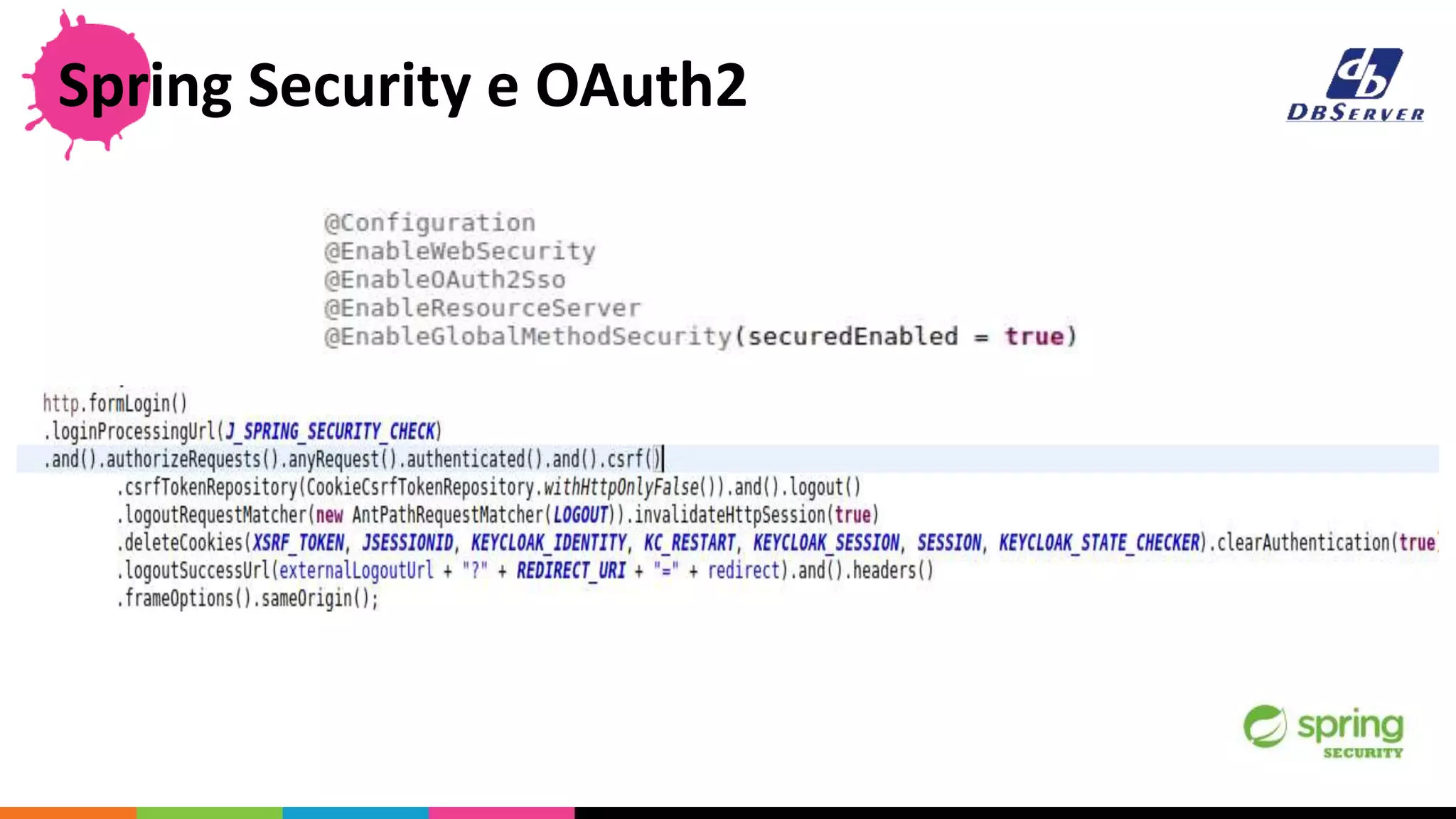

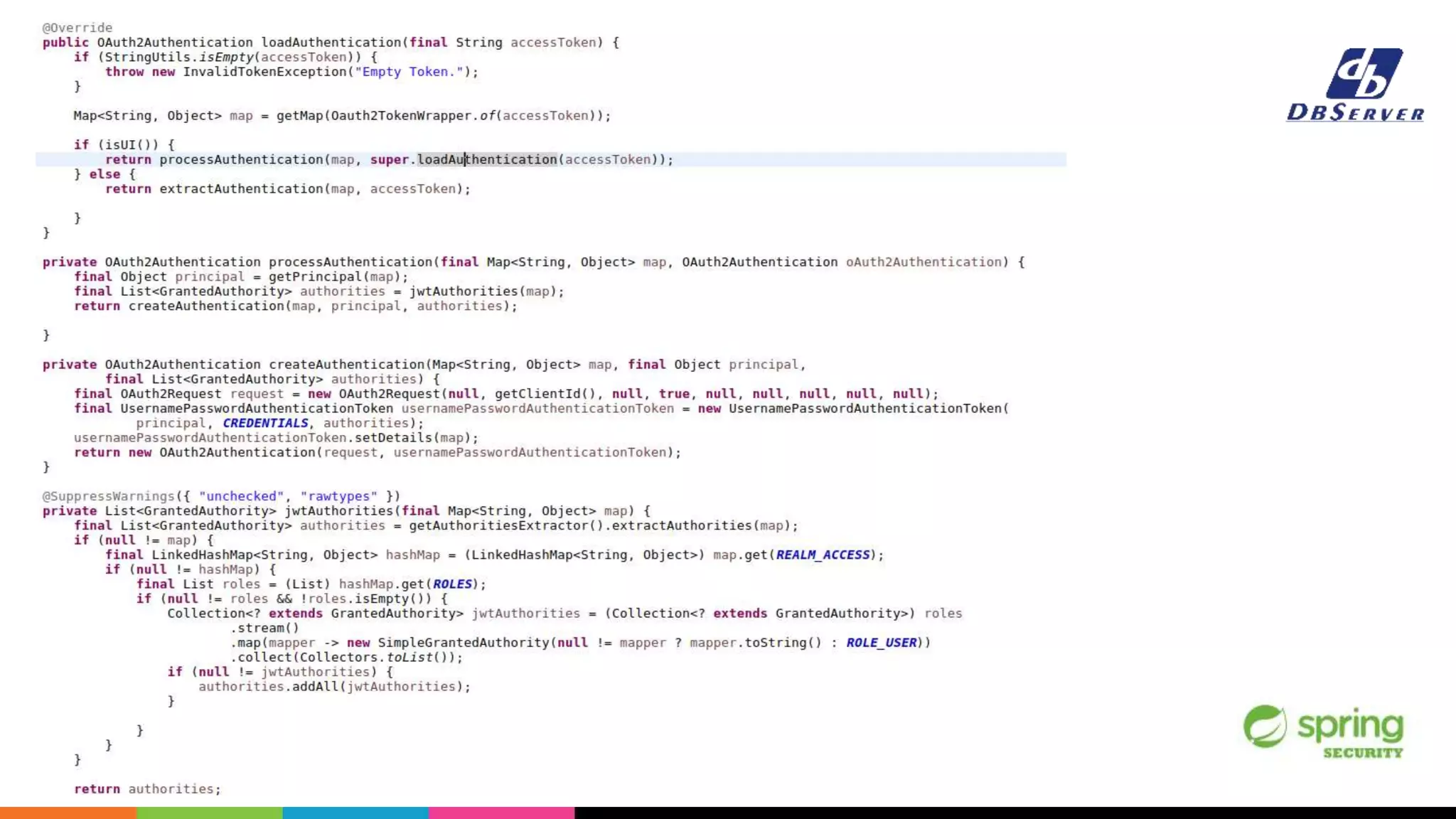

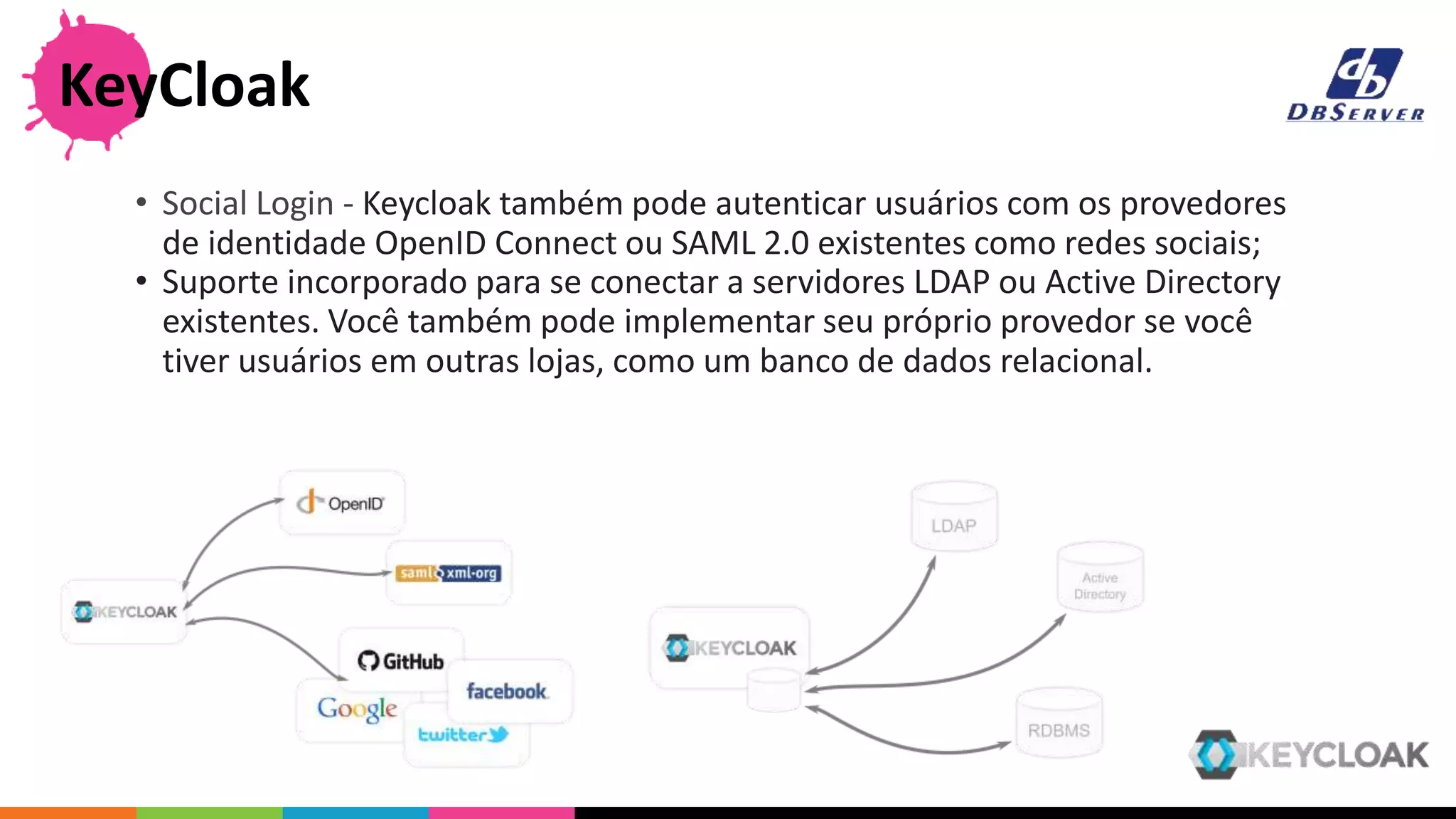

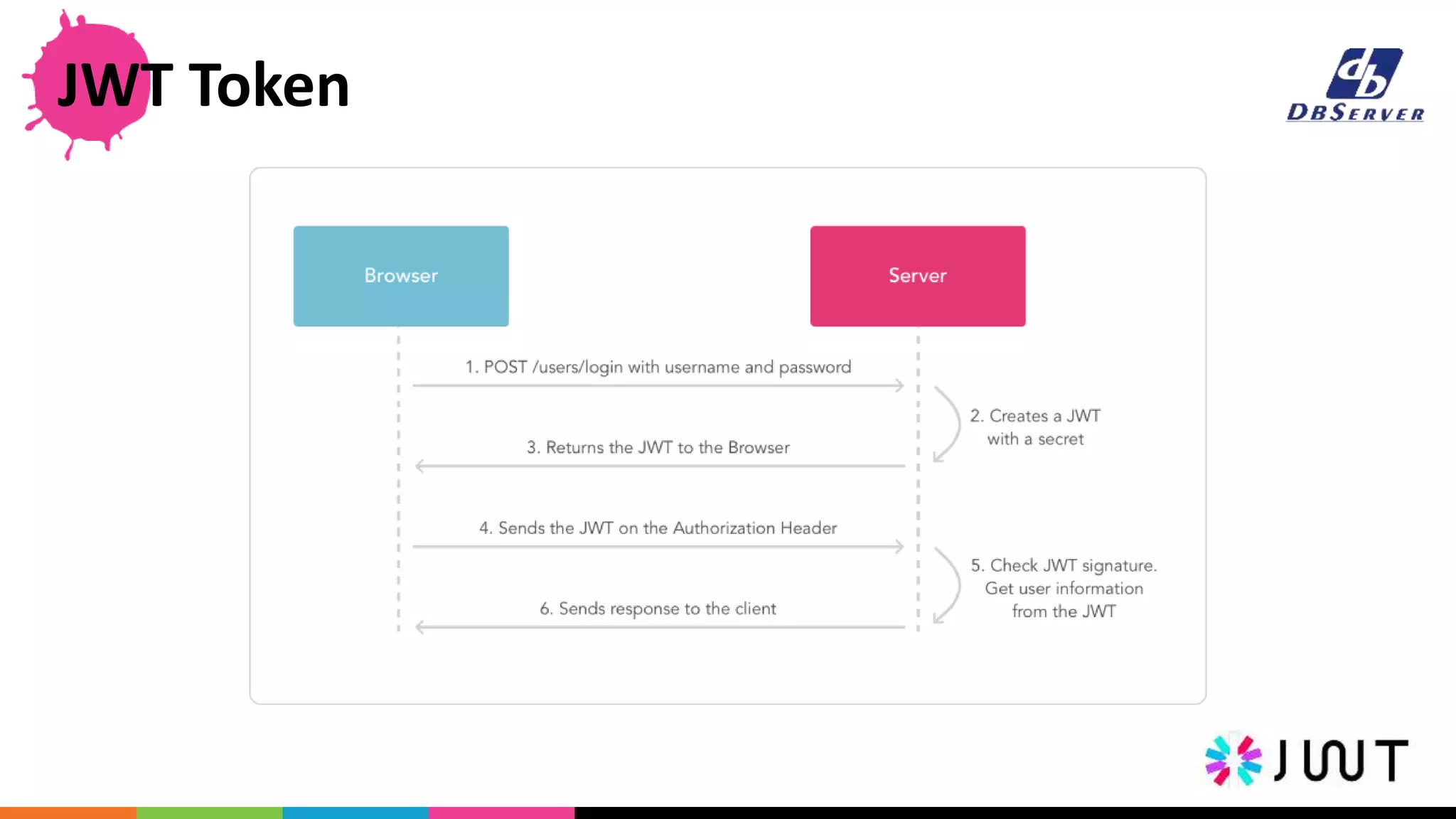

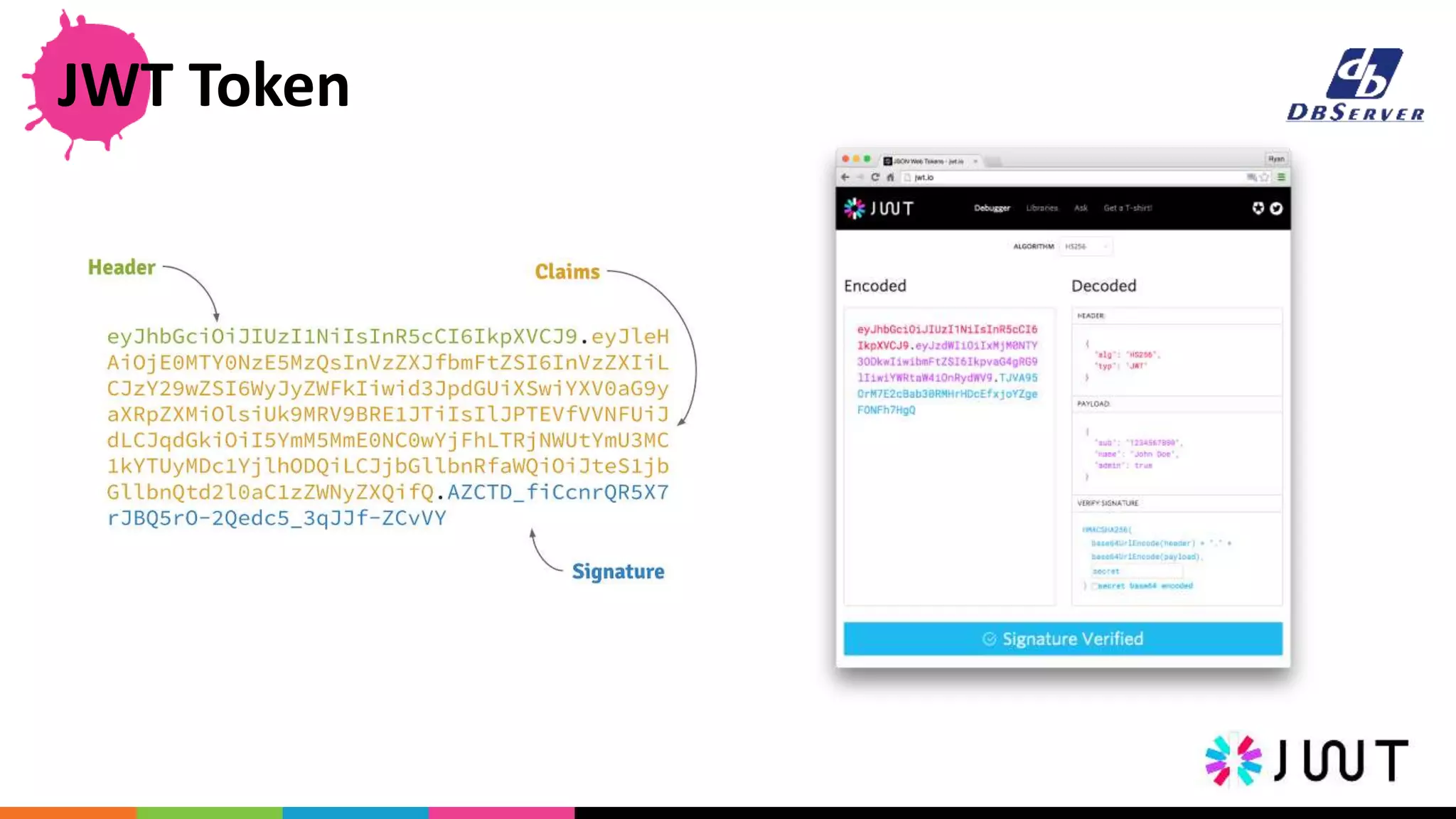

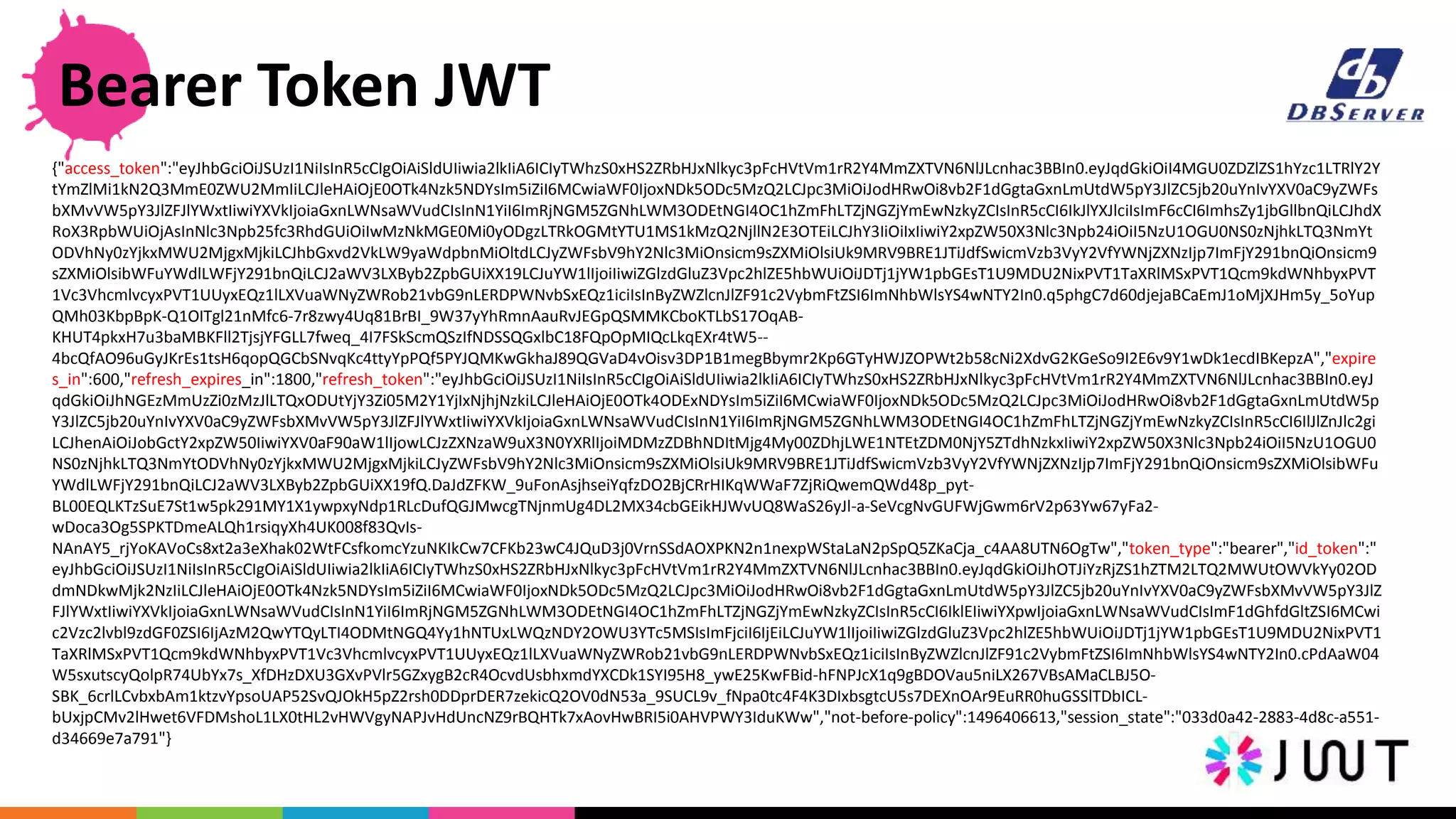

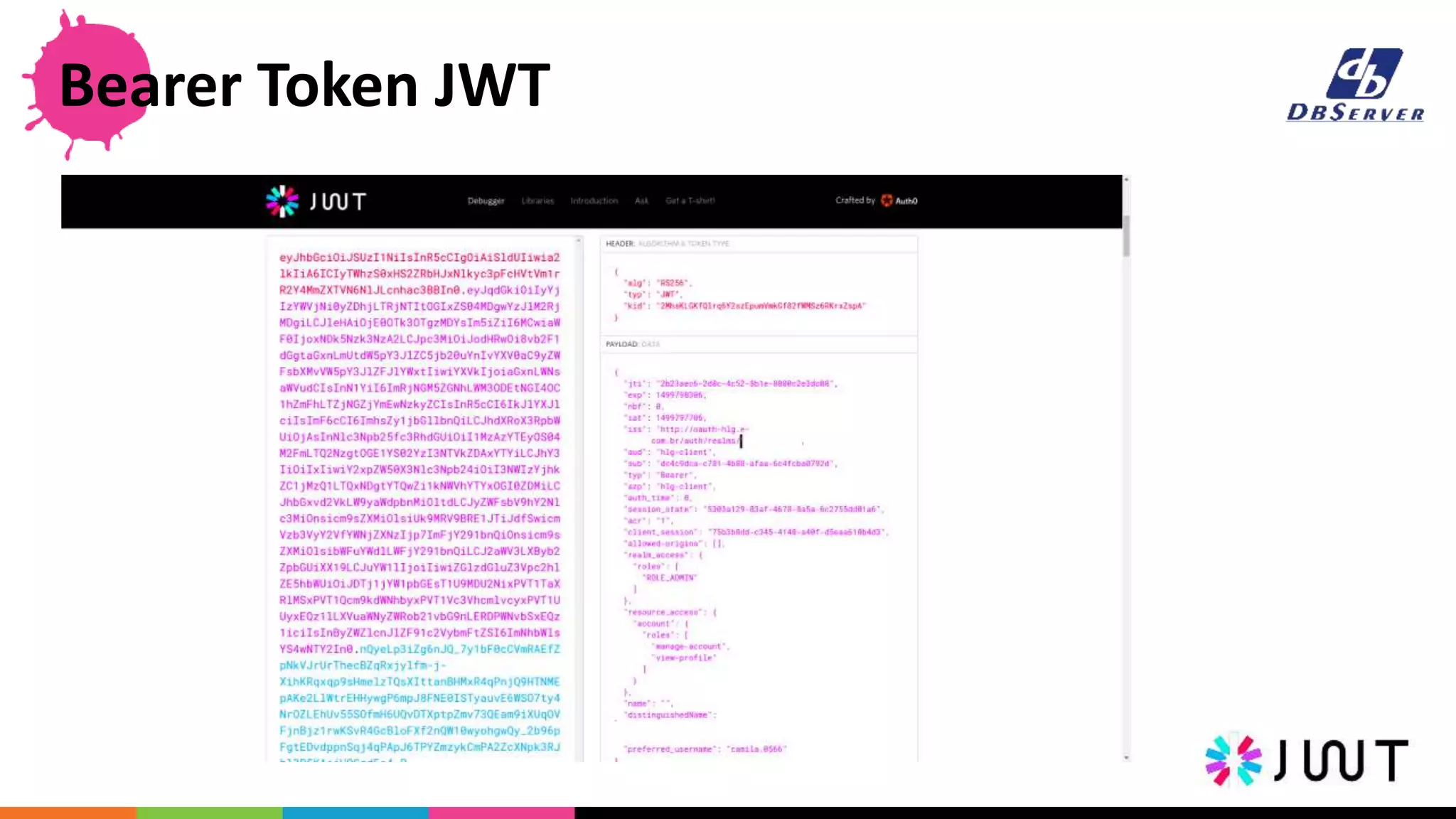

O documento aborda questões de segurança em microsserviços, focando em autenticação e autorização utilizando protocolos como OAuth2, OpenID, e ferramentas como Spring Security e Keycloak. Ele detalha como gerenciar identidades e acessos, explica o funcionamento de JWTs e descreve a implementação prática dessas soluções. Além disso, discute a importância de definir permissões de acesso e os fluxos de sistema para diferentes usuários.