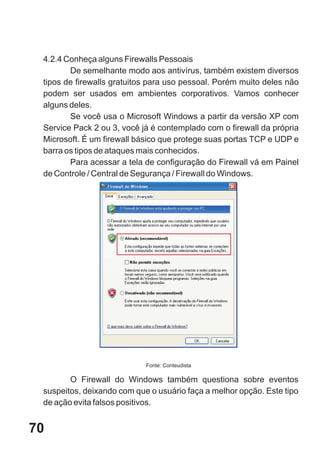

Este documento fornece uma introdução sobre ferramentas de proteção para computadores pessoais, abordando: 1) antivírus como ferramenta essencial contra pragas virtuais; 2) firewalls como mecanismo de proteção contra invasões; 3) exemplos populares de antivírus e firewalls gratuitos como Comodo e ZoneAlarm.