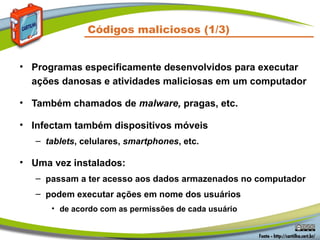

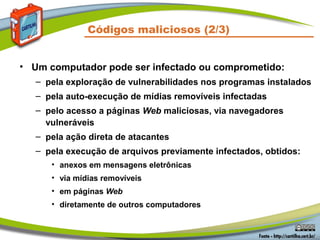

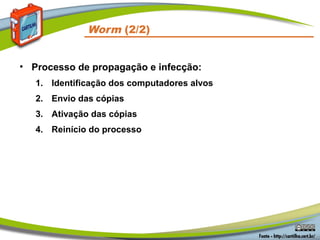

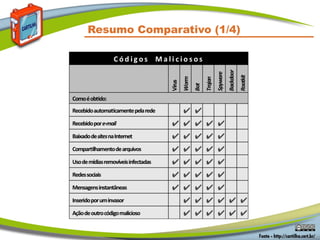

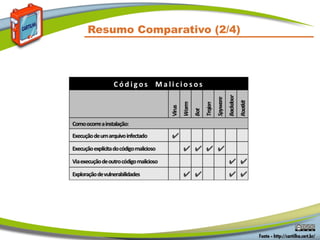

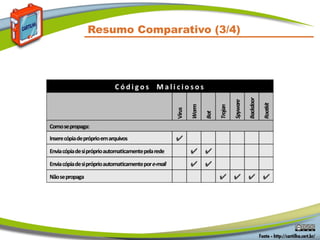

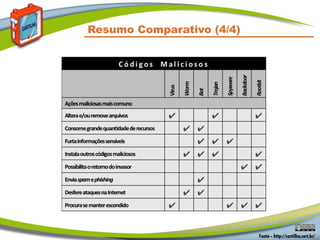

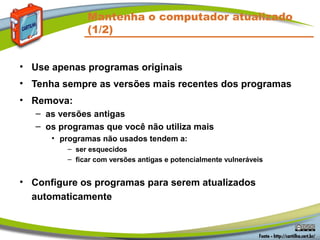

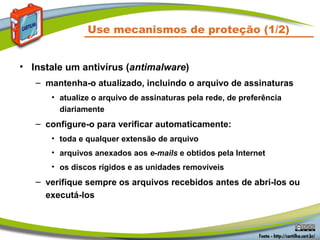

O documento discute códigos maliciosos e fornece informações sobre seus principais tipos (vírus, cavalo de troia, rootkit, backdoor, worm, bot e spyware) e cuidados para proteger computadores, como manter softwares atualizados, usar antivírus e firewalls, e tomar cuidado ao clicar em links.