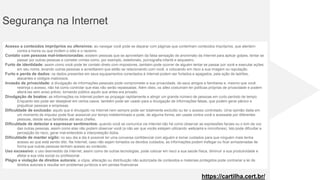

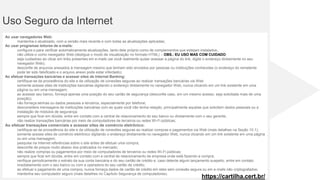

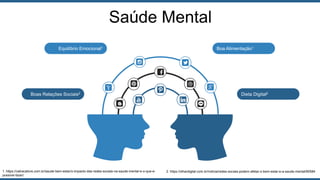

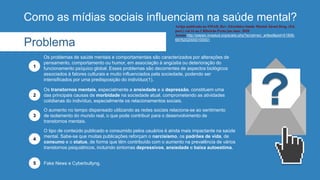

O documento discute como as mídias sociais influenciam na saúde mental. Em três pontos principais: 1) o uso excessivo das redes sociais pode levar ao isolamento e contribuir para o desenvolvimento de transtornos mentais; 2) o conteúdo consumido nas redes, que frequentemente reforça padrões irreais, também impacta a saúde mental; 3) a disseminação de fake news e cyberbullying nas redes são outros problemas discutidos.