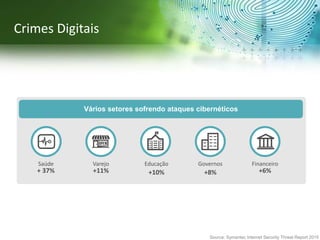

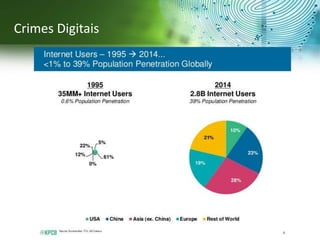

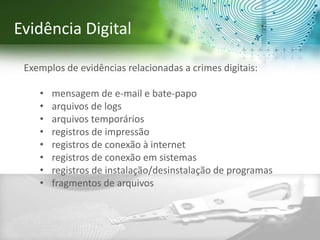

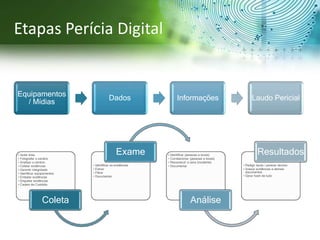

Este documento fornece um resumo das credenciais e experiência de Vaine Luiz Barreira na área de computação forense e crimes digitais. Ele descreve suas certificações, associações profissionais e experiência em investigação digital e análise forense. O documento também discute brevemente os tipos de crimes digitais, o processo de investigação forense e os desafios emergentes nessa área.