O documento resume os principais pontos sobre Cloud Computing:

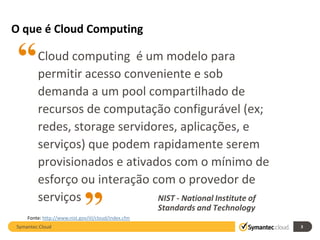

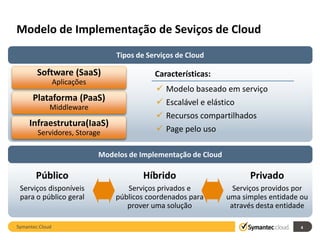

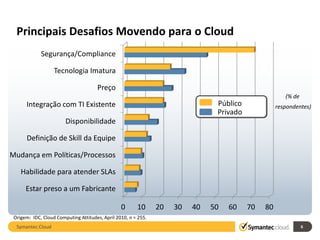

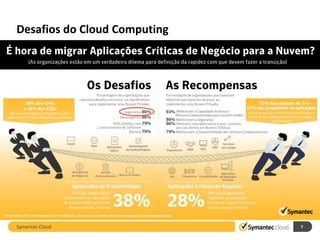

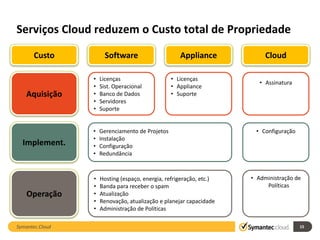

1) Define o que é Cloud Computing e os modelos de implementação como público, privado e híbrido;

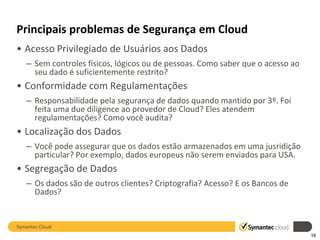

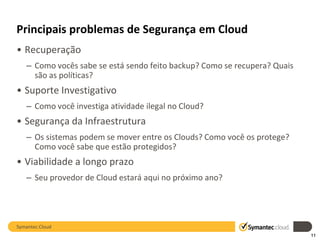

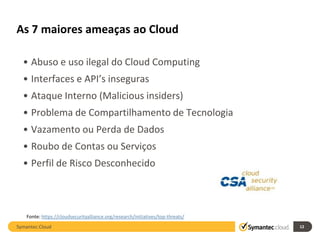

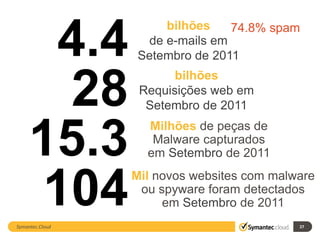

2) Discutem os principais desafios de segurança em Cloud Computing como acesso privilegiado, conformidade com regulamentações e localização de dados;

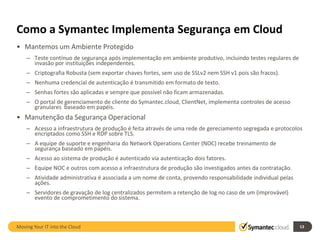

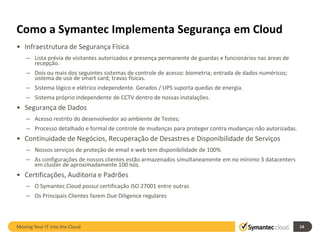

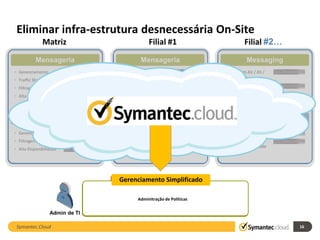

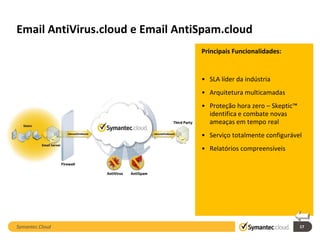

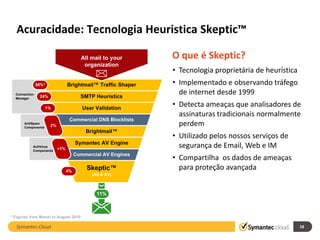

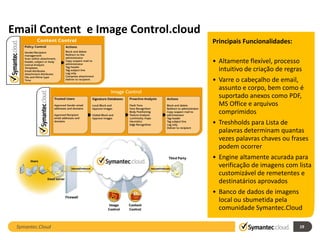

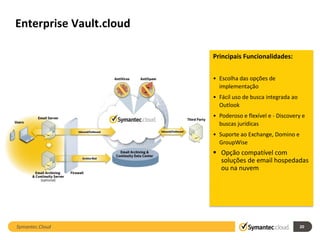

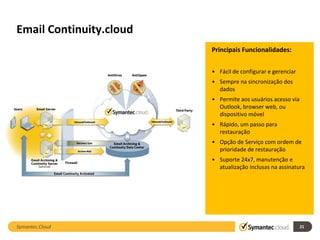

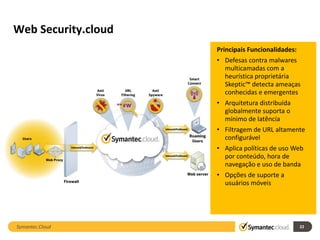

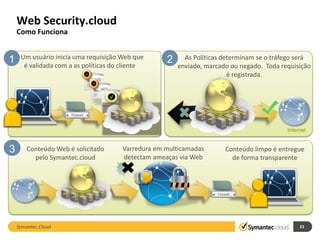

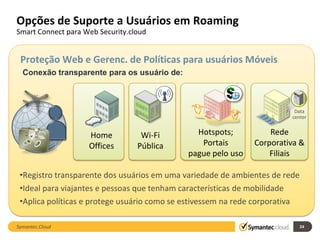

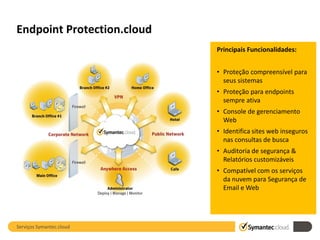

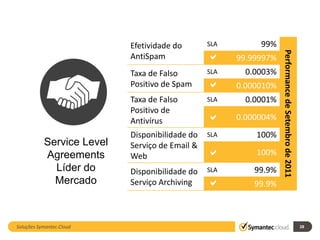

3) Apresenta as soluções de segurança da Symantec para Cloud Computing como proteção de ambientes, segurança operacional, infraestrutura física e certificações.