1) OAuth2 e OpenID Connect são protocolos de autorização e autenticação usados por aplicações modernas que emitem tokens representando permissões ou identidade do usuário.

2) OAuth2 emite tokens de acesso que permitem acesso a recursos protegidos, enquanto OpenID Connect fornece tokens de identificação e informações adicionais sobre o usuário.

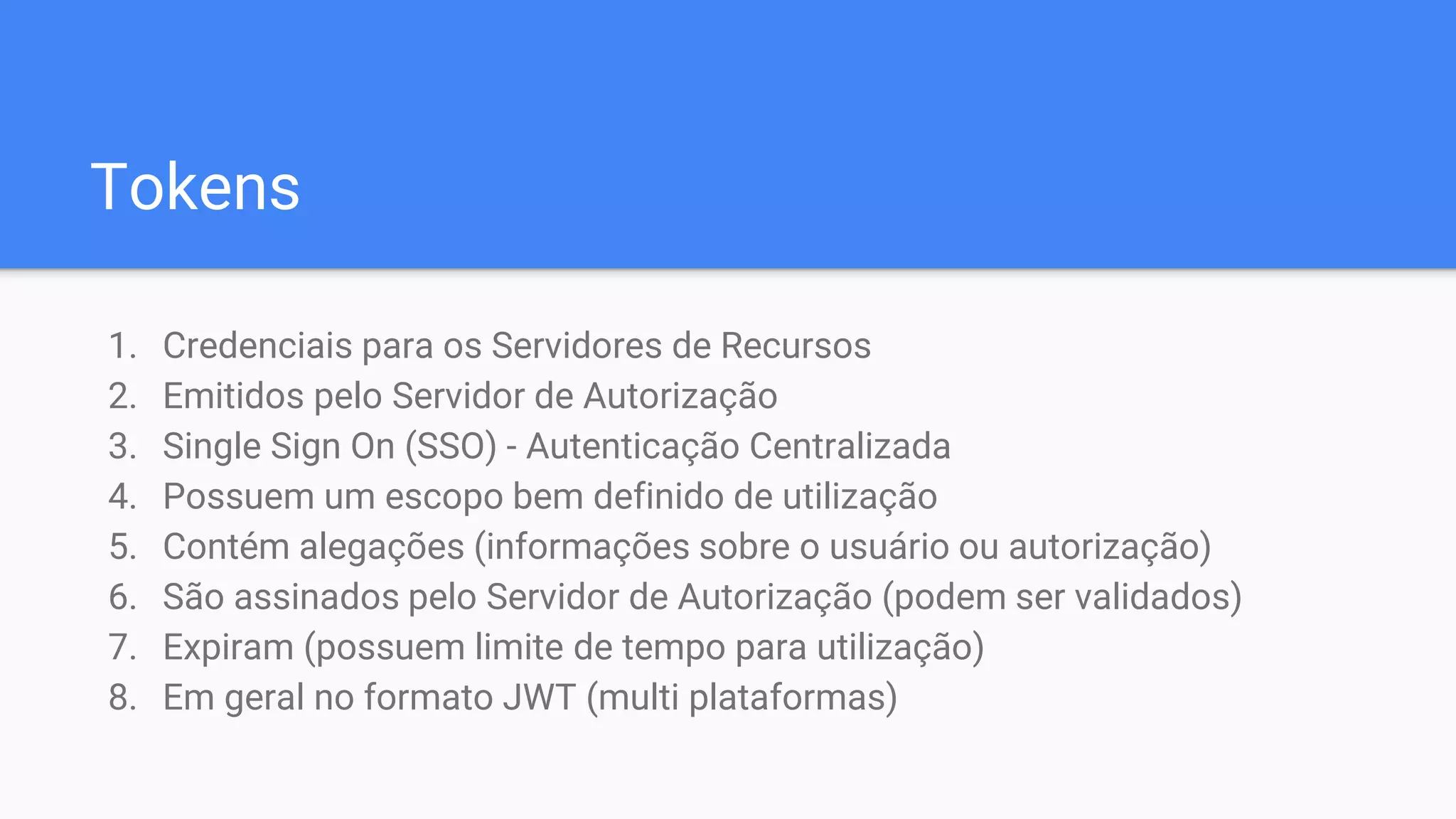

3) Os tokens são emitidos por servidores de autorização centralizados e possuem escopos e validade definidos, representando uma forma segura de acesso sem compartilhamento de senhas.

![Token - Exemplo:

{

“sub”: “fulano@bb.com.br”,

“aud”: “aplicativoX”,

“iss”: “https://oauth.bb.com.br/oauth”,

“exp”:13118256723, // 30/01/2017 às 18:02

“iat”: 13118251223, // 20/12/2016 às 16:00

“scope”: “consultas-financeiras.extratos”,

“contas-autorizadas”:[{“agencia” : 1234, “conta”: 112345},{“agencia”: 3444,”conta”: “654321”}}]

}](https://image.slidesharecdn.com/xm0ctfa9s6wvgq9eze4s-signature-4ace93ecf349e227bbc92ca27d4157f74fbd6f20208282adfa5f9340176bd6b5-poli-180317042820/75/O-auth2-e-open-id-connect-11-2048.jpg)