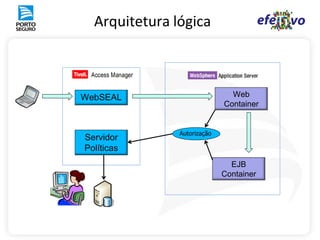

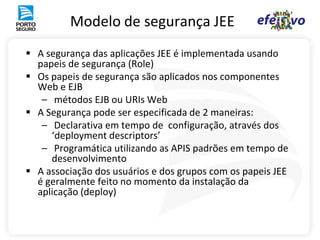

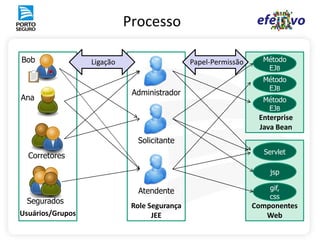

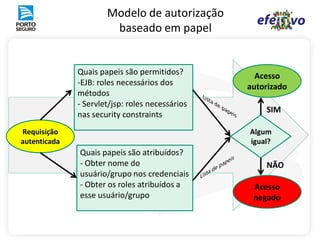

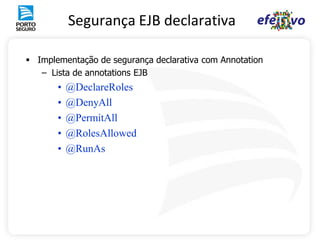

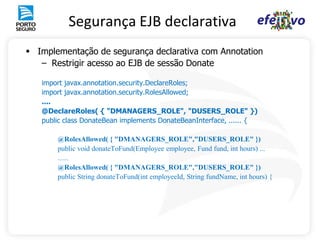

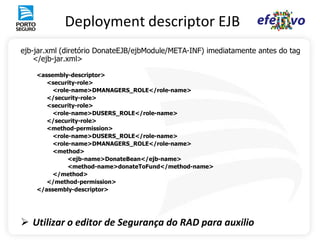

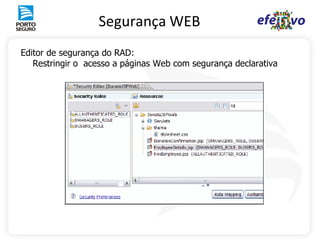

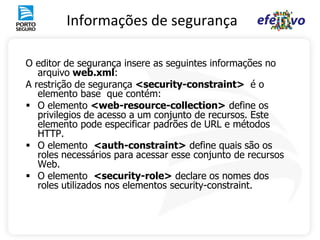

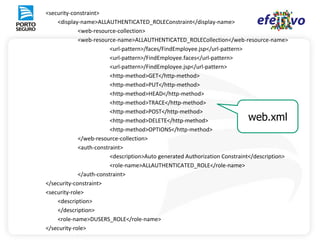

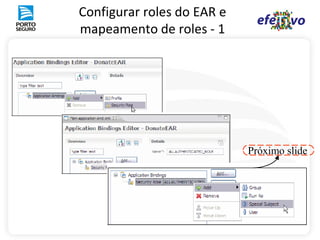

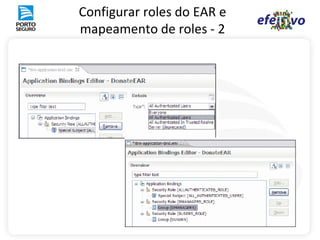

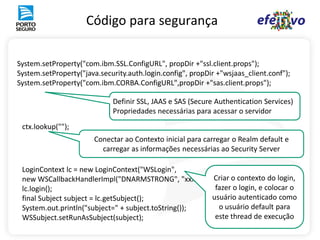

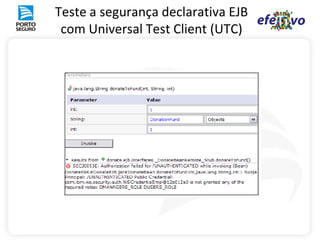

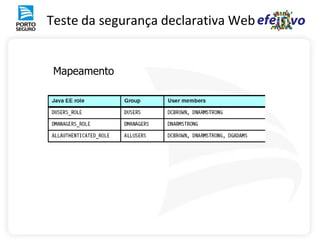

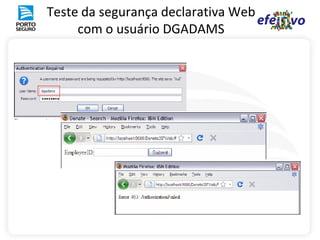

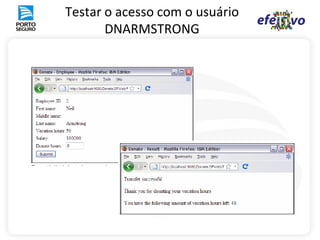

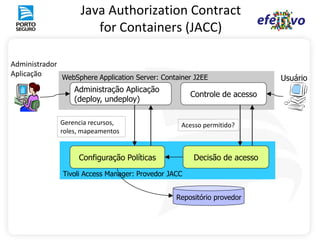

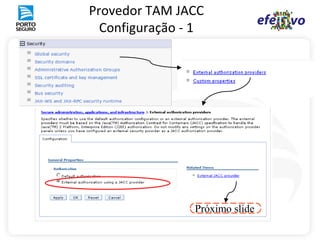

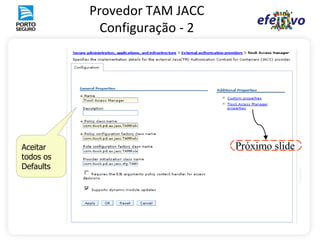

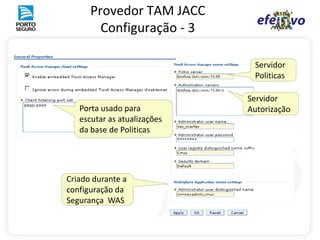

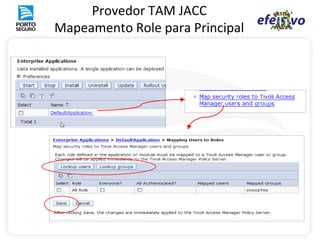

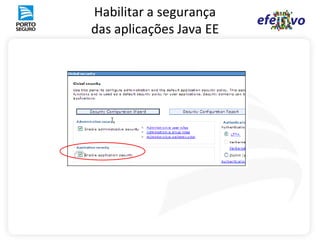

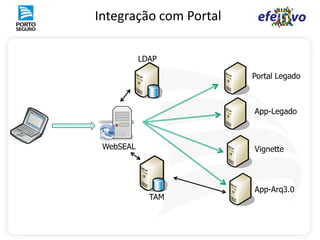

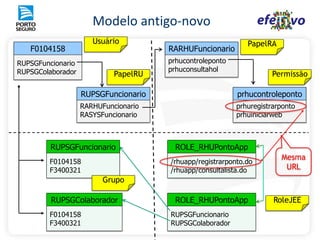

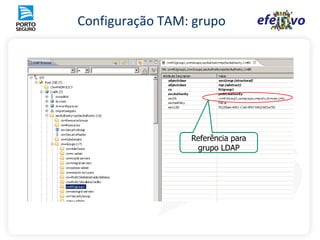

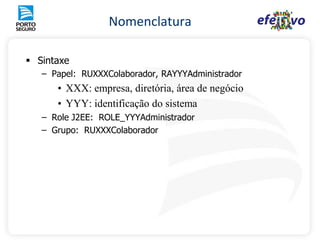

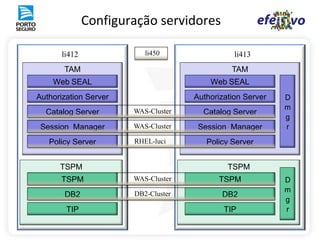

O workshop aborda conceitos de segurança JEE, demonstrações de implementações declarativas e programáticas de segurança em EJB e web, e integração com soluções de mercado como Tivoli Access Manager para autorização e gerenciamento centralizado de políticas de acesso.