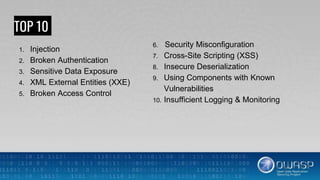

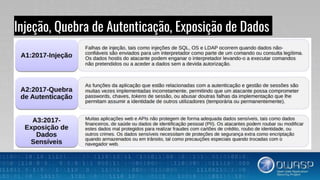

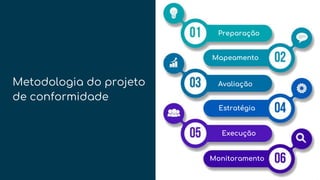

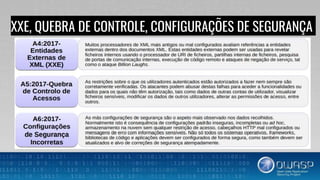

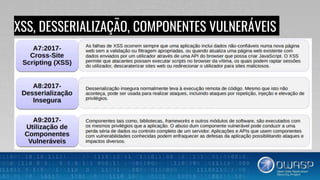

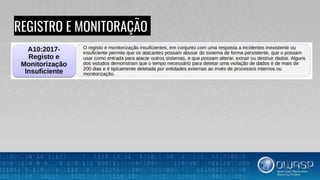

O documento apresenta sobre o OWASP TOP 10 e a LGPD. Resume os 10 problemas de segurança da web mais comuns de acordo com a OWASP, incluindo injeção, quebra de autenticação e exposição de dados. Também discute a Lei Geral de Proteção de Dados no Brasil e como manter o risco controlado ao definir princípios, bases legais e direitos dos titulares de acordo com a lei. Apresenta a metodologia de projeto de conformidade com a LGPD.