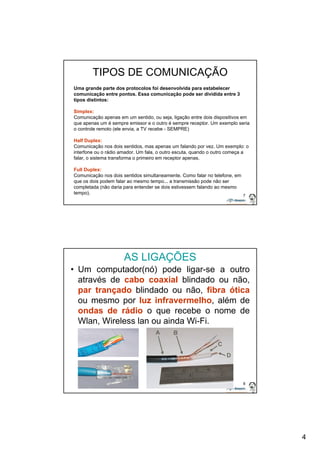

O documento fornece um resumo sobre redes de computadores. Explica o que é uma rede, como computadores se conectam através de cabos ou wireless, e os principais tipos de redes classificadas por abrangência, topologia e outros fatores. Também discute conceitos-chave como endereços MAC e IP, protocolos TCP/IP, provedores de acesso à internet e modos de conexão.