Demo Simplificada Data Mining

•

2 gostaram•397 visualizações

O documento descreve as funcionalidades de mineração de dados da plataforma de BI da Hyperion, incluindo 6 algoritmos integrados e a capacidade de registrar outros algoritmos desenvolvidos em Java. Explica que modelos de mineração de dados podem ser criados usando wizards que guiam o usuário pelos passos de seleção de dados, ação e algoritmo desejado.

Denunciar

Compartilhar

Denunciar

Compartilhar

Recomendados

3t6.2 juan pablo

Este es mi libro subido a ODT, es una prueba la cual haré para comprobar para saber si funciona realmente.

FCTA-UNP: Militarización y políticas de seguridad. Análisis de datos objetivo...

Presentación realizada por el Doctor Juan Martens, Investigador de la Facultad de Ciencias, Tecnologías y Artes de la UNP, durante Jornada de la Investigación, Edición 2015.

Support for Filipino Newcomer Youth, Teachers, and Parents

Presentation to the Filipino Advisory Committee at the Toronto Catholic District School Board

Monica Batac, Rowell Perez, Perly Laganas, joined by Rose Apilado and Cielito Drapeza

February 2, 2016

Recomendados

3t6.2 juan pablo

Este es mi libro subido a ODT, es una prueba la cual haré para comprobar para saber si funciona realmente.

FCTA-UNP: Militarización y políticas de seguridad. Análisis de datos objetivo...

Presentación realizada por el Doctor Juan Martens, Investigador de la Facultad de Ciencias, Tecnologías y Artes de la UNP, durante Jornada de la Investigación, Edición 2015.

Support for Filipino Newcomer Youth, Teachers, and Parents

Presentation to the Filipino Advisory Committee at the Toronto Catholic District School Board

Monica Batac, Rowell Perez, Perly Laganas, joined by Rose Apilado and Cielito Drapeza

February 2, 2016

FCTA-UNP: La internacionalización de la Educación Superior perspectivas de la...

Presentación del trabajo de investigación sobre internacionalización de la Educación Superior en la Edición 2015 de la Jornada de la Investigación

Facebook roles out 360 degree videos in news feed

Facebook Notes, which was originally released as an extension in August 2006 so users could publish posts that exceeded the character limit on status updates; now gets more beautiful and customizable. This new improvement comes after Facebook Notes was redesigned August this year, approximately 9 years after its initial release.

FCTA-UNP: Nosotros y Ellos, Ensayo sobre las categorías de exclusión

Presentación realizada por el Doctor Víctor Ríos Ojeda, Investigador de la Facultad de Ciencias, Tecnologías y Artes en la Jornada de la Investigación 2015

O fator manutenção no ciclo de vida de data warehouse

Nesta apresentação falamos sobre a importância de planejar o processo de mudanças no ciclo de vida de um data warehouse desde a concepção do projeto, passando pela implementação e posterior utilização do produto data warehouse.

Η μνήμη του υπολογιστή, τα αποθηκευτικά μέσα και τα είδη υπολογιστών

Η μνήμη του υπολογιστή, τα αποθηκευτικά μέσα και τα είδη υπολογιστών

Maratona JBoss 2010 - Drools Expert : Programação Orientada a Regras

Maratona JBoss 2010:

- Introdução à Programação Orientada a Regras

- Quando aplicar?

- Drools Expert – Visão Geral

- Um exemplo de uso

Processo de desenvolvimento de software

Esse arquivo foi criado para um amigo meu. Foi uma forma que eu encontrei para tentar mostrar para ele em poucas palavras, como é o mundo de desenvolvimento de software.

Esse documento não é verdade absoluta, porem ele da uma visão global e resumida das fases do processo de desenvolvimento de software.

Estou aberto a sugestões para melhorar esse arquivo, e assim ajudar as pessoas que estão iniciando na área de Tecnologia da Informação.

BI - Uso e Benefícios ( Business Intelligence )

Business Intelligence - Uso e Benefícios, palestra ministrada na Faculade Anhanguera - 18/05/2011

Testes de Performance com JMeter

Testes de Performance com JMeter - Como otimizar execução, dicas de boas práticas, dicas de ferramentas.

Treinamento: como usar o JMeter, interpretar resultados e otimizar a execução

Treinamento: como usar o JMeter, interpretar resultados e otimizar a execuçãoBeatriz Makiyama Celestino

JMeter é uma ferramenta utilizada para testes de carga e estresse em serviços oferecidos por sistemas computacionais.

O objetivo deste treinamento é garantir a aplicação suporte x números de usuários com a configuração X. Além de ajudar a verificar possíveis gargalos no sistema, onde o sistema fica lento em determinadas situações, esta ferramenta pode fazer teste de carga de várias aplicações, inclusive de banco de dados.Mais conteúdo relacionado

Destaque

FCTA-UNP: La internacionalización de la Educación Superior perspectivas de la...

Presentación del trabajo de investigación sobre internacionalización de la Educación Superior en la Edición 2015 de la Jornada de la Investigación

Facebook roles out 360 degree videos in news feed

Facebook Notes, which was originally released as an extension in August 2006 so users could publish posts that exceeded the character limit on status updates; now gets more beautiful and customizable. This new improvement comes after Facebook Notes was redesigned August this year, approximately 9 years after its initial release.

FCTA-UNP: Nosotros y Ellos, Ensayo sobre las categorías de exclusión

Presentación realizada por el Doctor Víctor Ríos Ojeda, Investigador de la Facultad de Ciencias, Tecnologías y Artes en la Jornada de la Investigación 2015

O fator manutenção no ciclo de vida de data warehouse

Nesta apresentação falamos sobre a importância de planejar o processo de mudanças no ciclo de vida de um data warehouse desde a concepção do projeto, passando pela implementação e posterior utilização do produto data warehouse.

Η μνήμη του υπολογιστή, τα αποθηκευτικά μέσα και τα είδη υπολογιστών

Η μνήμη του υπολογιστή, τα αποθηκευτικά μέσα και τα είδη υπολογιστών

Destaque (10)

FCTA-UNP: La internacionalización de la Educación Superior perspectivas de la...

FCTA-UNP: La internacionalización de la Educación Superior perspectivas de la...

FCTA-UNP: Nosotros y Ellos, Ensayo sobre las categorías de exclusión

FCTA-UNP: Nosotros y Ellos, Ensayo sobre las categorías de exclusión

O fator manutenção no ciclo de vida de data warehouse

O fator manutenção no ciclo de vida de data warehouse

Η μνήμη του υπολογιστή, τα αποθηκευτικά μέσα και τα είδη υπολογιστών

Η μνήμη του υπολογιστή, τα αποθηκευτικά μέσα και τα είδη υπολογιστών

Semelhante a Demo Simplificada Data Mining

Maratona JBoss 2010 - Drools Expert : Programação Orientada a Regras

Maratona JBoss 2010:

- Introdução à Programação Orientada a Regras

- Quando aplicar?

- Drools Expert – Visão Geral

- Um exemplo de uso

Processo de desenvolvimento de software

Esse arquivo foi criado para um amigo meu. Foi uma forma que eu encontrei para tentar mostrar para ele em poucas palavras, como é o mundo de desenvolvimento de software.

Esse documento não é verdade absoluta, porem ele da uma visão global e resumida das fases do processo de desenvolvimento de software.

Estou aberto a sugestões para melhorar esse arquivo, e assim ajudar as pessoas que estão iniciando na área de Tecnologia da Informação.

BI - Uso e Benefícios ( Business Intelligence )

Business Intelligence - Uso e Benefícios, palestra ministrada na Faculade Anhanguera - 18/05/2011

Testes de Performance com JMeter

Testes de Performance com JMeter - Como otimizar execução, dicas de boas práticas, dicas de ferramentas.

Treinamento: como usar o JMeter, interpretar resultados e otimizar a execução

Treinamento: como usar o JMeter, interpretar resultados e otimizar a execuçãoBeatriz Makiyama Celestino

JMeter é uma ferramenta utilizada para testes de carga e estresse em serviços oferecidos por sistemas computacionais.

O objetivo deste treinamento é garantir a aplicação suporte x números de usuários com a configuração X. Além de ajudar a verificar possíveis gargalos no sistema, onde o sistema fica lento em determinadas situações, esta ferramenta pode fazer teste de carga de várias aplicações, inclusive de banco de dados.Microsserviços, por que tão difícil? Um catálogo de padrões para criar serviç...

Microsserviços, por que tão difícil? Um catálogo de padrões para criar serviç...Leonardo Ferreira Leite

Apresentação realizada na Trilha da Indústria da CBSoft 2023.

Resumo: Apresentamos aqui um catálogo de padrões para aprimorar a operacionalização de serviços, o que reduz o tempo de reparo. Tal catálogo é baseado na prática de equipes do Serpro, estatal federal de tecnologia. Contudo, há um ônus considerável para se aplicar todos esses padrões. É possível também a má aplicação e o esquecimento deles. Assim, o catálogo traz reflexões sobre dificuldades em se produzir microsserviços (muitos serviços com constante atualização). Tais reflexões podem basear futuras pesquisas.

Mais informação: https://www.ime.usp.br/~leofl/devops/2023-09-14/chastra-no-cbsoft.htmlJoomla Day Brasil 2010: Customizações para grandes portais

Apresentação no Joomla Day Brasil sobre possíveis customizações sobre segurança, desempenho e boas práticas, indicadas para Portais de grande porte.

SAD e OLAP

Uma introdução a sistemas de apoio a decisão e ferrametas OLAP. Como surgiram, história, usos, tendências e tipos de SAD.

Aula 3 Sistemas de Informação - Tipos de SI

Aula sobre a hierarquia dentro das organizações, especificando cada tipo de sistema em cada camada hierárquica.

Semelhante a Demo Simplificada Data Mining (20)

Maratona JBoss 2010 - Drools Expert : Programação Orientada a Regras

Maratona JBoss 2010 - Drools Expert : Programação Orientada a Regras

Treinamento: como usar o JMeter, interpretar resultados e otimizar a execução

Treinamento: como usar o JMeter, interpretar resultados e otimizar a execução

Microsserviços, por que tão difícil? Um catálogo de padrões para criar serviç...

Microsserviços, por que tão difícil? Um catálogo de padrões para criar serviç...

Joomla Day Brasil 2010: Customizações para grandes portais

Joomla Day Brasil 2010: Customizações para grandes portais

Último

Segurança Digital Pessoal e Boas Práticas

Em um mundo cada vez mais digital, a segurança da informação tornou-se essencial para proteger dados pessoais e empresariais contra ameaças cibernéticas. Nesta apresentação, abordaremos os principais conceitos e práticas de segurança digital, incluindo o reconhecimento de ameaças comuns, como malware e phishing, e a implementação de medidas de proteção e mitigação para vazamento de senhas.

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Este certificado confirma que Gabriel de Mattos Faustino concluiu com sucesso um curso de 42 horas de Gestão Estratégica de TI - ITIL na Escola Virtual entre 19 de fevereiro de 2014 a 20 de fevereiro de 2014.

TOO - TÉCNICAS DE ORIENTAÇÃO A OBJETOS aula 1.pdf

As classes de modelagem podem ser comparadas a moldes ou

formas que definem as características e os comportamentos dos

objetos criados a partir delas. Vale traçar um paralelo com o projeto de

um automóvel. Os engenheiros definem as medidas, a quantidade de

portas, a potência do motor, a localização do estepe, dentre outras

descrições necessárias para a fabricação de um veículo

Guardioes Digitais em ação: Como criar senhas seguras!

Guardioes Digitais em ação: Como criar senhas seguras!

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

Este artigo tem por objetivo apresentar como ocorreu a evolução do consumo e da produção de energia desde a pré-história até os tempos atuais, bem como propor o futuro da energia requerido para o mundo. Da pré-história até o século XVIII predominou o uso de fontes renováveis de energia como a madeira, o vento e a energia hidráulica. Do século XVIII até a era contemporânea, os combustíveis fósseis predominaram com o carvão e o petróleo, mas seu uso chegará ao fim provavelmente a partir do século XXI para evitar a mudança climática catastrófica global resultante de sua utilização ao emitir gases do efeito estufa responsáveis pelo aquecimento global. Com o fim da era dos combustíveis fósseis virá a era das fontes renováveis de energia quando prevalecerá a utilização da energia hidrelétrica, energia solar, energia eólica, energia das marés, energia das ondas, energia geotérmica, energia da biomassa e energia do hidrogênio. Não existem dúvidas de que as atividades humanas sobre a Terra provocam alterações no meio ambiente em que vivemos. Muitos destes impactos ambientais são provenientes da geração, manuseio e uso da energia com o uso de combustíveis fósseis. A principal razão para a existência desses impactos ambientais reside no fato de que o consumo mundial de energia primária proveniente de fontes não renováveis (petróleo, carvão, gás natural e nuclear) corresponde a aproximadamente 88% do total, cabendo apenas 12% às fontes renováveis. Independentemente das várias soluções que venham a ser adotadas para eliminar ou mitigar as causas do efeito estufa, a mais importante ação é, sem dúvidas, a adoção de medidas que contribuam para a eliminação ou redução do consumo de combustíveis fósseis na produção de energia, bem como para seu uso mais eficiente nos transportes, na indústria, na agropecuária e nas cidades (residências e comércio), haja vista que o uso e a produção de energia são responsáveis por 57% dos gases de estufa emitidos pela atividade humana. Neste sentido, é imprescindível a implantação de um sistema de energia sustentável no mundo. Em um sistema de energia sustentável, a matriz energética mundial só deveria contar com fontes de energia limpa e renováveis (hidroelétrica, solar, eólica, hidrogênio, geotérmica, das marés, das ondas e biomassa), não devendo contar, portanto, com o uso dos combustíveis fósseis (petróleo, carvão e gás natural).

Logica de Progamacao - Aula (1) (1).pptx

A palavra

lógica está

normalmente

relacionada

com o modo

de pensar de

um indivíduo

em termos de

racionalidade

e coerência

Último (7)

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Guardioes Digitais em ação: Como criar senhas seguras!

Guardioes Digitais em ação: Como criar senhas seguras!

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

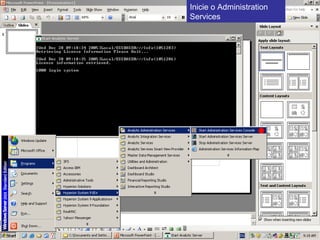

Demo Simplificada Data Mining

- 1. Inicie o Administration Services

- 2. Expandir a árvore ‘Analytic Servers’

- 4. … vai aparecer a opção “Data Mining”

- 5. A plataforma de BI da Hyperion fornece 6 algoritmos diferentes para Mining. Outros algoritmos podem ser registrados e utilizados (desde que sejam criados em Java. O Essbase é compatível com o padrão JMining, ou, “Java para Data Mining”

- 6. Ao selecionar um algoritmo a sua descrição funcional pode ser visualizada abaixo Clique em “Mining Templates” e observe que as regras definidas são armazenadas e podem ser aplicadas a qualquer modelo de dados

- 7. Templates que podem ser definidos pelos usuários

- 8. É possível definir regras de transformação para serem utilizadas dentro das regras e algoritmos

- 9. Como toda solução da Hyperion, nao há a necessidade de programar para definir e executar as regras. Existe uma interface chamado de “Wizards” para auxiliar no processo.

- 10. Do lado direito podemos ver os passos do Wizard. Passo 1 – Selecionar a base de dados

- 11. Aqui neste nosso exemplo não vamos criar uma regra. Mas é possível observar que toda a definicao é parametrizada. Passo 2- Dizer qual ação será realizada

- 12. Passo 3 – Selecionar o algoritmo desejado

- 13. Deste ponto em diante você deve completar o algoritmo apenas selecionando os parâmetros. Espero que ajude… Visite o site: www.serra-sistemas.com.br http://binapratica.blogspot.com/