1. Este documento é uma apostila sobre redes de computadores ministrada na Universidade Federal de Itajubá. A apostila cobre tópicos como meios de transmissão, comunicação local assíncrona, LANs, roteamento em WANs e protocolos de rede.

2. O prefácio explica que a apostila é baseada em um livro texto em inglês e serve como uma tradução livre desse conteúdo para os cursos de Redes de Computadores I e II. Algumas incorreções podem ocorrer devido a erros

![95/223

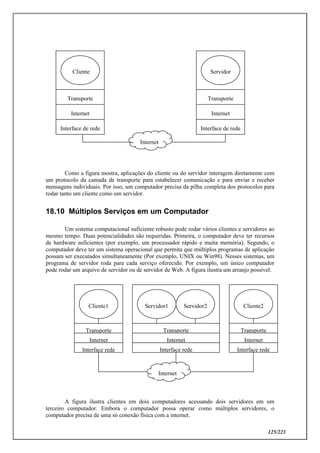

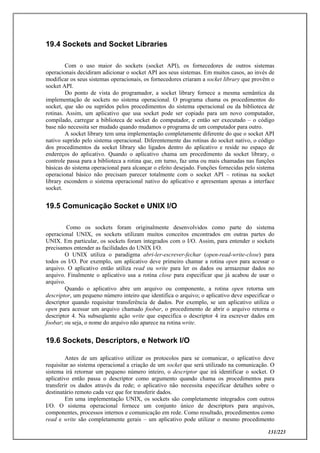

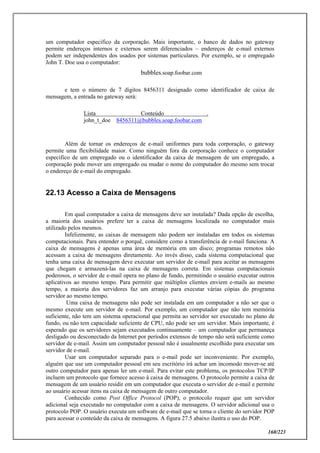

procura. Para entender como a Máscara é utilizada, imagine que a um software de roteamento é

dado um datagrama para encaminhar. E assuma também que o datagrama possui um endereço

IP D. O software de roteamento deve encontrar uma entrada na tabela de roteamento que

especifique o próximo salto para D. Para isso, o software examina cada entrada na tabela usando

a máscara para extrair o prefixo do endereço D e comparar o resultado com o campo Destino da

mesma entrada. Se os dois forem iguais, o datagrama será encaminhado para o próximo salto

daquela entrada.

A máscara torna a extração do prefixo eficiente – o software faz a operação Booleana e

entre a máscara e o endereço de destino do datagrama, D. Sendo assim, para examinar a entrada

i, pode ser expressa assim:

se ( (Máscara[i] & D) == Destino[i] ) encaminhar para o próximo salto[i];

Como exemplo, considerar um datagrama com endereço de destino 192.4.10.3, e

assuma que esse mesmo datagrama chegue ao roteador que possui a tabela de roteamento

apresentada anteriormente. E assuma ainda que o software procure pelas entradas em ordem. A

primeira entrada falharia porque 255.0.0.0 & 192.4.10.3 não é igual a 30.0.0.0. Após rejeitar a

segunda e terceira entradas da tabela, o software de roteamento escolheria o próximo salto

128.1.0.9, por que:

255.255.255.0 & 192.4.10.3 == 192.4.10.0

13.8 Destino e Endereços Próximo salto

Qual é a relação entre um endereço de destino de um cabeçalho de um datagrama e o

endereço do próximo salto para o qual o datagrama é encaminhado? O campo Endereço IP de

Destino em um datagrama possui o endereço de destino final. Quando um roteador recebe um

datagrama, ele extrai o endereço de destino, D, e o utiliza para calcular o endereço do próximo

roteador para o qual o datagrama deveria ser enviado, N. Embora o datagrama seja enviado

diretamente para o endereço N, em seu cabeçalho estará ainda o endereço de destino D.

Todas as rotas são calculadas através dos endereços IP. Depois de calculado o endereço

do próximo salto, N, o IP utiliza a ligação entre endereços para traduzir N para um endereço de

hardware equivalente para a transmissão. No próximo capítulo, iremos aprender como o

datagrama é enviado através da rede física.

13.9 Entrega a qualquer custo

Fora isso a definição do formato dos datagramas de internet, o IP define a semântica de

comunicação, e usa o termo A Qualquer Custo para descrever o serviço que oferece. Na

essência, o padrão especifica que embora o IP faça uma tentativa de entrega a qualquer custo de

cada datagrama, o IP não garante que ele lidará dos problemas com:

Duplicação de datagrama

Entregas atrasadas ou fora de ordem

Dados corrompidos

Perda de datagramas

Camadas adicionais de protocolos são necessárias para lidar com cada um desses

problemas.

Pode parecer estranho para o IP especificar que esses erros possam ocorrer. Entretanto,

há uma razão importante: cada camada do protocolo é responsável por certos aspectos da

comunicação, e o IP não lida com esses problemas. E mais, porque as redes físicas podem](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-95-320.jpg)

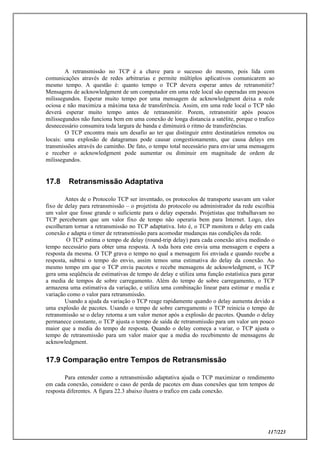

![133/223

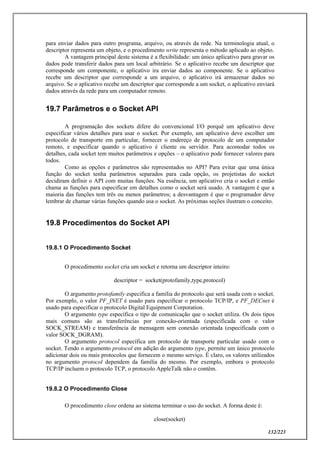

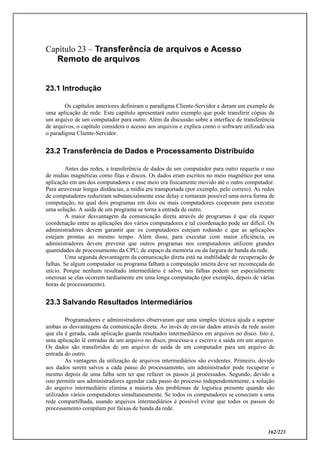

onde socket é o descriptor referente ao socket que será fechado. Se o socket usado é um

protocolo de conexão orientada, o close fecha a conexão antes de fechar o socket. Fechando um

socket imediatamente o uso do mesmo é finalizado e o descriptor é liberado, prevenindo o

aplicativo enviar mais dados, e o protocolo de transporte não irá aceitar mais mensagens

enviadas diretamente ao socket, prevenindo o socket de receber mais dados.

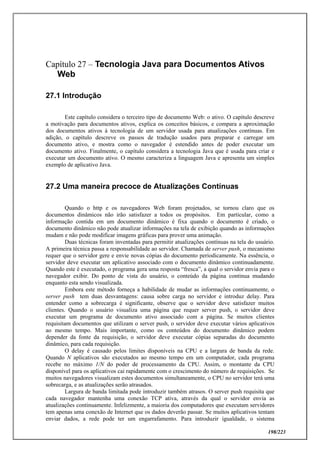

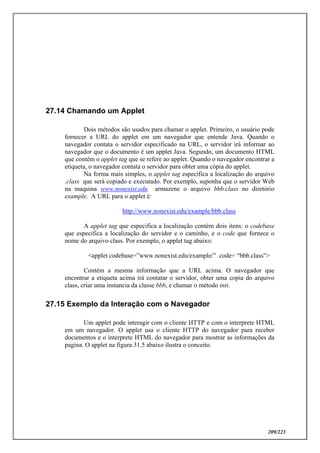

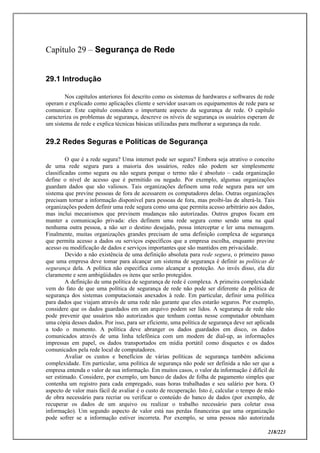

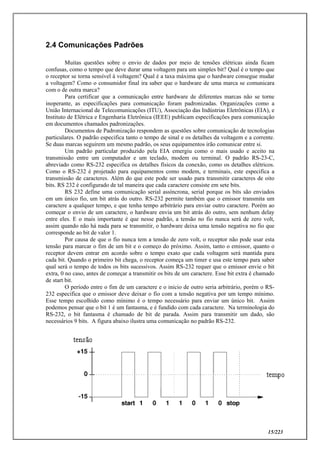

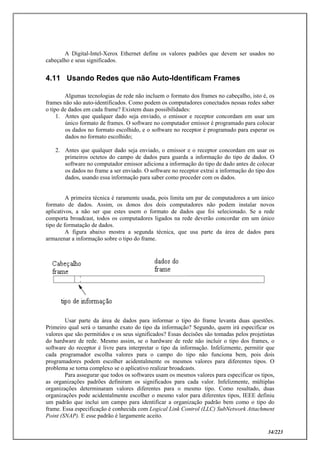

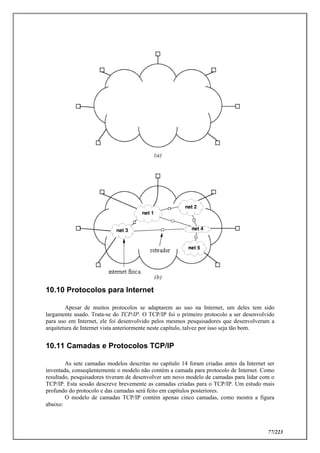

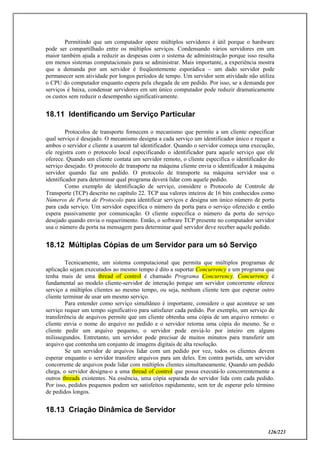

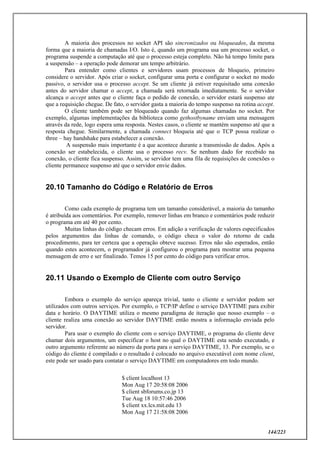

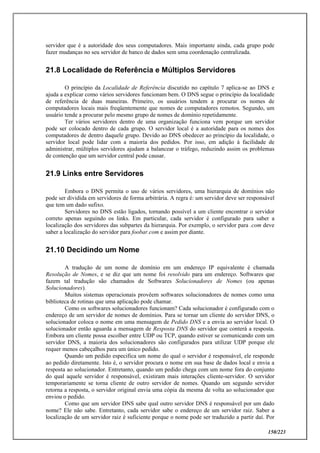

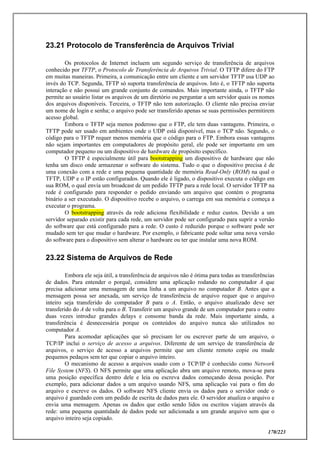

19.8.3 O Procedimento Bind

Quando o socket é criado, este não tem nem um endereço local nem endereço remoto. O

servidor utiliza o procedimento bind fornece um número de porta do protocolo no qual o

servidor ira esperar pelo contato. O bind leva três argumentos:

bind(socket,localaddr,addrlen)

O argumento socket é o descriptor do socket q foi criado anteriormente, e que não esteja

limitado; a chamada é uma requisição para o socket seja designado em um número de porta do

protocolo. O argumento localaddr é a estrutura que especifica o endereço local que será

designado ao socket, e o argumento addrlen é um inteiro que específica o comprimento do

endereço. Como os sockets podem ser usados com protocolos arbitrários, o formato do endereço

depende do protocolo a ser utilizado. O socket API define uma forma genérica para representar

endereços, e então solicita que cada família de protocolo especifique como é a forma geral do

endereço do protocolo.

O formato genérico de se representar um endereço é definido com a estrutura sockaddr.

Embora várias versões fossem liberadas, o ultimo código Berkeley define a estrutura sockaddr

tendo três campos:

struct sockaddr{

u_char sa_len; /*tamanho total do endereço*/

u_char sa_family; /* família do endereço */

char sa_data[14]; /* o próprio endereço*/

};

O campo sa_len consiste em um único octeto que especifica o tamanho do endereço.

Campo sa_family específica a família que o endereço pertence ( o símbolo constante AF_INET

usado para representar o TCP/IP por exemplo). Finalmente, o campo sa_data contém o

endereço.

Cada família de protocolo define o formato exato do endereço no campo sa_data da

estrutura sockaddr. Por exemplo, o protocolo TCP/IP utiliza a estrutura sockaddr_in para definir

o endereço:

struct sockaddr_in{

u_char sin_len; /*tamanho total do endereço*/

u_char sin_family; /* família do endereço */

u_short sin_port; /* número da porta do protocolo*/

struct in_addr sin_addr; /* endereço IP do computador*/

char sin_zero[8] /* não usado - configurado p/ zero*/

};

Os dois primeiros campos da estrutura, sockaddr_in correspondem exatamente aos dois

primeiros campos da estrutura genérica sockaddr. Os últimos três campos definem exatamente a

forma de endereços que o protocolo TCP/IP espera. Cada endereço identifica ambos, o

computador e o aplicativo em particular no computador. O campo sin_addr contém o endereço

IP do computador, e o campo sin_port contêm o número da porta do protocolo referente ao

aplicativo. Embora o TCP/IP precise de seis octetos para armazenar um endereço completo, a](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-133-320.jpg)

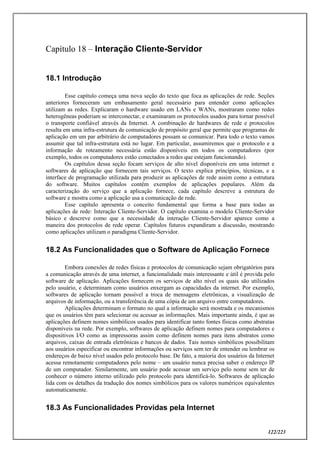

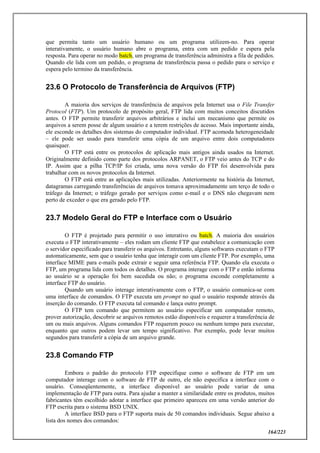

![140/223

O servidor também utiliza getprotobyname para gerar os binários internos que

identificam o protocolo antes de usar o socket para criar o socket. Uma vez que o socket foi

criado, o servidor utiliza bind para especificar a porta do protocolo para o socket, e listen para

ativar o modo passivo. O servidor então entra em um loop infinito no qual chama accept para

aceitar as próximas requisições de conexão, usa então send para enviar uma mensagem para o

cliente, e close para fechar a nova conexão. Após fechar a conexão, o servidor chama a rotina

accept para aceitar as próximas novas conexões.

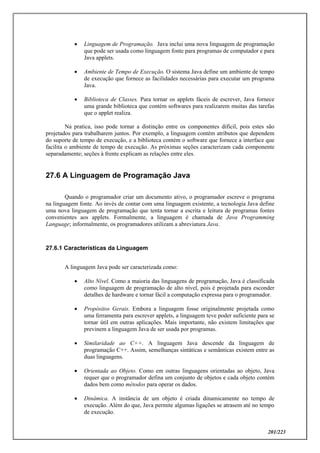

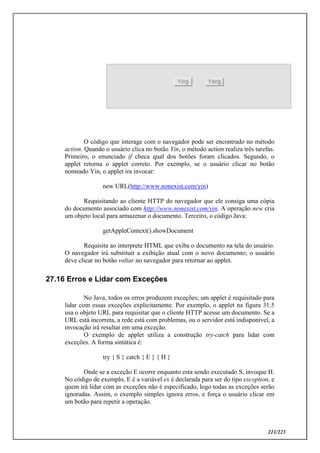

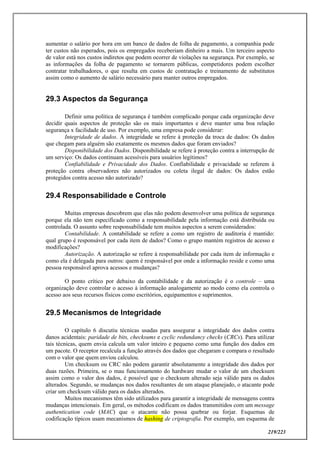

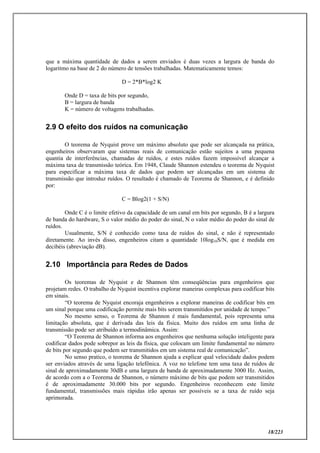

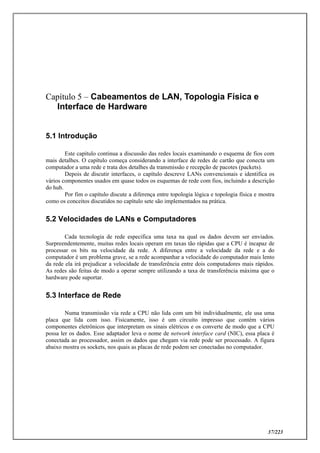

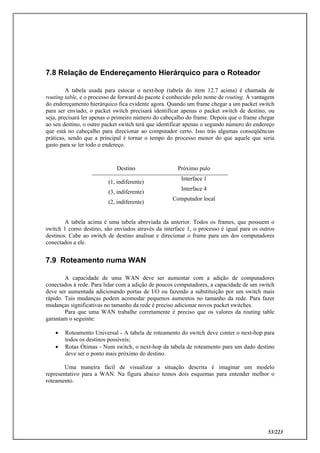

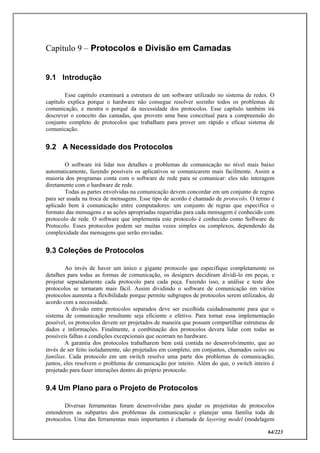

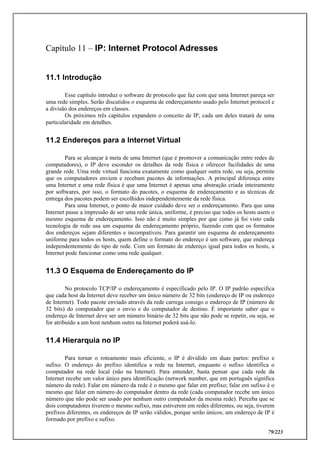

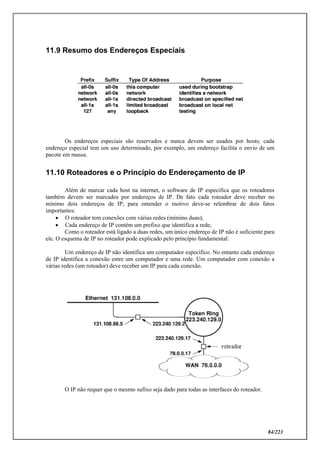

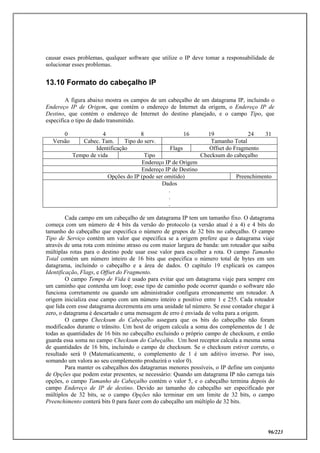

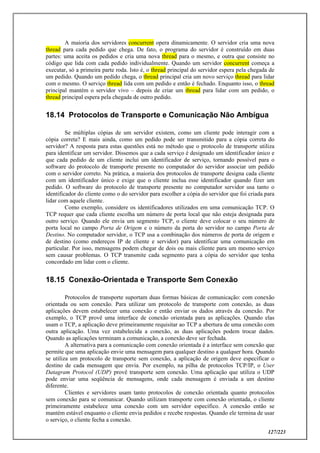

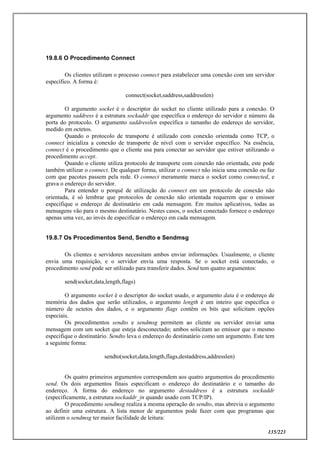

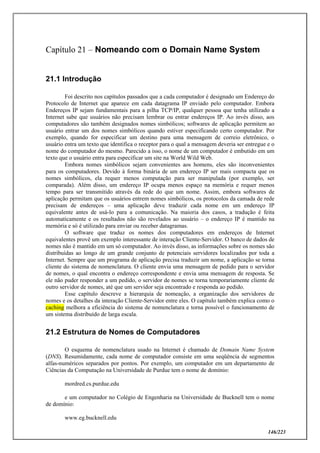

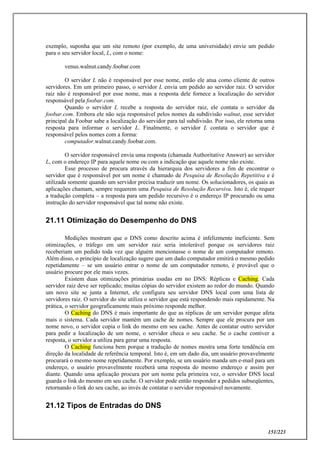

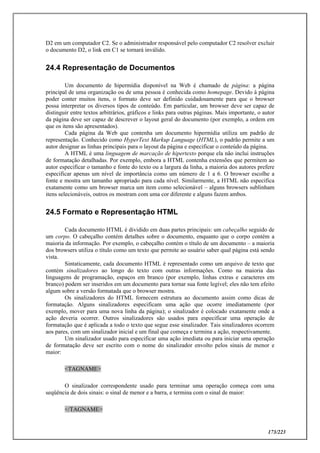

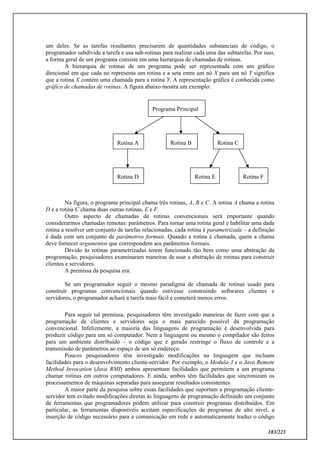

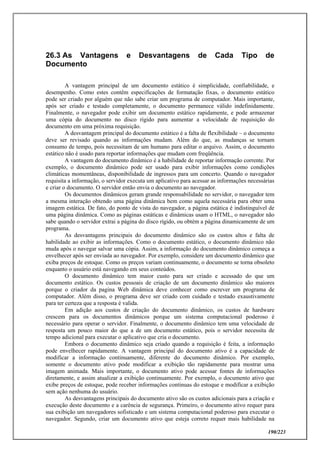

20.6 Exemplo de Código para Cliente

/* client.c – exemplo de programa para cliente que utiliza o TCP*/

#ifndef unix

#define WIN32

#include <windows.h>

#include <winsock.h>

#else

#define closesocket close

#include <sys/types.h>

#include <sys/socket.h>

#include <netinet/in.h>

#include <arpa/inet.h>

#include <netdb.h>

#endif

#include <stdio.h>

#include <string.h>

#define PROTOPORT 5193

extern int errno;

char localhost[] = “localhost”;

main(argc, argv)

int argc;

char *argv[];

{

struct hostent *ptrh;

struct protoent *ptrp;

struct sockaddr_in sad;

int sd;

int port;

char *host;

int n;

char buf[1000];

#ifdef WIN32

WSDATA wsaData;

WSAStartup(0x0101, &wsaData);

#endif

memset((char *)&sad,0,sizeof(sad));

sad.sin_family = AF_INET;

if (argc>2) {

port = atoi(argv[2]);](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-140-320.jpg)

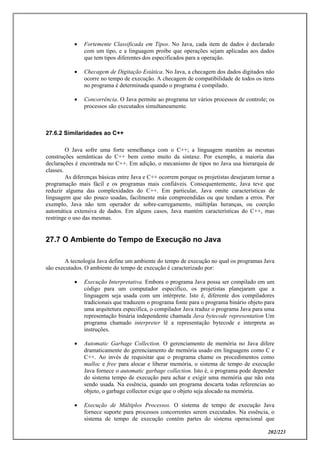

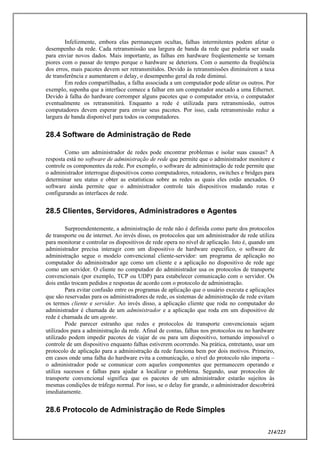

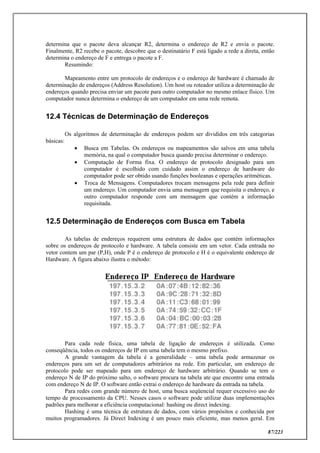

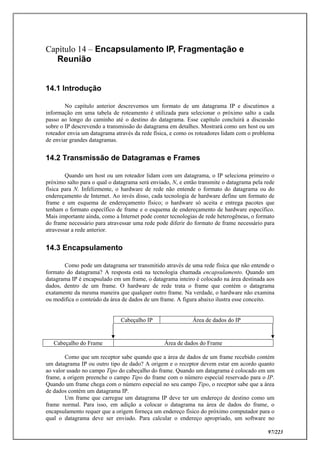

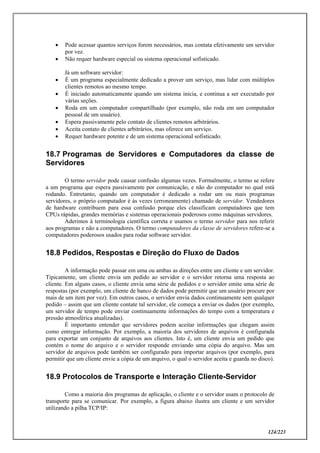

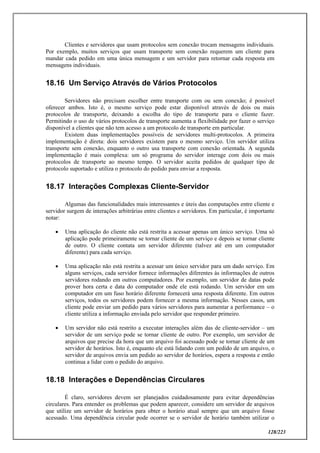

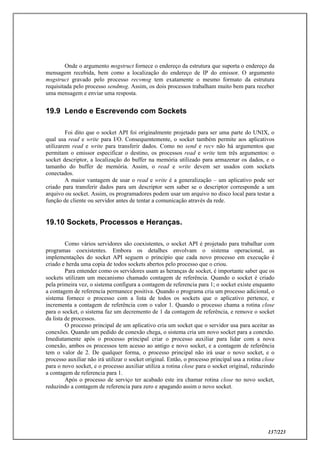

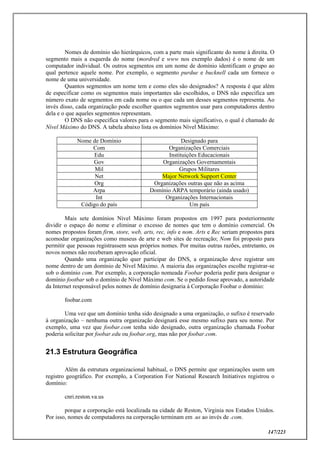

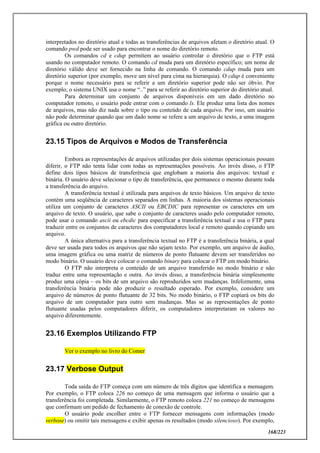

![141/223

}else {

port = PROTOPORT

}

if (port>0)

sad.sin_port = htons((u_short)port);

else{

fprint(stderr, *bad port number %s/n”,argv[2]);

}

if (argc >1) {

host = argv[1];

} else {

host = localhost;

}

ptrh = gethostbyname (host);

if ( ((char *) ptrh) == NULL) {

fprint (stderr, “invalid host : %sn”, host);

exit(1);

}

memcpy(&sad.sin_addr, ptrh->h_addr, ptrh->h_length);

if ( ((int) (ptrp = getprotobyname(“tcp”))) = = 0 ) {

fprintf(stderr, “cannot map ”tcp” to protocol number”);

exit(1);

}

sd = socket (PF_INET, SOCK_STREAM, ptrp->p_proto);

if (sd<0) {

fprintf(stderr. “socket creation failedn”);

exit(1);

}

if (connect(sd, (struct sockaddr *)&sad, sizeof(sad))<0) {

fprintf(stderr, “connect failedn”);

exit(1);

}

n = recv(sd, buf , sizeof(buf), 0);

while (n>0) {

write(1,buf,n);

n=recv(sd, buf, sizeof(buf), 0) ;

}

closesocket(sd);

exit(0)

}](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-141-320.jpg)

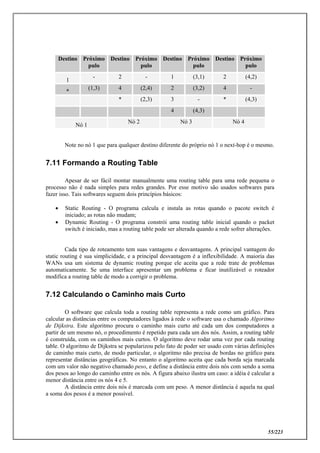

![142/223

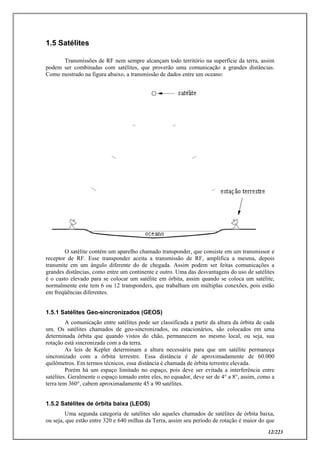

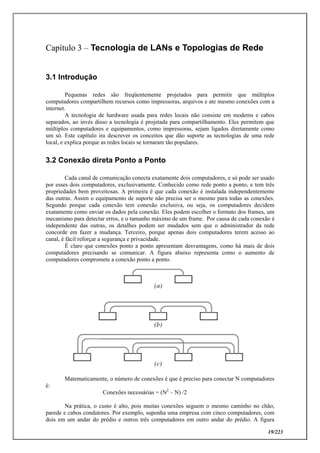

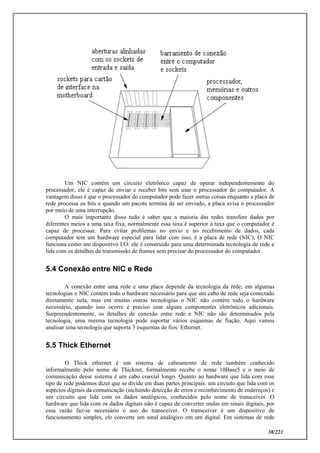

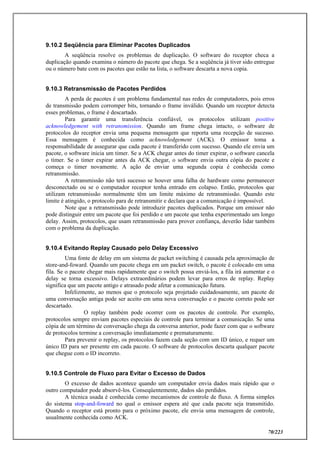

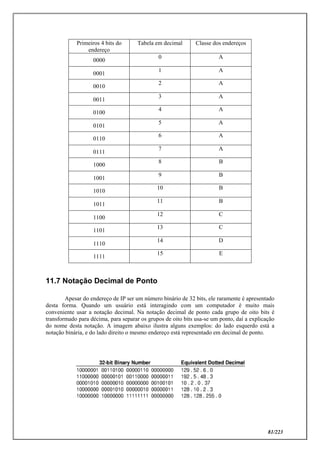

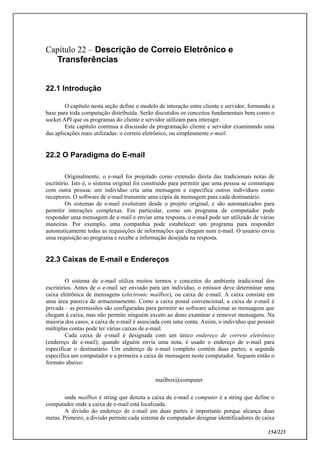

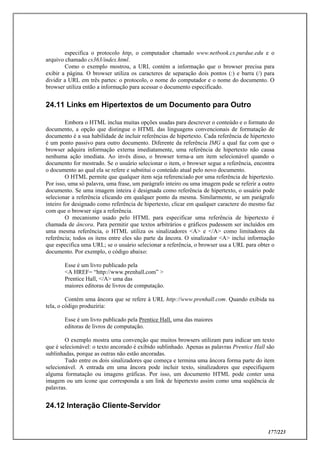

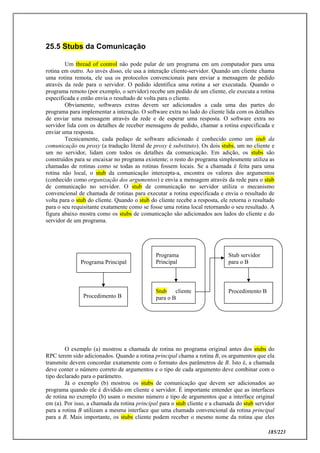

20.7 Exemplo de Código para o Servidor

#ifndef unix

#define WIN32

#include <windows.h>

#include <winsock.h>

#else

#define closesocket close

#include <sys/types.h>

#include <sys/socket.h>

#include <netinet/in.h>

#include <netdb.h>

#endif

#include <stdio.h>

#include <string.h>

#define PROTOPORT 5193

#define QLEN 6

int visits = 0 ;

main(argc, argv)

int argc;

char *argv[];

{

struct hostent *ptrh;

struct protoent *ptrp;

struct sockaddr_in sad;

struct sockaddr_in cad;

int sd, sd2;

int port;

int alen;

char buf[1000];

#ifdef WIN32

WSDATA wsaData;

WSAStartup(0x0101, &wsaData);

#endif

memset((char *)&sad,0,sizeof(sad));

sad.sin_family = AF_INET;

sad.sin_addr.s_addr = INADDR_ANY;

if(argc>1) {

port = atoi (argv[1]);

} else {

port = PROTOPORT

}

if (port >0)

sad.sin_port = htons((u_short)port);

else {

fprintf(stderr, “bad port numer %sn”,argv[1]);

exit(1);

}](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-142-320.jpg)

![145/223

20.12 Utilizando Outro Cliente para Testar o Servidor

O exemplo de servidor pode ser testado separadamente do cliente. Para fazer isso,

podemos usar o programa cliente Telnet para contatar o servidor. O programa Telnet requer dois

argumentos: o nome do computador no qual o servidor é executado e o número da porta do

protocolo no servidor. Por exemplo, a seguinte saída é resultado do uso do Telnet para conectar

ao servidor exemplo.

$ telnet xx.yy.nonexist.com 5193

Trying. . .

Connected to xx.yy.nonexist.com 5193

Escape character is ‘^]’.

This server has been contacted 4 times.

Connection closed by foreign host.

Embora a saída contenha cinco linhas, apenas quatro foram emitidas pelo servidor; as

outras vem do programa cliente Telnet.](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-145-320.jpg)

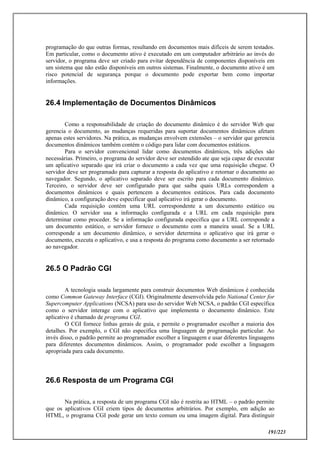

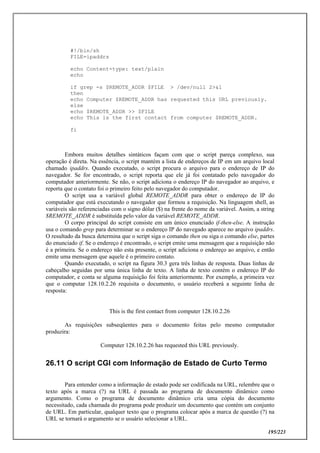

![196/223

Como exemplo, considere o programa CGI na figura 30.4 abaixo:

#!/bin/sh

echo Content-type: text/html

echo

N=$QUERY_STRING

echo "<HTML>"

case "x$N" in

x) N=1

echo "This is the initial page.<BR><BR>"

;;

x[0-9]*) N=`expr $N + 1`

echo "You have refreshed this page $N times.<BR><BR>"

;;

*) echo "The URL you used is invalid.</HTML>"

exit 0

;;

esac

echo "<A HREF="http://$SERVER_NAME$SCRIPT_NAME?$N">"

echo "Click here to refresh the page.</A></HTML>"

O script na figura 30.4 é mais complexo que o exemplo anterior. Primeiro, o script

emite um documento HTML ao invés de um texto comum. Segundo, o script usa a variável

global QUERY_STRING para determinar quando o servidor passou um argumento ao script.

Terceiro, o script concatena as variáveis SERVER_NAME e SCRIPT_NAME para obter a URL

do script, e adiciona o marca de questão (?) e conta a variável N. Quarto, o script usa um

enunciado case para escolher dentre três possibilidades: a string do argumento está vazia, a

string do argumento contém um inteiro, ou a string do argumento contém algo mais. Em dois

casos, o script emite resposta apropriada; no ultimo caso, o script reporta que a URL é invalida.

Para entender como o script passa a informação de estado, assuma que o servidor

www.nonexist.com tenha sido configurado para que o script corresponda ao caminho /cgi/ex4.

Quando o usuário executa a URL:

http://www.nonexist.com/cgi/ex4

O script irá gerar seis linhas de resposta:

Content-type: text/html

<HTML>

This is initial page. <BR><BR>

<A HREF =” http://www.nonexist.com/cgi/ex4?1”>

Click here to refresh the page. </A> </HTML>

Como o cabeçalho especifica que o documento é do tipo HTML, o navegador ira

interpretar os comandos HTML e exibir três linhas de resposta.

This is the initial page.](https://image.slidesharecdn.com/3349redescomputadores-150406222605-conversion-gate01/85/3349-redes-computadores-196-320.jpg)