Comparativo Geral Seguraça Kaspersky x Concorrência

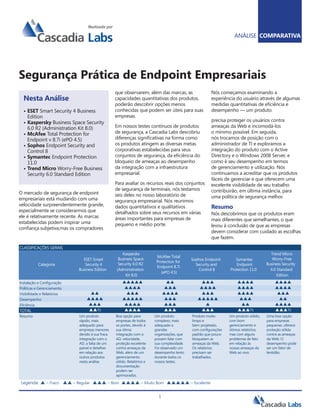

- 1. Realizada por ANÁLISE COMPARATIVA Segurança Prática de Endpoint Empresariais que observarem, além das marcas, as Nós começamos examinando a Nesta Análise capacidades quantitativas dos produtos, experiência do usuário através de algumas poderão descobrir opções menos medidas quantitativas de eficiência e • ESET Smart Security 4 Business conhecidas que podem ser úteis para suas desempenho — um produto Edition empresas. • Kaspersky Business Space Security precisa proteger os usuários contra 6.0 R2 (Administration Kit 8.0) Em nossos testes contínuos de produtos ameaças da Web e incomodá-los • McAfee Total Protection for de segurança, a Cascadia Labs descobriu o mínimo possível. Em seguida, Endpoint v 8.7i (ePO 4.5) diferenças significativas na forma como nós trocamos de posição com o • Sophos Endpoint Security and os produtos atingem as diversas metas administrador de TI e exploramos a Control 8 corporativas estabelecidas para seus integração do produto com o Active • Symantec Endpoint Protection conjuntos de segurança, da eficiência do Directory e o Windows 2008 Server, e 11.0 bloqueio de ameaças ao desempenho como é seu desempenho em termos • Trend Micro Worry-Free Business da integração com a infraestrutura de gerenciamento e utilização. Nós Security 6.0 Standard Edition empresarial. continuamos a acreditar que os produtos fáceis de gerenciar e que oferecem uma Para avaliar os recursos reais dos conjuntos excelente visibilidade de seu trabalho de segurança de terminais, nós testamos contribuirão, em última instância, para O mercado de segurança de endpoint seis deles no nosso laboratório de empresariais está mudando com uma uma política de segurança melhor. segurança empresarial. Nós reunimos velocidade surpreendentemente grande, dados quantitativos e qualitativos Resumo especialmente se considerarmos que detalhados sobre seus recursos em várias Nós descobrimos que os produtos eram ele é relativamente recente. As marcas áreas importantes para empresas de mais diferentes que semelhantes, o que estabelecidas podem inspirar uma pequeno e médio porte. levou à conclusão de que as empresas confiança subjetiva,mas os compradores devem considerar com cuidado as escolhas que fazem. CLASSIFICAÇÕES GERAIS Kaspersky Trend Micro McAfee Total ESET Smart Business Space Sophos Endpoint Symantec Worry-Free Protection for Categoria Security 4 Security 6.0 R2 Security and Endpoint Business Security Endpoint 8.7i Business Edition (Administration Control 8 Protection 11.0 6.0 Standard (ePO 4.5) Kit 8.0) Edition Instalação e Configuração Políticas e Gerenciamento Visibilidade e Relatórios Desempenho Eficiência TOTAL ½ ½ ½ Resumo Um produto Boa opção para Um produto Produto muito Um produto sólido, Uma boa opção rápido, mais empresas de todos complexo, mais limpo e com bom para empresas adequado para os portes, devido à adequado a bem-projetado, gerenciamento e pequenas, oferece empresas menores sua ótima grandes com configurações ótimos relatórios, proteção sólida devido à sua fraca integração com o organizações, que padrão que pouco mas com alguns contra as ameaças integração com o AD, velocidade, possam lidar com bloqueiam as problemas de fato da Web. O AD, a falta de um proteção excelente sua complexidade. ameaças da Web. em relação às desempenho pode painel e detalhes contra ameaças da Foi observado um Os relatórios nossas ameaças da ser um fator de em relação aos Web, além de um desempenho lento precisam ser Web ao vivo. lentidão. outros produtos gerenciamento durante todos os trabalhados. nesta análise. sólido. Relatórios e nossos testes. documentação podem ser aprimorados. Legenda: – Fraco – Regular – Bom – Muito Bom – Excelente 1

- 2. INSTALAÇÃO E CONFIGURAÇÃO RELATÓRIO RESUMIDO Etapas e Produto Tempo de Classificação Vantagens Desvantagens Conclusão ESET Smart Security 131 etapas, • Muito bem documentado: fácil de • Integração com o Active Directory fraca 3-4 horas seguir, incluindo alterações de GPO • Usa um banco de dados do Microsoft Access por padrão (não documentado no assistente) Kaspersky Lab Business 78 etapas, • Nenhuma alteração de GPO manual necessária • A documentação de instalação poderia ser mais clara Space Security 3 horas • Alterações manuais do firewall documentadas claramente • Fornece uma lista abrangente de remoções de produtos • Instala automaticamente o banco de dados para o servidor de gerenciamento McAfee Total 166 etapas, • Boa detecção de clientes do Active Directory • O processo é complexo Protection for Endpoint 4-6 horas e de outros domínios na rede • O produto exigiu um número comparativamente • A tarefa de sincronização com o AD é fácil grande de downloads e teve uma integração fraca de executar e de usar posteriormente • Documentação pobre, com tópicos desestruturados Sophos Endpoint 183 etapas, • Ótima integração com o Active Directory: • Exige a pré-instalação do SQL Server 2005/2008 Security and Control 3-4 horas a importação da estrutura do AD é fácil • Exige a reinicialização do servidor depois de desativar de localizar e executar o UAC, impondo começar o assistente desde o início • Instalação personalizada do componente "SQL Server" é confusa Symantec Endpoint 123 etapas, • Documentação bastante completa e fácil • Configuração manual de GPO ou cliente necessária Protection 3-4 horas de seguir para abrir a rede para a instalação de agentes • Instala automaticamente o banco de dados para o servidor de gerenciamento • Sincronização com o AD bem documentada e fácil de executar Trend Micro Worry- 72 etapas, • Menor número de etapas durante a instalação • Exige a configuração manual do GPO para o Free Business Security 3 horas • Instala automaticamente o banco de dados push do cliente para o servidor de gerenciamento • Componentes específicos do IIS não documentados até a conclusão da instalação inicial do IIS Kaspersky, Symantec e Trend Micro Worry- pontuações; o Symantec e o Sophos não realmente se destacar em relação aos Free tiveram instalação e configuração bloquearam totalmente ameaças da outros, ele pode receber 5 triângulos. fáceis, sendo que o Kaspersky se destacou Web suficientes com suas configurações dos outros devido à sua integração com o padrão. Nós instalamos cada produto em nossa Active Directory. Esses mesmos produtos, rede de teste com o Windows Server 2008 além do Sophos, fornecerem as melhores No final, as empresas devem fazer e em computadores com o Windows XP políticas e experiência de gerenciamento; uma escolha de acordo com seus e o Windows 7, os configuramos e, sem o McAfee ficou para trás devido à sua requisitos específicos e configurá-los seguidas, testamos seu desempenho e complexidade, e o ESET precisa melhorar adequadamente; assim, vale a pena sua eficiência contra um conjunto de a integração com o Active Directory examinar as classificações e análises ameaças da Web, de forma a exercitar as para tornar-se um concorrente capaz de individuais, e não apenas as pontuações ações corretivas do produto, que podem sobreviver em empresas maiores. gerais dos produtos. incluir detecção baseada em assinaturas, filtragem de URLs e de conteúdo da Web, Symantec e McAfee apresentaram Classificação dos Produtos bloqueio comportamental, firewalls e a melhor visibilidade e os melhores As classificações são determinadas com outros recursos de proteção. Também relatórios, com várias opções para agradar base nos testes executados em nossos realizamos tarefas administrativas de ao administrador e ao responsável laboratórios, com os destaques mostrados representação, como a adição de novos pela conformidade. Em termos de como vantagens e desvantagens computadores à rede, a atribuição de desempenho, Kaspersky, Sophos e ESET nos nossos relatórios resumidos. As exceções a aplicativos específicos em tiveram bons resultados; o McAfee e o classificações se destinam ao uso na execução em computadores individuais e Trend Micro tornaram a experiência do comparação dos produtos e não devem o teste de recursos de alerta e relatórios. usuário significativamente mais lenta. Em ser usadas como medidas absolutas Então, pontuamos cada produto nas cinco termos de eficiência, o Kaspersky e o Trend dos das capacidades dos mesmos em categorias a seguir. Micro Worry-Free tiveram as melhores uma determinada área. Se um produto 2

- 3. POLÍTICAS E GERENCIAMENTO RELATÓRIO RESUMIDO Produto Classificação Vantagens Desvantagens ESET Smart Security • Editor de políticas inclui exclusivo botão "padrão" • Sem integração com o Active Directory Não lida bem para definir qualquer valor novamente com o padrão com grupos; quando reiniciado, a exibição padrão retorna para a exibição sem grupos Kaspersky Business • Interface clara e fácil de usar • Apenas uma política ativa de cada tipo é permitida em Space Security • Permite políticas separadas para estações de trabalho, cada contêiner servidores e dispositivos móveis em cada grupo • Usa uma política por grupo • A interface do MMC é mais fácil e rápida que as interfaces baseadas na Web McAfee Total • Oferece controle bastante detalhado de políticas • Complexo: usa 11 políticas antivírus separadas, mais uma Protection for Endpoint e do que é visto pelos usuários para o agente • A instalação deixa os clientes desprotegidos e as atualizações não ativadas • Instalação padrão do firewall desativa toda a conectividade da rede Sophos Endpoint • Interface ótima e clara; tudo o que é necessário • Usa cinco políticas (Agente, Antivírus, Controle de Security and Control está em uma janela Aplicativos, Firewall e NAC), tornando trabalhosa a criação e a implementação de políticas Symantec Endpoint • Interface simples e direta • Várias políticas tornam a administração do clientes mais Protection • As políticas padrão têm configurações desejadas pela complexa que produtos com uma única política maioria dos administradores • O firewall funciona com aplicativos empresariais sem modificações Trend Micro Worry- • Interface clara e simples • Com a configuração padrão, o console de logon na Web Free Business Security • Todas as alterações de políticas podem ser feitas apresenta um erro no certificado de segurança em uma guia • É fácil determinar qual política se aplica a qualquer grupo, criar novas políticas ou grupos Instalação e Configuração classifica realmente integrados, aqueles com facilitam as vidas dos administradores a experiência da instalação do assistentes de instalação diretos e aqueles através da instalação automática dos pré- software de servidor e do console de com descoberta automática de terminais requisitos necessários. gerenciamento, e da implementação através da total integração com o Active do software de segurança de terminais Directory, NetBIOS ou endereços IP. Vários Políticas e Gerenciamento aborda a em computadores cliente e servidor desses produtos exigem um banco de configuração inicial e o gerenciamento da rede. Nós favorecemos os produtos dados e um servidor Web. Os melhores contínuo de políticas. Foram incluídas VISIBILIDADE E RELATÓRIOS RELATÓRIO RESUMIDO Produto Classificação Vantagens Desvantagens ESET Smart Security • Muitos relatórios predefinidos • Sem painel • Os relatórios e alertas personalizados são difíceis de configurar • Sem opção de formato PDF para os relatórios Kaspersky Business • Painel estensível excelente • A localização do relatório que você procura pode demorar Space Security • Sistema flexível de relatórios e alertas predefinidos • Relatórios "personalizados" limitados às e personalizados consultas predefinidas • Fácil enviar alertas e relatórios por email McAfee Total • Grande conjunto de relatórios e alertas predefinidos • Processo de criação de relatórios complexo Protection for Endpoint • Ótimo painel, com um grande número de elementos • É necessário navegar por várias seções da interface gráficos opcionais que podem ser exibidos nas diferentes guias, conforme desejado Sophos Endpoint • Interface clara para paineis e relatórios • Funcionalidade de relatórios se limita a algumas categorias Security and Control • A configuração de alertas por email é rápida e fácil • Não é possível gerar relatórios semanais automaticamente Symantec Endpoint • Painel informativo e bem organizado • O console de administração pode exibir um nível de Protection • O processo de envio de relatórios e alertas é simples e direto utilização do servidor muito alto • O sistema de alertas é completo e fácil de usar • Limitado a relatórios HTML com restrições Trend Micro Worry- • Painel bem organizado e personalizável • O uso dos relatórios prontos é pouco prático Free Business Security • Alertas e relatórios simples de programar e enviar • Limitados a 14 relatórios predefinidos por email 3

- 4. tarefas administrativas, como a completo de medidas Tempo de Execução da Verificação ao Acessar configuração da política de terminais contra as ameaças. Nós 0:00 5:00 10:00 15:00 20:00 padrão, a adição de um novo desktop, a observamos a capacidade programação de verificações, a execução dos produtos de bloquear Baseline de uma verificação por demanda e a as ameaças antes que ESET configuração de um firewall. Também iniciassem processos Kaspersky concedemos pontuações maiores para ou modificassem o McAfee os produtos com recursos direcionados à computador. Sophos empresa, como a integração com o Active Directory, e reconhecimento de locais. Resultados de Symantec Todos os produtos dão suporte a algum Desempenho Trend Micro tipo de instalação push em clientes de Os produtos Sophos um domínio, assim como à herança de e Kaspersky foram os Tempo de Execução da Verificação por Demanda políticas de um contêiner pai para seus mais rápidos testados. 0:00 5:00 10:00 15:00 20:00 25:00 30:00 filhos. Foi dada preferência a um menor Eles minimizaram número de políticas para gerenciar e a sobrecarga das Baseline produtos que conseguiam lidar com verificações ao acessar ESET políticas de laptops, desktops e servidores e tiveram de longe os Kaspersky de forma sensível. menores tempos de McAfee verificação completa do Visibilidade e Relatórios examina sistema por demanda. Sophos os recursos do painel, de relatórios e Por outro lado, os Symantec alertas oferecidos pelo produto. Nós produtos McAfee e Trend Micro consideramos a disponibilidade de um Trend Micro tiveram um painel que oferecesse uma visão geral com impacto significativo fácil compreensão do status de proteção Tempo para Abrir Arquivo Grande do PowerPoint sobre as atividades do cliente, eventos recentes e atividades do dia-a-dia; o tempo 0:00 0:05 0:10 0:15 0:20 baseadas e tarefas como principal necessário para copiar Baseline vantagem. No entanto, o painel deve ser pastas e abrir um arquivo ESET melhorado através de ferramentas de grande do PowerPoint foi Kaspersky relatórios e alertas a fim de identificar duas vezes maior que a informações críticas, como malwares linha de referência (sem McAfee detectados, assinaturas desatualizadas e nenhum produto de Sophos computadores sem proteção de terminal segurança “endpoint”). O Symantec em centenas ou até mesmo milhares de Symantec e o Trend Micro Trend Micro terminais. levaram mais tempo para realizar verificações por Tempo de Reinicialização Desempenho mede o alcance de cada demanda. produto ao minimizar o impacto sobre os 0:00 0:30 1:00 1:30 2:00 usuários na execução de tarefas comuns, Além disso, realizamos Baseline como verificações ao acessar, verificações uma segunda verificação completas do sistema e abertura de por demanda para ESET arquivos grandes. Uma solução de determinar o benefício Kaspersky segurança de terminais não deve tornar potencial máximo McAfee os usuários finais mais lentos de forma dos mecanismos de Sophos perceptível. Os melhores acrescentarão cache dos produtos. Symantec apenas uma sobrecarga mínima sobre os O produto Kaspersky Trend Micro computadores cliente nas verificações ao mostrou um avanço acessar e por demanda. muito maior que o dos Tempo de Execução da Segunda Verificação por Demanda outros produtos; porém, Eficiência classifica a capacidade dos é importante observar 0:00 5:00 10:00 15:00 20:00 25:00 30:00 produtos de bloquear as ameaças que esse teste mostra baseadas na Web. Para que houvesse Baseline o máximo benefício condições imparciais, realizamos os ESET possível, quando nenhum testes usando amostras de nossa própria Kaspersky arquivo foi modificado e coleção criada de forma independente, nenhuma atualização de McAfee sem entradas dos fornecedores. Nós assinaturas foi realizada. Sophos definimos configurações básicas e Por essa segunda Symantec testamos os produtos com seus padrões, verificação por demanda Trend Micro permitindo que eles usassem seu conjunto não ser representativa do 4

- 5. Eficiência de Bloqueio de Ameaças da Web 20% das explorações. idioma e plataforma em listas suspensas 100% O recurso HIPS do separadas, com nomes mais amigáveis. 90% Sophos relatou 80% com frequência O ESET não se relaciona facilmente com 70% comportamentos o Active Directory. Ele usa uma estrutura 60% suspeitos, resultando inicial simples, e todas as estações de 50% 40% no bloqueio parcial, trabalho e todos os servidores são 30% mas incompleto, da importados em um único grupo, com 20% atividade maliciosa. A uma política padrão — depende de você 10% proteção incompleta resolver isso. Não é necessário dizer que, 0% foi pontuada — quando em uma organização grande, essa é uma ESET Kaspersky McAfee Sophos Symantec Trend Micro qualquer processo enorme desvantagem. anômalo ainda é A criação de relatórios e alertas uso no mundo real, ela não foi incluída executado no sistema personalizados é complexa, devida a uma nos nossos cálculos da classificação de comprometido — como uma “falha”. interface quase impenetrável, apesar desempenho dos produtos. de o produto oferecer 17 relatórios ESET Smart Security 4 Business prontos bastante úteis e os alertas Resultados de Eficiência Edition SÍNTESE correspondentes. Os produtos mostraram uma ampla variação em eficiência do bloqueio dos O ESET apresentou rápida verificação efeitos de explorações originadas pelo por demanda, mas o produto levou navegador e realizadas por downloads, mais tempo para executar verificações uma modalidade de distribuição de completas do sistema que os produtos ameaças dominante atualmente. O mais rápidos. Sua eficiência contra as Kaspersky ultrapassou o Trend Micro no ameaças da Web foi mediana. melhor resultado; os dois bloquearam completamente 80% ou mais das Kaspersky Business Space campanhas de explorações testadas. Security 6.0 R2 SÍNTESE No caso do Trend Micro, o produto O Kaspersky Endpoint Security Suite alcançou essa eficiência através do foi excelente nos nossos testes de bloqueio baseado em URLs, relatando que Por padrão, o cliente McAfee oferece ao usuário desempenho e eficiência, e facílimo de impedia completamente o download de final acesso completo a todas as opções e instalar. Sua implementação exigiu menos numerosos URLs maliciosos. O produto detalhes de configuração através de diversas etapas dentre os produtos testados, Kaspersky usou diversas técnicas, incluindo janelas. fornecendo recursos de gerenciamento e a identificação heurística de iframes relatório flexíveis. maliciosos incorporados no HTML de O produto ESET mostrou boa quantificação páginas da Web, o que, na maioria dos de desempenho e a instalação foi bastante O produto usa diversos assistentes para casos frustrou as explorações. Mesmos direta — apesar da fraca integração com simplificar a instalação dos componentes quando o Kaspersky não bloqueou o Active Directory — é notável a falta nele de servidor e de gerenciamento, e dá aos totalmente a exploração, pelo menos ele de uma interface com painel e outros administradores a opção de implementar relatou a detecção de cavalos de Troia. aspectos desejáveis para as empresas. o agente de segurança através de um O pacote também tem recursos de objeto GPO (Group Policy Object) do O ESET e o McAfee ficaram no segundo gerenciamento de políticas de certa forma Windows ou através de push remoto, nível, cada um bloqueando metade das limitados e foi complicado gerar relatórios desde que as portas de compartilhamento explorações; o ESET também bloqueou e alertas personalizados. de arquivos e impressão estejam abertas. tudo, menos alguma atividade do sistema Foi o único produto analisado que permite de arquivos em um caso adicional. O Da mesma forma que o Kaspersky ao administrador implementar agentes Symantec veio em seguida, com o Sophos Business Space Security, o produto ESET em último, bloqueando totalmente apenas não exige que um administrador instale manualmente um banco de dados ou um servidor Web antes da instalação e da implementação do agente. No entanto, antes de implementar o agente, é necessário fazer várias modificações nas configurações do Firewall do Windows no GPO. Foi um desafio tentar localizar os componente de segurança apropriados para baixar da ampla lista com vários O ESET não oferece gráficos bonitos, mas idiomas e plataformas da ESET, na qual fornece visibilidade do status de todos os são usadas abreviações em vez dos nomes clientes instalados, além da capacidade de O Kaspersky oferece uma estrutura em árvore detalhar rapidamente uma pesquisa de sistemas dos produtos. Esse processo poderia fácil de seguir que espelha a arquitetura do específicos. ser simplificado dividindo as opções de Active Directory, juntamente com o acesso rápido a todas as ferramentas necessárias. 5

- 6. de forma silenciosa através de um GPO do Windows. Uma outra desvantagem criado automaticamente, e esteve entre é que os clientes não são definidos por os produtos menos complicados e mais padrão para baixar automaticamente fáceis de implementar em um ambiente as atualizações ; é necessário fazer essa do Active Directory. configuração manualmente. O conjunto Kaspersky não exige A importação da estrutura do Active a instalação de um servidor Web Directory com o McAfee Total Protection e, diferentemente do Sophos e do for Endpoint foi mais trabalhosa que McAfee, também não exige a instalação na maioria. O sistema separa tarefas e manual de um banco de dados. Nossa políticas, e exige que você crie uma tarefa única reclamação: algumas seções da para baixar atualizações para os servidores documentação de implementação e o e outra tarefa para fazer o push de novas manual do administrador poderiam ser O painel principal do McAfee oferece acesso assinaturas para os clientes — o McAfee a tutoriais, uma exibição dos arquivos mais melhor organizados e apresentados de não fornece uma forma de executar uma recentes de atualização de assinaturas e do forma mais clara. mecanismo, e o nível de ameaças em todos os tarefa automatizada mais que uma vez por sistemas gerenciados. dia. Além disso, a criação de uma tarefa para implementar patches é trabalhosa; é executado, as informações do AD não há uma maneira de criar uma tarefa são preenchidas no sistema, mas os como modelo e aplicá-la posteriormente. computadores devem ser selecionados e adicionados manualmente para que A melhor característica do produto foi possam ser gerenciados. suas poderosas ferramentas de relatórios e alertas, que incluem 14 consoles de McAfee Total Protection for painel pré-criados e o recurso para criar Endpoint 8.7i SÍNTESE o seu próprio. No entanto, apesar desses O produto McAfee foi prejudicado por poderosos recursos, os administradores um processo de instalação complicado e podem se debater com a complexidade de seus resultados de desempenho estiveram ter de definir inúmeras configurações em entre os piores dos nossos testes. Ele menus diferentes para concluir uma única O cliente Kaspersky é direto e fácil de navegar, com poucas opções. oferece recursos de relatório sofisticados tarefa. Esteja preparado para consultar e flexíveis, porém, eles podem ser difíceis o manual com mais frequência que com O Kaspersky Business Space Security aceita de usar. outros produtos. três políticas ativas por grupo — estações Em relação ao desempenho, o McAfee não de trabalho, servidores e dispositivos teve uma velocidade muito boa, ficando móveis — enquanto, em geral, os outros no último lugar no nosso teste de tempo produtos examinados exigem grupos de verificação ao acessar e na média nos separados para servidores, estações de resultados da verificação por demanda. trabalhos e sistemas móveis em cada Sua eficiência contra as ameaças da Web grupo geográfico ou funcional. ficou na média. As configurações de política padrão do produto são muito eficientes e, em Sophos Endpoint Security and geral, são tudo o que um administrador Control 8 SÍNTESE deseja: suas configurações médias padrão Com um desempenho notável, uma fornecem um equilíbrio entre a melhor configuração relativamente simples e uma segurança e o menor impacto sobre o inteface de gerenciamento com um design Por default, el cliente de McAfee da al usuario desempenho. Uma outra vantagem é que final un acceso completo a todas las opciones y as configurações da estação de trabalho detalles de configuración a través de una ou do servidor em todos os aspectos da variedad de ventanas. verificação antivírus, de arquivos e de A instalação e implementação do McAfee aplicativos, navegação na Web e firewall estiveram entre as mais complexas se encontram em uma única política, e demoradas dentre os produtos enquanto os produtos McAfee, Symantec testados. Isso ocorreu principalmente e Sophos exigem a configuração de várias porque o produto exige a instalação políticas separadas. manual de um banco de dados, além O produto usa o Console de de ser necessário baixar e registrar Gerenciamento da Microsoft (MMC) manualmente os componentes antivírus e para gerenciar o servidor, em vez de um antispyware. Também tivemos problemas aplicativo Web, tornando a execução de na implementação do agente devido à O Sophos oferece uma atraente visão geral gráfica das ameaças detectadas, juntamente tarefas mais fácil e rápida. Da primeira falta de documentação clara sobre quais com uma exibição organizada da estrutura de vez que o console de administração portas devem ser abertas no Firewall diretórios e das políticas. 6

- 7. atraente, o Sophos Endpoint Security and configurados diretamente na janela de Control teve uma boa pontuação como configuração do painel. Porém, não há software de segurança. Seu desempenho um mecanismo para enviar relatórios foi excelente, mas sua eficiência contra periodicamente, como uma vez por ameaças da Web não foi boa. semana. O sistema envia alertas somente quando um limite é excedido. Além disso, O produto Sophos foi o único pacote a funcionalidade de relatórios é bastante analisado que permitiu a criação de limitada, apesar permitir controlar o grupos na sua interface e a capacidade período dos relatórios. de sincronizá-los de volta para o Active O desempenho foi um destaque: o Sophos mostrou os resultados mais rápidos em quase todos os nossos testes, apesar O cliente Sumantec é simples e fácil de usar, sem de ter uma pontuação baixa no tempo opções desnecessárias. de reinicialização, com 40 segundos a mais que os nossos sistemas de teste. A sincronização com o AD mais fáceis de eficiência não impressionou, embora às usar. A documentação da Symantec foi de vezes o produto Sophos tenha nos avisado grande ajuda, sendo uma das melhores de conteúdo suspeito, a maioria das estruturadas de todos os produtos. explorações foi pelo menos parcialmente O Symantec permite a criação de políticas bem-sucedida na execução de processos para controlar todos os aspectos das anômalos. categorias antivírus, antispyware, firewall, O Sophos fornece ferramentas de gerenciamento prevenção de invasões, controle de de clientes separadas para os aplicativos de aplicativos e dispositivos, LiveUpdate e antivírus e firewall. exceções, incluindo os dias da semana Directory. Assim, a empresa pode manter e/ou os horários do dia em que as a mesma estrutura de diretórios no AD verificações devem ser executadas. e no aplicativo Sophos — o que, com as configurações corretas, pode ser A página inicial do produto consiste em extremamente útil para a manutenção de um painel bem organizado, que pode uma estrutura consistente. mostrar as atividades das últimas 12 ou 24 horas. Os administradores podem O conjunto Endpoint Security and configurar a atualização automática do Control foi um dos mais fáceis de instalar. painel para cada 3, 5, 10 ou 15 minutos, Infelizmente, os administradores precisam além de definir limites para alertas instalar manualmente um banco de dados, O painel do Symantec fornece uma imagem clara (embora o produto não permita limites se pretenderem instalar o servidor e o do nível atual de ameaças de vírus, juntamente com diferentes do número de eventos de console no Windows Server 2008. Também o status dos arquivos de assinaturas implementados um determinado tempo). O Symantec recentemente e o status dos clientes. é necessária uma reinicialização adicional Endpoint Protection fornece uma do servidor, se o UAC estiver em execução. variedade muito ampla de relatórios Depois de vencer esses obstáculos, os Symantec Endpoint predefinidos, com bastante detalhamento diversos assistentes do Sophos tornam o Protection 11.0 SÍNTESE do tempo (do último dia ao último mês) processo de instalação e implementação Os resultados de desempenho duvidosos e filtragem por sistema operacional, rápido e de fácil navegação. Ele também e a falta de eficiência contra ameaças protocolo, direção (de entrada ou de apresenta um Assistente de sincronização da Web do produto Symantec foram saída), gravidade e outras medidas. do Active Directory que simplifica bastante compensados pelos ótimos recursos Como desvantagem, os relatórios são a localização de clientes em um amebiente de relatórios e alertas e pelo robusto apresentados somente em formato HTML. do AD. gerenciamento de políticas. Enquanto o Symantec demonstrou uma Em geral, o Sophos apresentou uma Antes de instalar o servidor e o console velocidade razoável nos nossos testes interface limpa; como o Kaspersky de gerenciamento Symantec, os de verificação ao acessar e de carga de Business Space Security, ele usa o MMC administradores devem instalar um arquivos grandes, ele foi um dos produtos do Windows. A configuração de grupos e servidor Web. Os dois principais desafios mais lentos na verificação por demanda, políticas foi simples e transparente. Além encontrados durante a instalação foram ficando muito atrás do Kaspersky e do disso, o produto usa cinco políticas, o que localizar a documentação com a lista Sophos. Sua falta de eficiência contra torna a criação e a implementação de de portas abertas necessárias para o as ameaças da Web foi surpreendente, políticas um pouco mais trabalhosas. êxito da implementação do agente, devido aos testes anteriores que fizemos além da identificação correta de nossos com o produto Symantec para o O painel do produto tem gráficos de clientes usando o assistente para consumidor. barras fáceis de ler e permite a útil localizar computadores não gerenciados. configuração de limites críticos e para Depois que o produto é instalado, o avisos. Os alertas por email podem ser Symantec inclui um dos assistentes de 7

- 8. maneira fácil de começar com um modelo ferramentas de automação e a maioria das e modificá-lo para qualquer grupo outras configurações padrão foi utilizada. específico, além de determinar facilmente qual política se aplica a um determinado Nós executamos cada teste individual pelo grupo. menos três vezes, reiniciando cada etapa a partir de uma instalação limpa, e usamos O painel Live Status do produto fornece a média dos resultados. Foi calculada a o status de todos os clientes, juntamente classificação de desempenho geral usando com vários outros indicadores de o total dos resultados de cada produto nos integridade da segurança, além do status testes de verificação ao acessar, verificação do sistema de servidores, mostrando a por demanda, abertura do arquivo do verificação inteligente, atualizações de PowerPoint e tempo de reinicialização. Com a Trend Micro, é simples identificar clientes componentes, eventos incomuns no não protegidos, implementar o software antivírus sistema e o status da licença. Verificação ao Acessar: tempo para e gerenciar o processo geral de proteção dos copiar e colar uma pasta bastante grande computadores em uma organização. Os alertas se limitam a 24 eventos, a maioria de tipos de arquivos não comprimidos, com limites, incluindo o status dos clientes e incluindo arquivos do sistema Windows, Trend Micro Worry-Free Business os vírus detectados. A criação de relatórios documentos, planilhas, imagens, PDFs, Security 6.0 Standard Edition usando os modelos do Trend Micro é arquivos de filmes e música. SÍNTESE simples, e usa os mesmos 24 gatilhos de eventos como alertas. Os relatórios podem Verificação por Demanda: tempo para Trend Micro pode atingir uma ótima concluir uma verificação completa do eficiência contra ameaças da Web e possui ser executados diariamente, semanalmente em qualquer dia ou mensalmente, em sistema de um computador não infectado uma interface simples e fácil de usar. No com as configurações padrão, mas entanto, foi o produto mais lento dentre qualquer dia do mês. configurando todos os produtos para todos os testados, e seus recursos de Porém, os recursos de relatórios do verificar todos os arquivos e os arquivos relatório são limitados. produto são um pouco restritos. Primeiro, comprimidos. inicialmente a pasta de relatórios está vazia: você precisa criar um novo Abertura de um Arquivo Grande relatório usando um dos 14 modelos, do PowerPoint: tempo para abrir um que não podem ser modificados, para arquivo do PowerPoint (álbum de fotos do gerar um relatório. De certa forma, este PowerPoint com 8.7 MB), demonstrando o é o pior dos dois mundos, pois o Trend impacto dos componentes de verificação Micro não fornece nada que você possa ao acessar. simplesmente executar de início, e não há Tempo de reinicialização: o tempo uma maneira de personalizar o que você necessário para reiniciar, da especificação cria. Por exemplo, falta no produto uma de uma solicitação de reinicialização ao forma de gerar um relatório mostrando os ligar o computador até o início completo terminais que estão desatualizados. da área de trabalho do Windows, com a O software cliente Trend Micro fornece uma Finalmente, o Trend Micro ficou no último CPU ociosa. interface básica para executar verificações e ou nos últimos lugares em nossos testes outras tarefas básicas. Segunda Verificação por Demanda: de desempenho. Ele demorou mais tempo para concluir uma verificação para concluir a verificação por demanda Da mesma forma que o produto completa do sistema subsequente de — quase duas vezes mais que os dois Symantec, o Trend Micro Worry- um computador não infectado com as pacotes mais rápidos, o Kaspersky e o Free Business Security exige que o configurações de verificação padrão. Este Sophos. O produto Trend Micro também administrador instale um servidor teste mostra o máximo benefício que aumentou substancialmente o tempo de Web, como o IIS ou o Apache, antes da pode ser obtido pelos recursos de cache reinicialização. do produto e não foi computado na instalação do produto. Um assistente classificação geral. instala automaticamente um banco de Como Testamos o Desempenho dados no Windows Server 2003 ou 2008. Para os testes de desempenho, Para esses testes de desempenho, A documentação do Trend Micro sobre a configuramos políticas para que fosse a Cascadia Labs usou um conjunto implementação do agente de segurança possível comparar os resultados dos vários de computadores desktop Dell com é um pouco confusa; havia uma lista dos produtos. Nas verificações completas processadores Intel Core 2 Duo E4500 requisitos específicos para estações de do sistema por demanda, foi verificado 2.2 GHz, 2 GB de RAM, 160 GB de trabalho Windows Vista, sem as etapas apenas o disco rígido local, com a disco rígido e o Microsoft Windows XP correspondentes para estações de trabalho verificação de arquivos compactados Professional Service Pack 2 configurados Windows XP. e comprimidos ativada. Nossos testes de forma idêntica. As tarefas dos testes de verificação ao acessar não incluíram foram automatizadas para maximizar a A exibição e criação de políticas arquivos comprimidos ou compactados. possibilidade de repetição. funcionaram bem e foram fáceis de Foram ativadas exceções para nossas realizar. O Trend Micro fornece uma 8

- 9. Como Testamos a Eficiência Amostras Escolhidas: as ameaças podem No entanto, será que os produtos que Os testes de eficiência refletem a ter origens diversas. Nesses testes, nós impedem a execução da ameaça — efetividade dos produtos contra ameaças nos concentramos nas ameaças da Web, mesmo que permitam uma exploração realistas ao vivo usando o conjunto particularmente aquelas advindas de e alguns arquivos adicionados — não completo de recursos dos produtos, downloads, pois acreditamos que elas devem ter uma pontuação melhor que um incluindo reconhecimento da Web, representam a maior e mais presente produto que nem detecta a ameaça? Para mecanismos de antivírus e antimalware ameaça para as empresas atuais. A este relatório, os produtos que bloqueiam e recursos de proteção comportamental, Cascadia Labs captura centenas de completamente uma ameaça foram entre outros. A Cascadia Labs acredita ameaças por dia; em vez de escolher uma pontuados como um bloqueio completo que esses testes são uma forma muito amostra aleatória de ameaças da Web, o e aqueles que impedem a execução da mais apropriada de medir a eficiência dos que resultaria em testes com um grande ameaça tiveram metade da pontuação. produtos que simplesmente apontar os número de ataques subjacentes muito semelhantes, escolhemos uma única Nós usamos nossa tecnologia proprietária mecanismos de assinaturas dos produtos amostra de dez campanhas diferentes com de captura e reprodução de explorações contra um grande número de binários mecanismos de exploração distintos, de para assegurar que cada produto fosse maliciosos. No entanto, essa abordagem forma a obter uma diversidade maior de testado contra ameaças idênticas. Para também requer que os leitores considerem ameaças. cada exploração, registramos a atividade os três fatores a seguir ao interpretar seus do sistema e concedemos as maiores resultados. Mecanismo de Pontuação: definir pontuações aos produtos que impediram Configuração do Produto: os produtos uma detecção bem-sucedida e criar um que elas executassem novos processos de terminais empresariais fornecem algoritmo de pontuação justo é mais ou inserissem arquivos no sistema; várias opções de configuração, tanto em difícil do que pode parecer. A maioria tiveram crédito parcial os produtos relação aos componentes de proteção de nós concordaria que bloquear uma que bloquearam todos os processos que oferecem quanto às configurações ameaça antes que ela possa explorar um indesejados e não foram atribuídos pontos escolhidas para cada componente. As computador, inserir arquivos ou executar aos produtos que deixaram o ataque ter empresas podem selecionar configurações processos é o melhor. êxito, total ou parcialmente, através da diferentes de acordo com a rigidez de execução bem-sucedida de processos suas políticas de segurança, seu nível anômalos nos nossos sistemas de teste. de experiência ou outras considerações específicas. Para esses testes, nós usamos os produtos com suas configurações padrão. Independent evaluationsde produtos de tecnologia Avaliações independentes of technology products Contato: info@cascadialabs.com www.cascadialabs.com Esta análise comparativa, realizada de forma independente pela Cascadia Labs em novembro de 2009, foi patrocinada pela Kaspersky Lab. A meta da Cascadia Labs é fornecer análises objetivas e imparciais de cada produto com base em testes práticos realizados em seu laboratório de segurança. 9