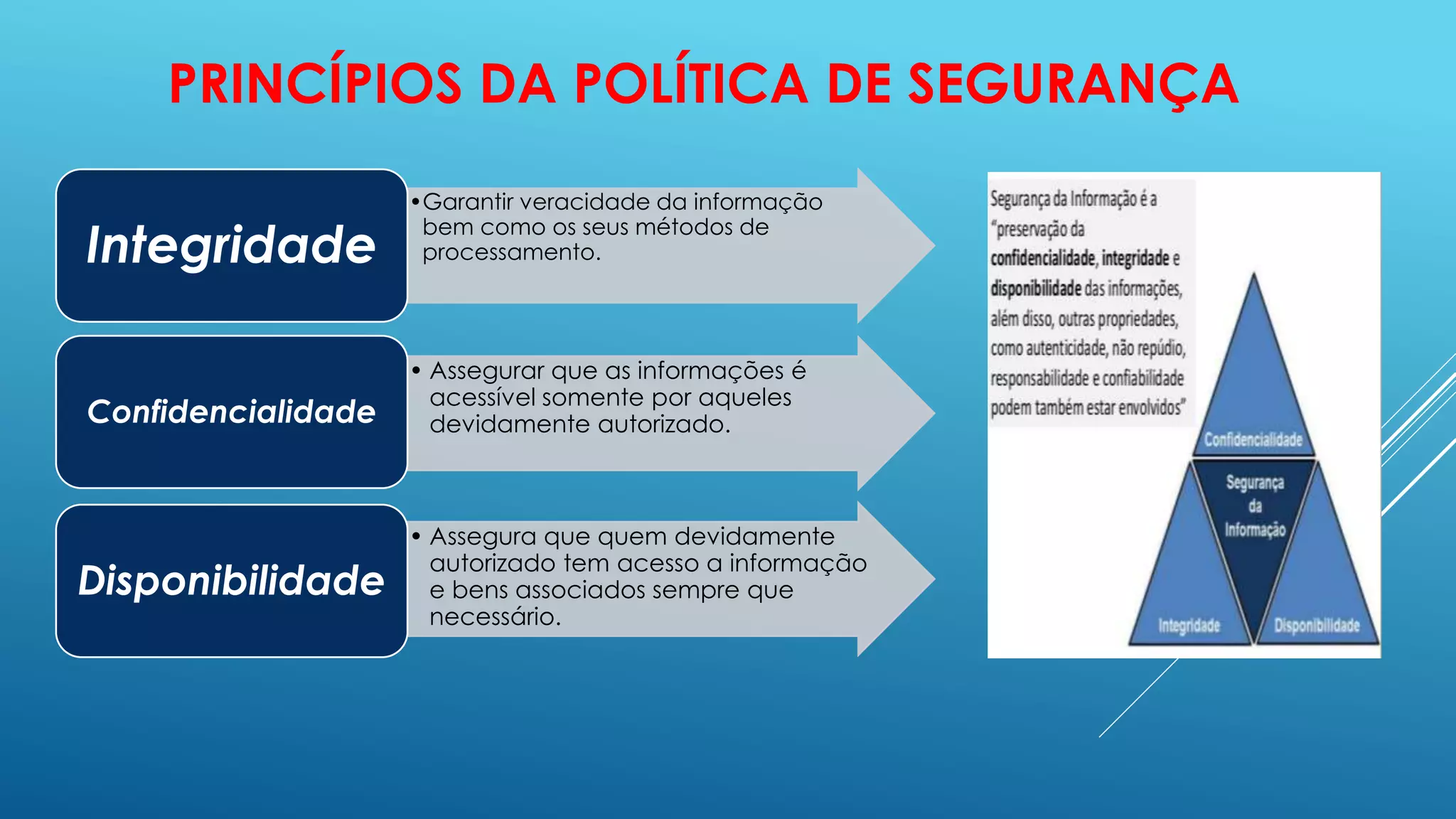

Os principais princípios de segurança de informação são: garantir a veracidade e integridade das informações, assegurar que somente aqueles autorizados tenham acesso às informações de forma confidencial, e garantir que quem tem permissão sempre tenha acesso às informações quando necessário.