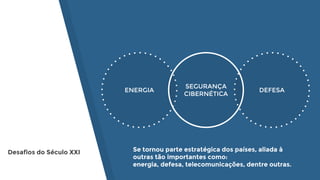

O documento discute segurança cibernética, criptografia quântica e senhas. Ele define segurança cibernética como práticas para proteger informações online e explica que criptografia quântica pode garantir comunicações seguras usando princípios da mecânica quântica. Também lista as senhas mais comuns usadas e dá dicas para escolher senhas mais fortes.