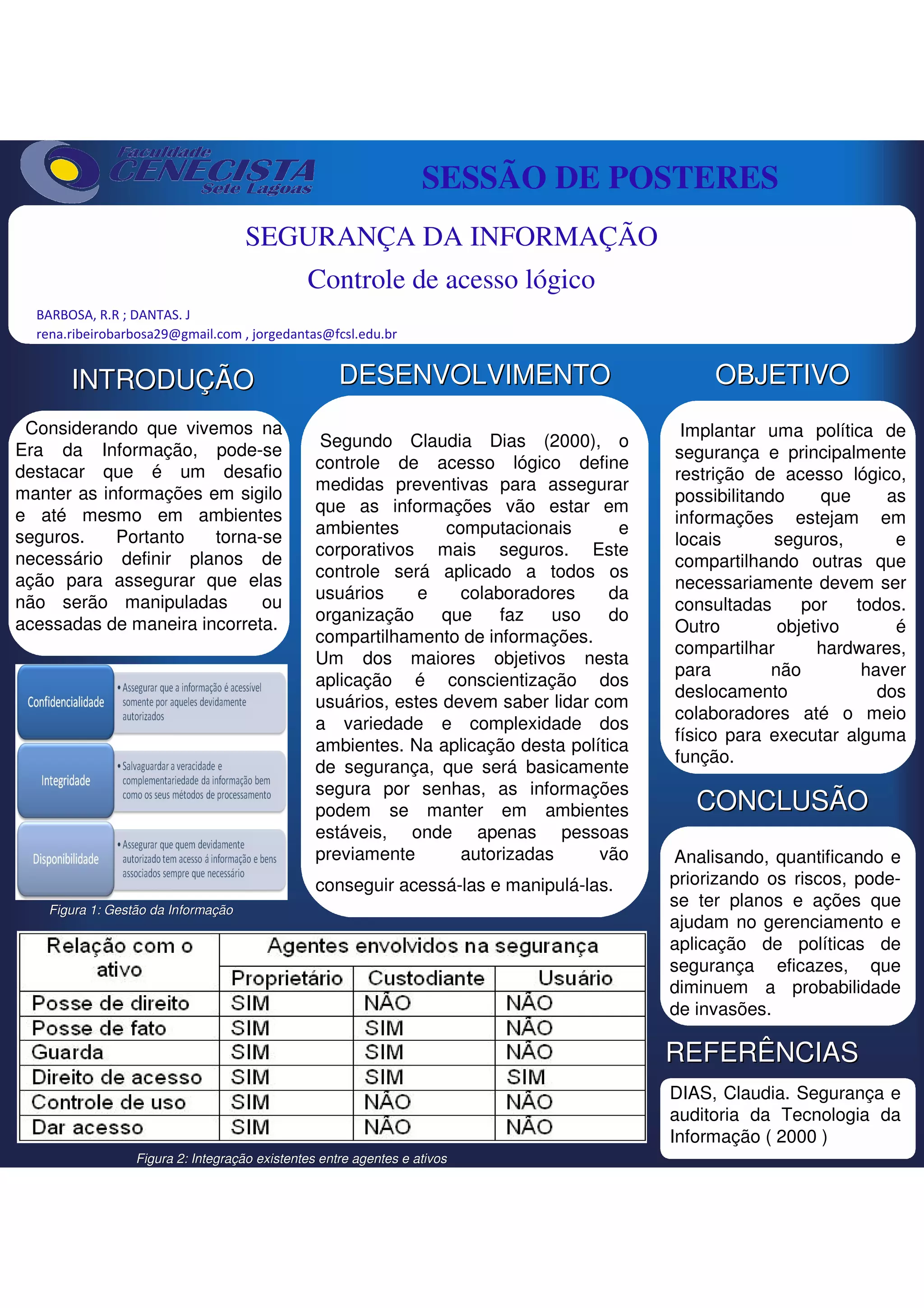

O documento discute a importância do controle de acesso lógico para manter as informações seguras. Ele propõe implantar uma política de segurança que restrinja o acesso às informações apenas para usuários autorizados, e compartilhe outros recursos como hardwares para facilitar o trabalho. O objetivo é proteger as informações mantendo-as em ambientes seguros através de senhas e permissões de acesso.