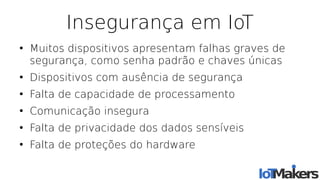

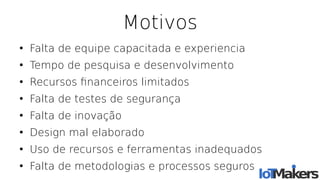

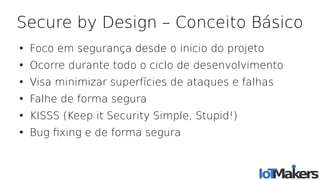

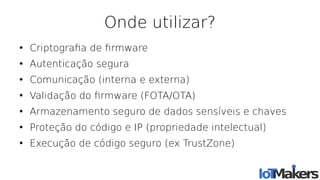

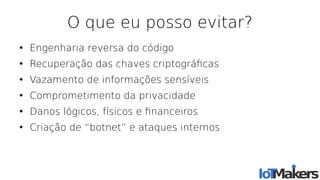

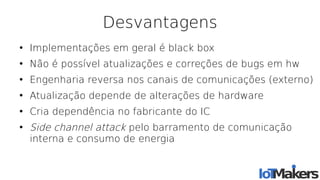

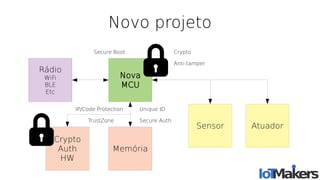

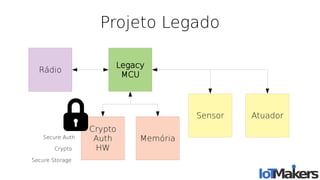

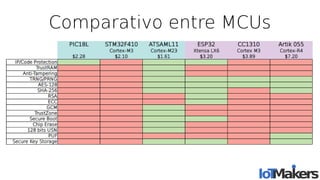

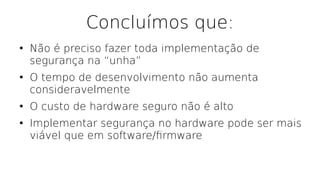

A segurança em IoT não pode mais ser atribuída ao hardware, com muitos dispositivos apresentando falhas críticas como senhas padrão e falta de proteção. A abordagem 'secure by design' promove a integração da segurança desde o início do desenvolvimento, focando em minimizar vulnerabilidades através de mecanismos de segurança por hardware como criptografia e autenticação. Implementar segurança de hardware é viável e pode ser menos custoso do que contar apenas com soluções de software.

![It’s all about numbers...

[1] https://www.gartner.com/imagesrv/books/iot/iotEbook_digital.pdf

[2] https://www.verizon.com/about/sites/default/fles/Verizon-2017-State-of-the-Market-IoT-Report.pdf

[3]https://www.mckinsey.com/business-functions/digital-mckinsey/our-insights/the-internet-of-things-the-value-of-digitizing-the-physical-world](https://image.slidesharecdn.com/pedro-minatel-seguranca-180814135528/85/Pedro-Minatel-seguranca-em-iot-6-320.jpg)