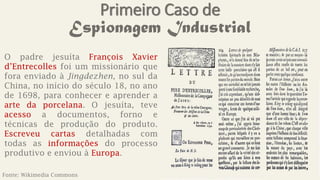

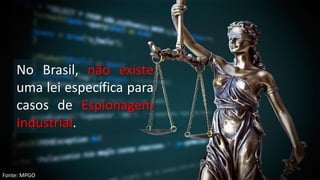

O documento discute vários casos de espionagem industrial no Brasil e no mundo, incluindo o primeiro caso registrado na China no século 18 e casos recentes envolvendo vazamento de dados fiscais no Brasil e ataques cibernéticos na Rússia e Ucrânia. Também diferencia espionagem industrial de espionagem corporativa e discute o caso da HP espionando seus próprios funcionários.

![Definição de

Espionagem

Industrial

[...] o processo de ilegalidade e antiético de obter

informações confidenciais de outras companhias -

fórmulas, planos estratégicos, políticas de preços,

experiência – com a finalidade de usar essas informações

para obter uma vantagem competitiva. (FINANCIAL TIMES)](https://image.slidesharecdn.com/apresentaoespionagemindustrial-171105005512/85/Espionagem-Industrial-5-320.jpg)