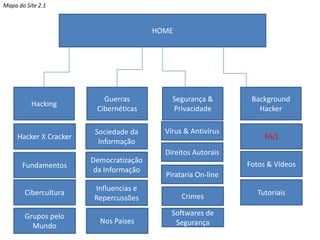

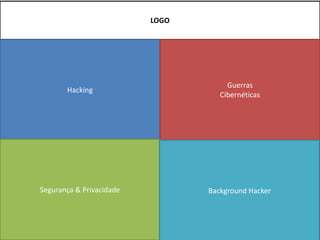

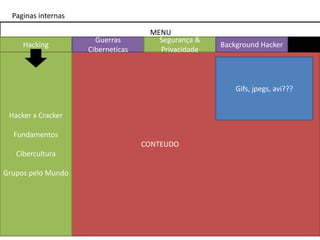

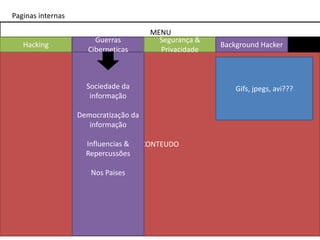

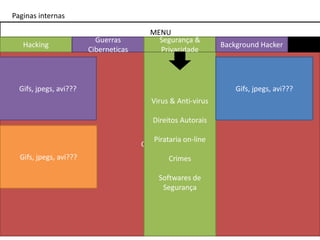

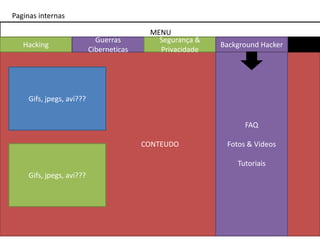

O documento apresenta o layout das páginas de um site sobre hacking e segurança cibernética. O menu principal contém as seções "Hacking", "Guerras Cibernéticas", "Segurança & Privacidade" e "Background Hacker". As páginas internas contêm artigos sobre diversos tópicos relacionados a esses temas, com imagens, vídeos e tutoriais ilustrativos.