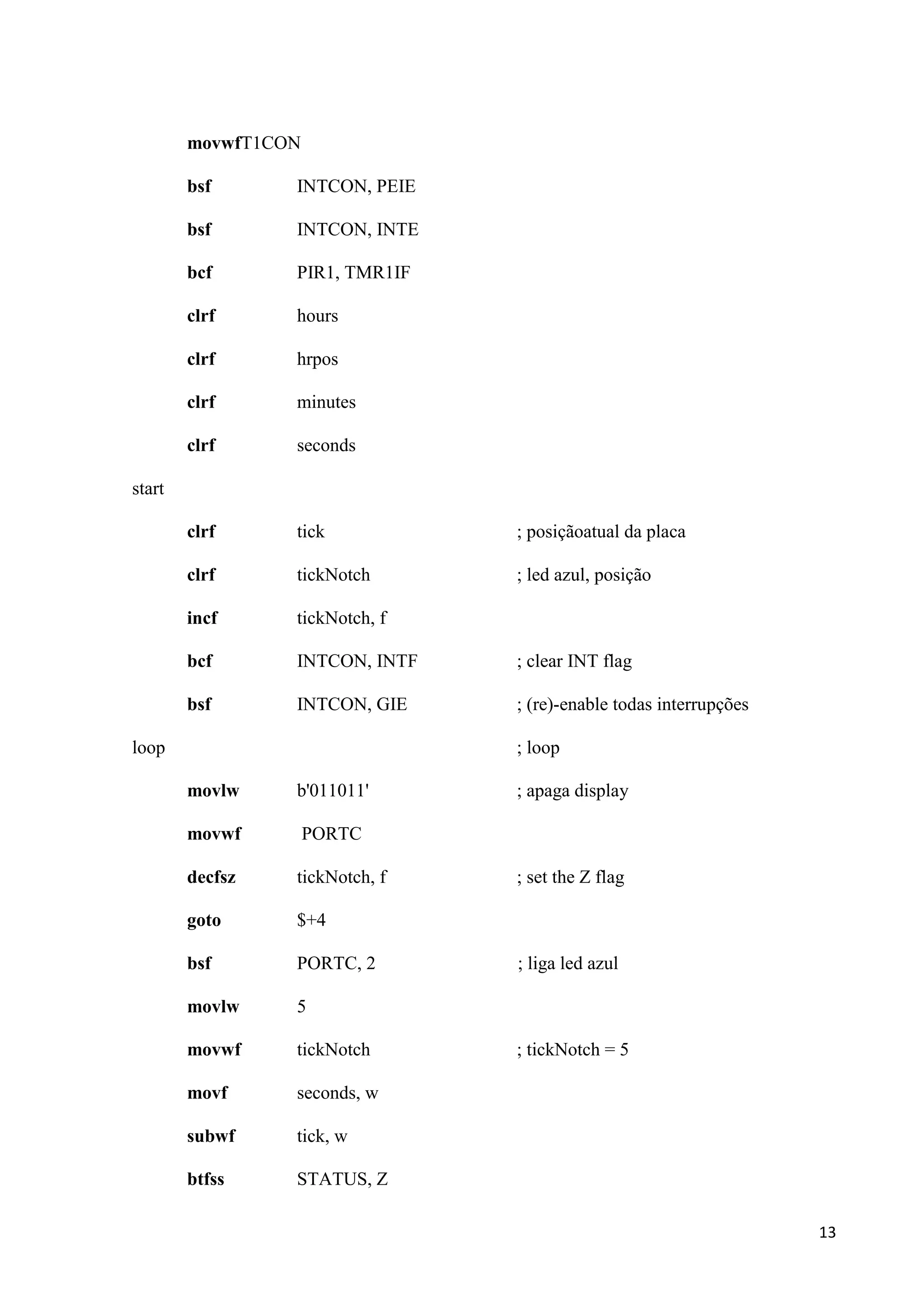

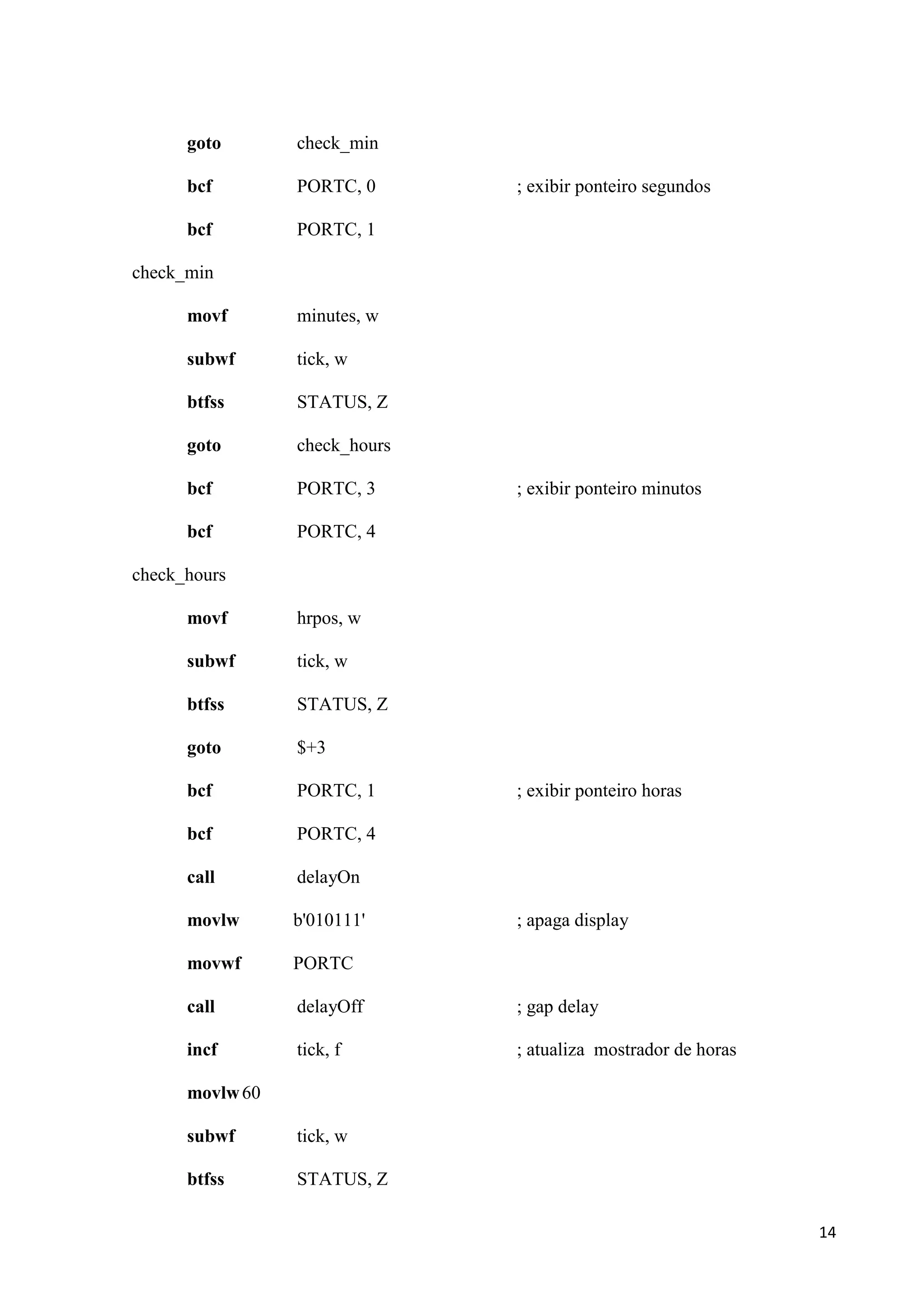

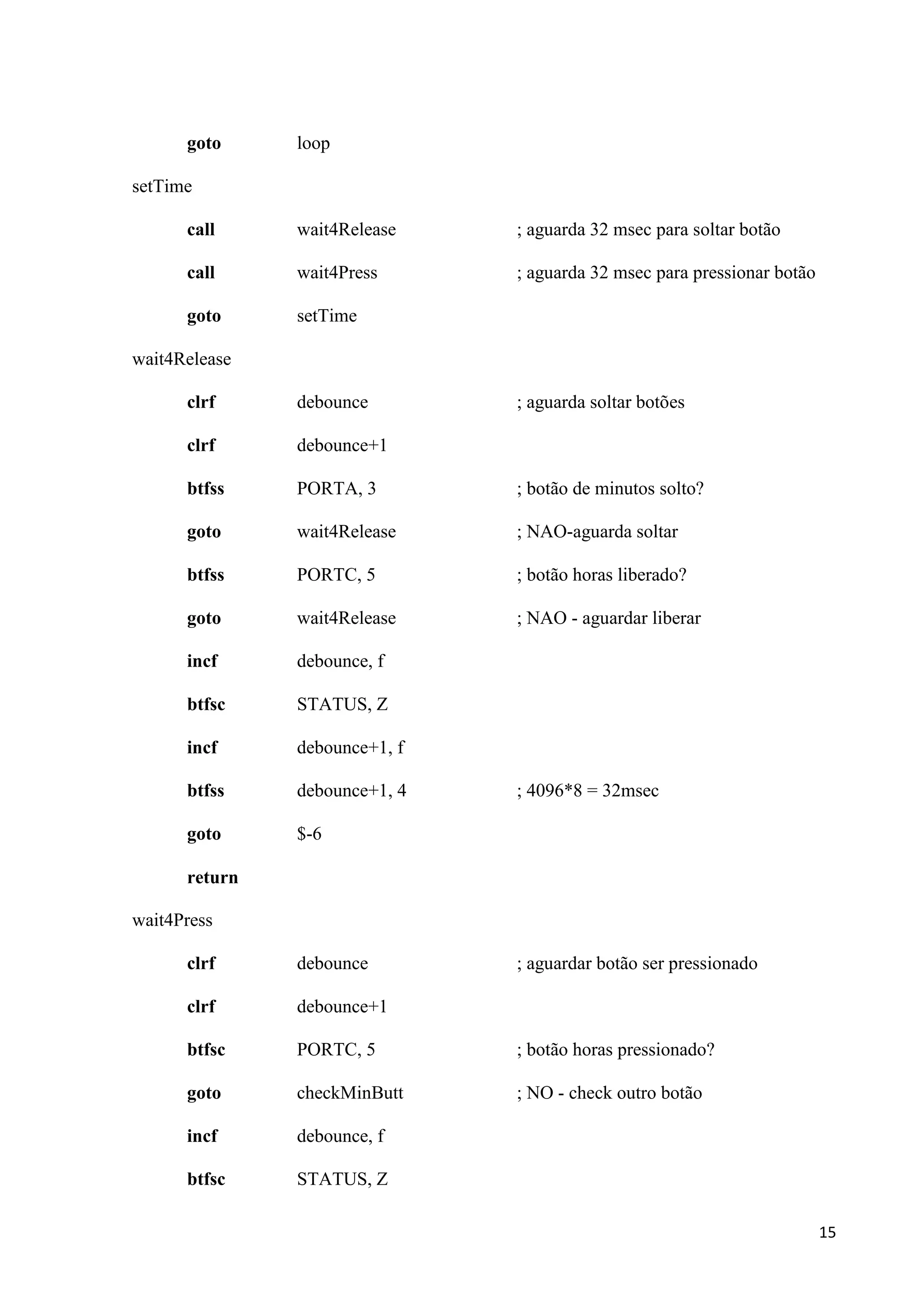

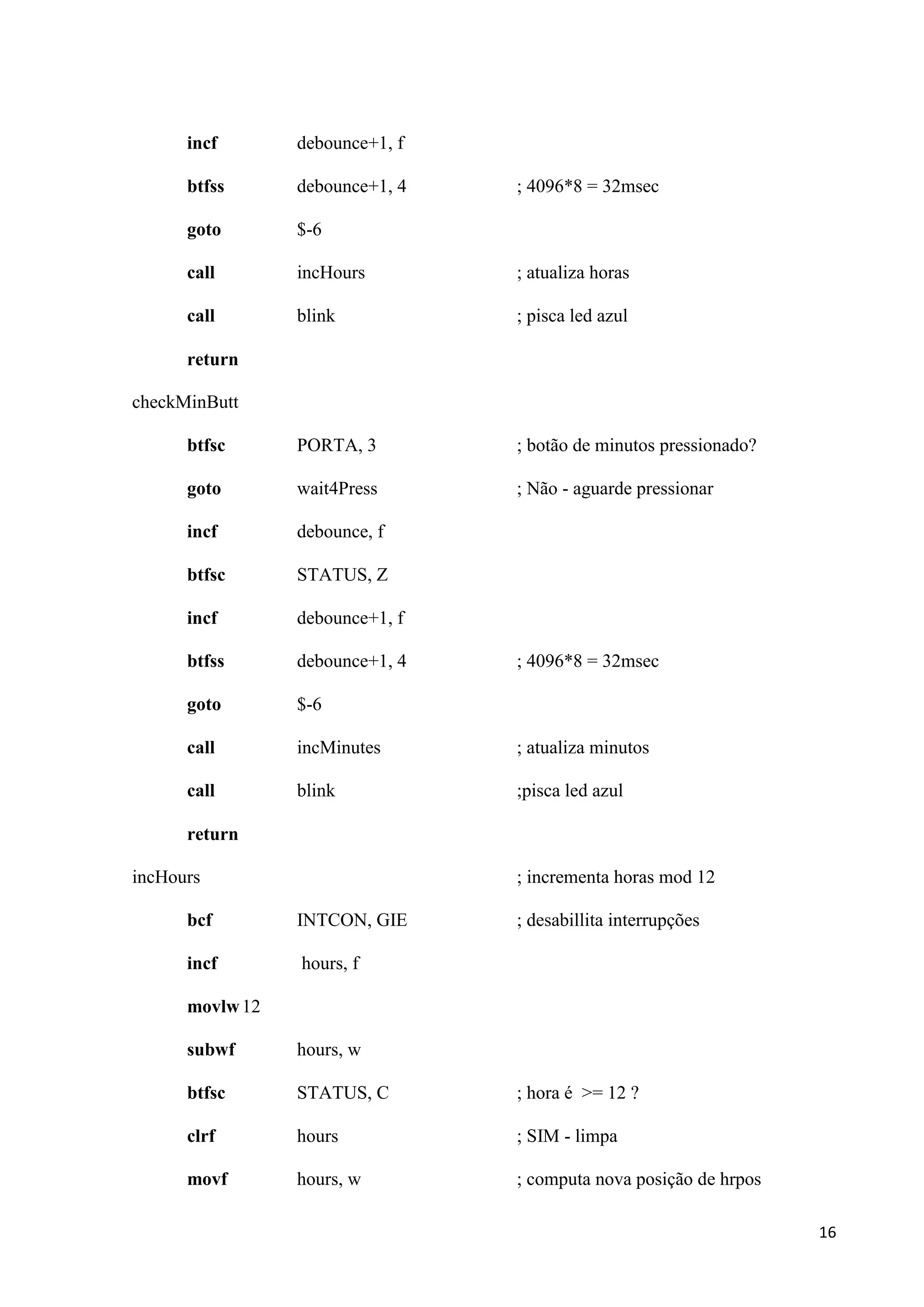

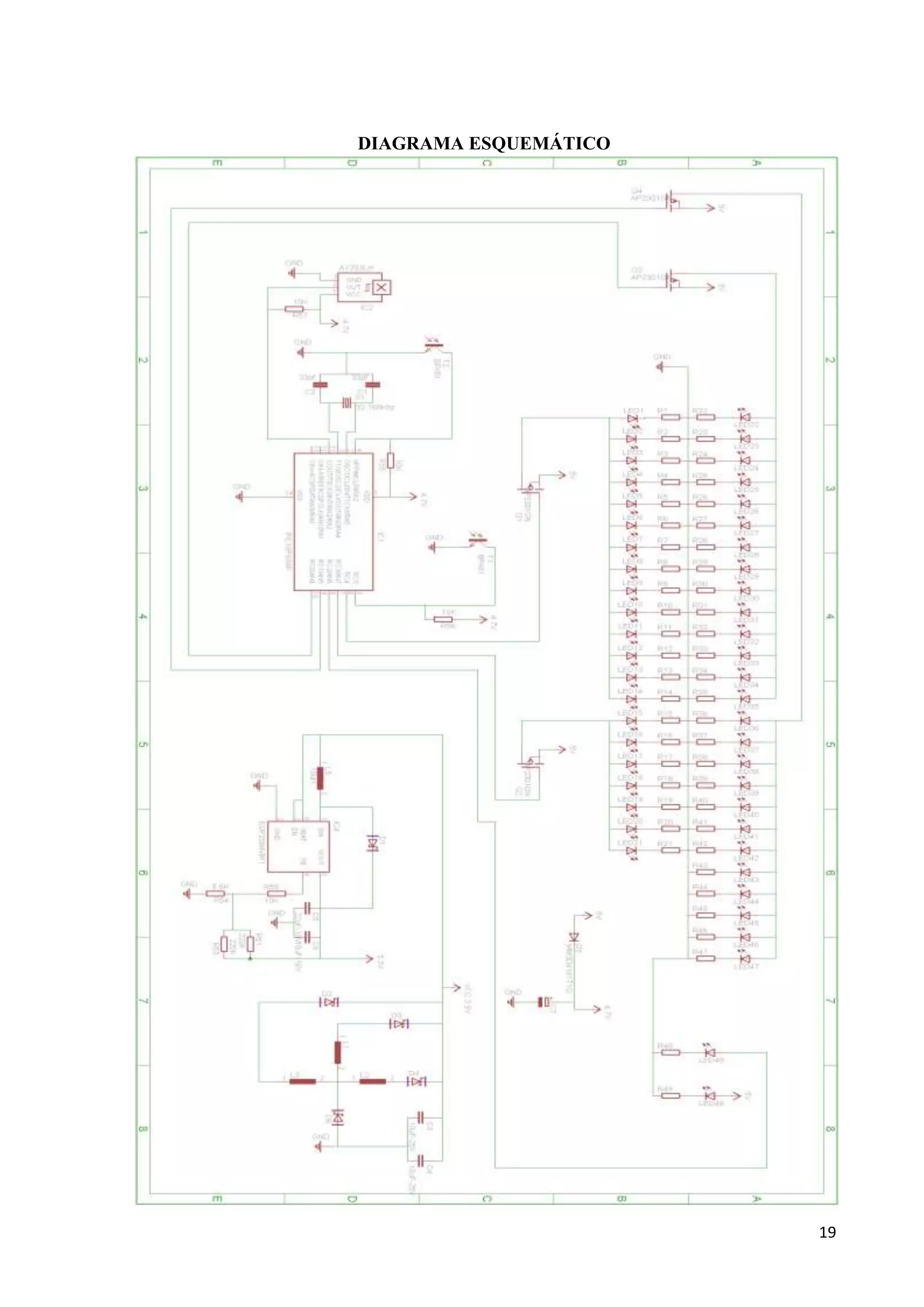

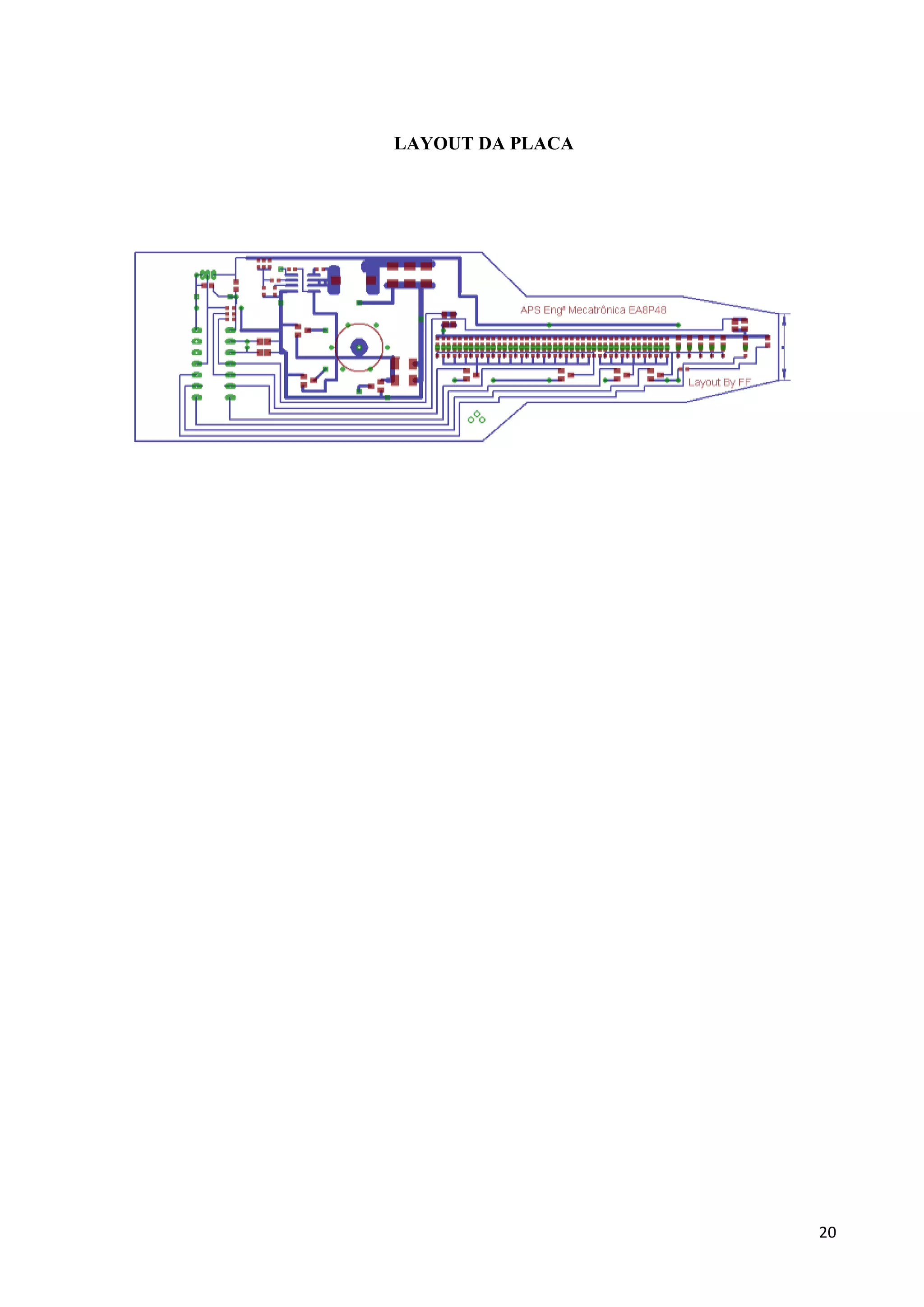

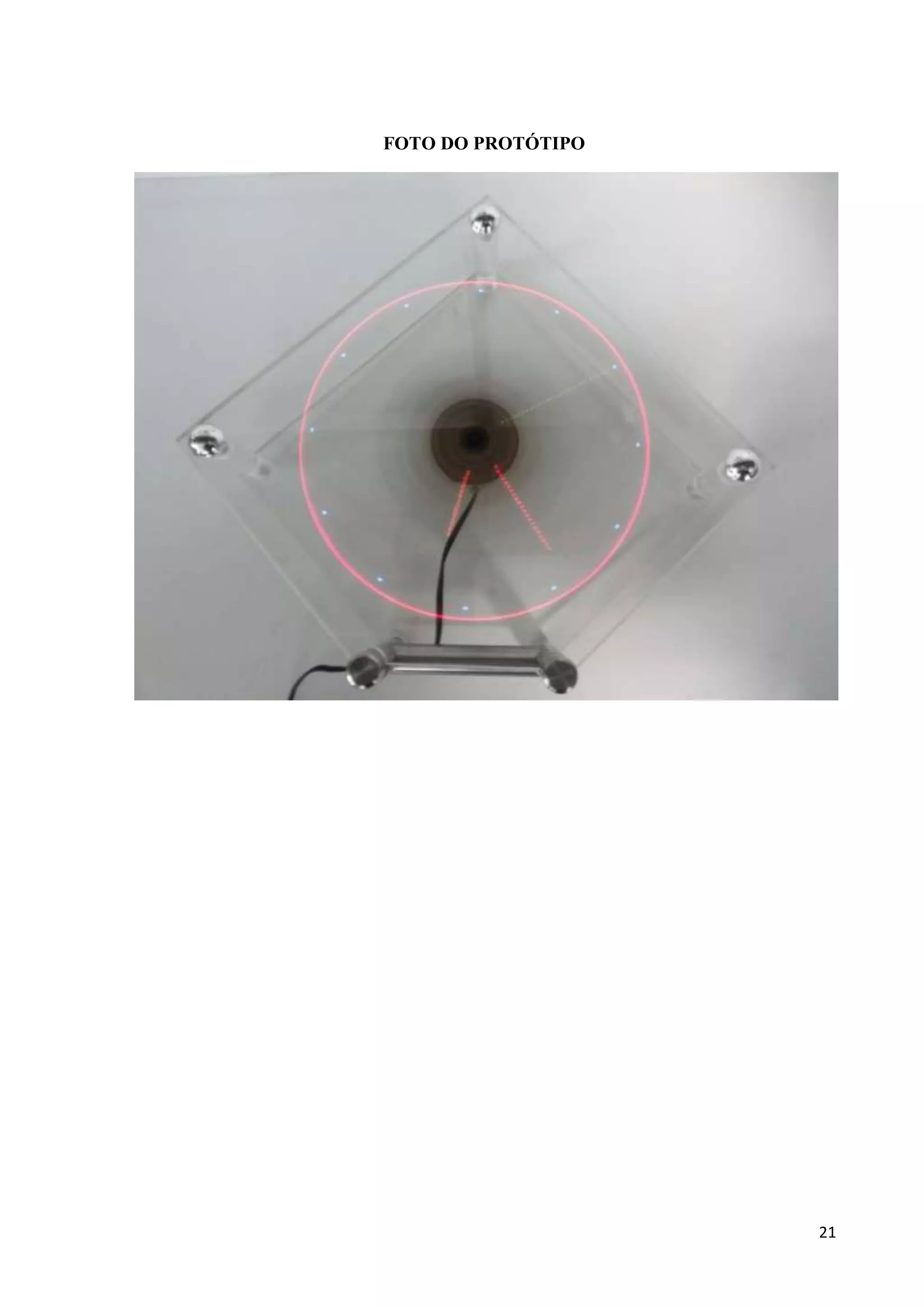

Este documento descreve um relógio analógico criado usando o princípio de persistência de visão (POV). O relógio usa uma barra de LEDs acoplada a uma hélice motorizada para exibir imagens dos ponteiros das horas, minutos e segundos no ar. Um microcontrolador controla a rotação do motor e o acionamento dos LEDs para criar a ilusão de um relógio analógico convencional.