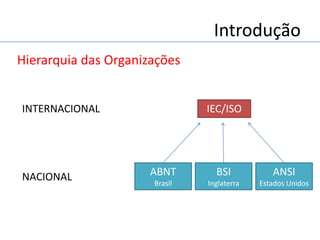

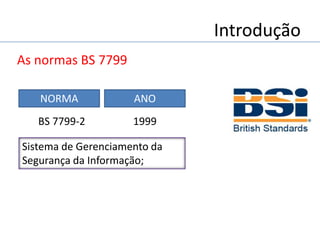

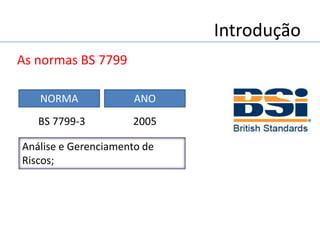

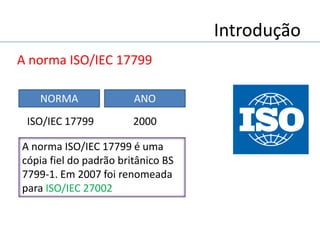

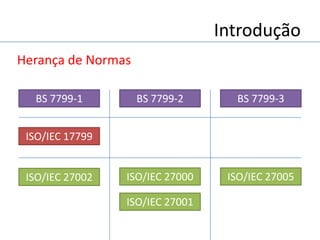

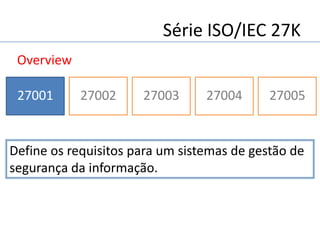

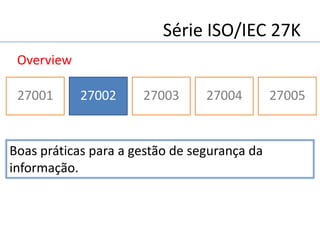

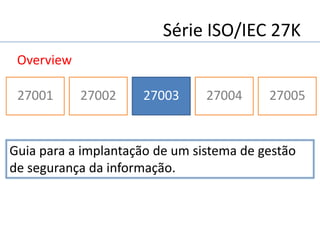

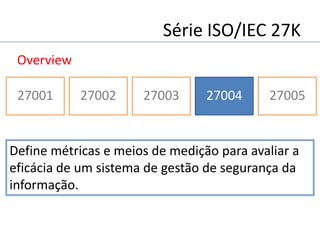

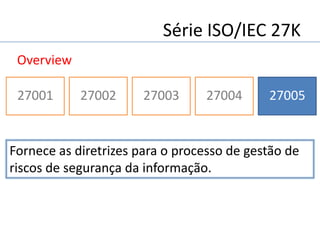

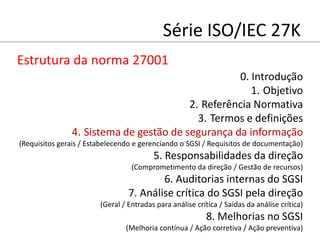

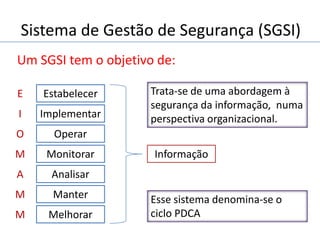

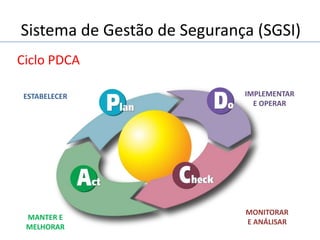

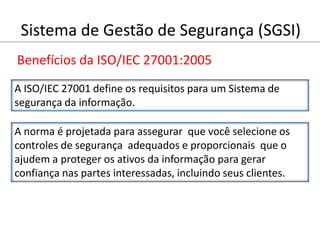

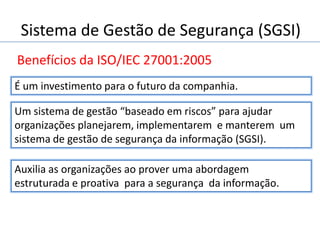

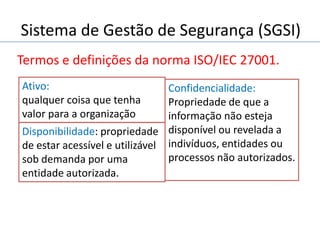

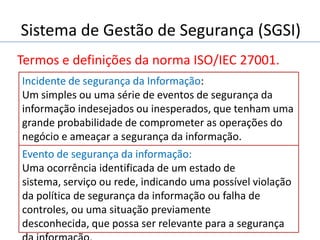

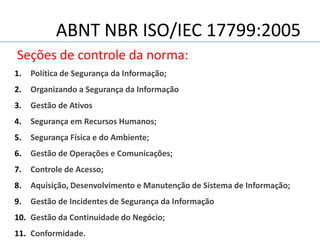

O documento aborda a importância da padronização e os objetivos das normas, como a comunicação eficiente, segurança e proteção do consumidor. Discute normas específicas para gerenciamento de segurança da informação, como a ISO/IEC 27001, e seus benefícios para as organizações, incluindo a criação de um sistema de gestão de segurança. Além disso, apresenta definições essenciais e seções de controle das normas, destacando a confidencialidade, integridade e disponibilidade da informação.