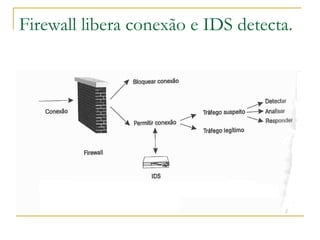

O documento descreve os principais tipos de sistemas de detecção de intrusão, incluindo IDS baseados em host, IDS baseados em rede, IPS e honeypots. Estes sistemas monitoram atividades em redes e sistemas em busca de comportamentos anormais ou conhecidos ataques de segurança.