Incorporar apresentação

Baixado 21 vezes

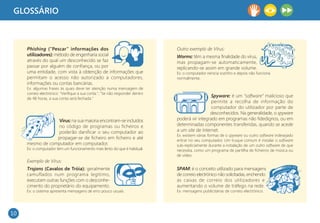

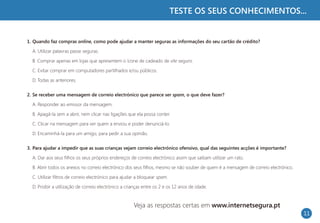

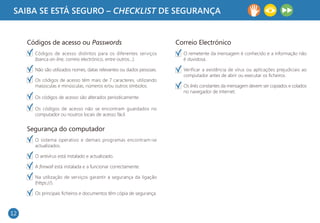

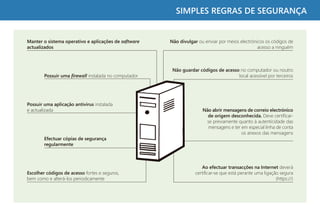

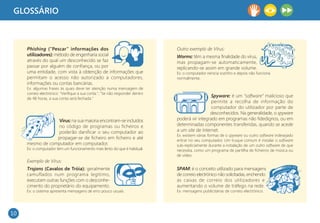

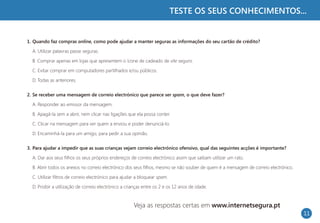

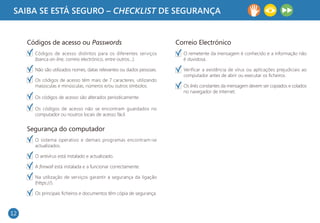

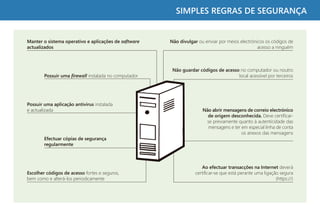

O documento fornece um guia sobre segurança na internet. Ele discute os principais desafios de segurança ao usar a internet, como comunicar de forma segura através de mensagens instantâneas e e-mail, e como crianças e jovens podem usar a internet de forma segura. Ele também fornece dicas e estratégias simples para aumentar a segurança online.