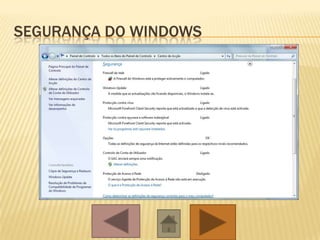

Este documento discute segurança online e offline, destacando a importância de tomar precauções ao usar a internet, como manter informações pessoais privadas, usar senhas seguras e atualizar softwares. Também descreve várias ameaças cibernéticas como vírus, cavalos de tróia e phishing.