Sistemas Operativos, Virus,...

•Transferir como PPTX, PDF•

1 gostou•229 visualizações

O documento discute vários tópicos relacionados a sistemas operativos e segurança digital, incluindo os sistemas operativos mais usados, vírus, malware, hackers, phishing e antivírus. Ele fornece definições e exemplos de cada um destes conceitos.

Denunciar

Compartilhar

Denunciar

Compartilhar

Recomendados

5 ana marques 6_bruno esteves_vírus

O documento discute vários tipos de ameaças cibernéticas como vírus, malware, spyware e phishing. Também explica o que são hackers e phreakers. Por fim, apresenta o que são antivírus e como eles podem detectar e remover vírus dos computadores.

Sistemas operativos

O documento discute vários tópicos relacionados a sistemas operacionais, malware, hackers e phishing. Ele descreve que o Windows, Linux, Mac OS e Android são os sistemas operacionais mais usados e define malware, spyware, hackers e phreakers. Também explica o que é phishing, que é uma forma de fraude eletrônica para obter dados pessoais fingindo ser uma entidade confiável.

Sistema operativos; 8;luis e rita

O documento discute sistemas operativos, incluindo suas características e exemplos como Windows e Linux. Também aborda ameaças cibernéticas como vírus, malware, hackers e phishing, além de explicar termos como spyware e phreaker. Por fim, apresenta brevemente o que são antivírus.

13 joão rocha_14_joão_tavares_vírus

O documento define e explica vários tipos de ameaças cibernéticas como vírus, antivírus, hackers, phishing, malware, spyware e phreakers. Descreve o que cada um é, como funciona e seus objetivos.

Sistemas operativos

Os sistemas operativos gerenciam os recursos de hardware e facilitam a criação e execução de software. Os sistemas operativos mais utilizados são Linux, Windows e Android. O documento discute malware, spyware, hackers, phreakers e como antivírus podem proteger contra essas ameaças.

11 felisberto rocha_12_joão_pinheiro_vírus e anti-vírus

Antivírus são programas que previnem, detectam e eliminam vírus de computadores. Exemplos incluem Avast, AVG e Comodo. Um vírus de computador é um software malicioso que se replica e espalha para outros computadores, enquanto exemplos incluem Kess, MyDoom e Sober.F.

Sistemas Operativos

O documento discute vários tipos de ameaças cibernéticas como vírus, malwares, spywares e phishing. Também explica o que são hackers, phreakers e como os antivírus podem ajudar a proteger contra esses riscos.

11 francisco rama 12_ines fonseca_virus

O documento discute diferentes tipos de ameaças cibernéticas como vírus, antivírus, spyware, malware, hackers, phreakers e phishing, explicando brevemente o que cada um é e como funciona.

Recomendados

5 ana marques 6_bruno esteves_vírus

O documento discute vários tipos de ameaças cibernéticas como vírus, malware, spyware e phishing. Também explica o que são hackers e phreakers. Por fim, apresenta o que são antivírus e como eles podem detectar e remover vírus dos computadores.

Sistemas operativos

O documento discute vários tópicos relacionados a sistemas operacionais, malware, hackers e phishing. Ele descreve que o Windows, Linux, Mac OS e Android são os sistemas operacionais mais usados e define malware, spyware, hackers e phreakers. Também explica o que é phishing, que é uma forma de fraude eletrônica para obter dados pessoais fingindo ser uma entidade confiável.

Sistema operativos; 8;luis e rita

O documento discute sistemas operativos, incluindo suas características e exemplos como Windows e Linux. Também aborda ameaças cibernéticas como vírus, malware, hackers e phishing, além de explicar termos como spyware e phreaker. Por fim, apresenta brevemente o que são antivírus.

13 joão rocha_14_joão_tavares_vírus

O documento define e explica vários tipos de ameaças cibernéticas como vírus, antivírus, hackers, phishing, malware, spyware e phreakers. Descreve o que cada um é, como funciona e seus objetivos.

Sistemas operativos

Os sistemas operativos gerenciam os recursos de hardware e facilitam a criação e execução de software. Os sistemas operativos mais utilizados são Linux, Windows e Android. O documento discute malware, spyware, hackers, phreakers e como antivírus podem proteger contra essas ameaças.

11 felisberto rocha_12_joão_pinheiro_vírus e anti-vírus

Antivírus são programas que previnem, detectam e eliminam vírus de computadores. Exemplos incluem Avast, AVG e Comodo. Um vírus de computador é um software malicioso que se replica e espalha para outros computadores, enquanto exemplos incluem Kess, MyDoom e Sober.F.

Sistemas Operativos

O documento discute vários tipos de ameaças cibernéticas como vírus, malwares, spywares e phishing. Também explica o que são hackers, phreakers e como os antivírus podem ajudar a proteger contra esses riscos.

11 francisco rama 12_ines fonseca_virus

O documento discute diferentes tipos de ameaças cibernéticas como vírus, antivírus, spyware, malware, hackers, phreakers e phishing, explicando brevemente o que cada um é e como funciona.

Sistemas Operativos

O documento discute vários tópicos relacionados à segurança de computadores, incluindo sistemas operativos, vírus, malware, hackers, e antivírus. Ele fornece definições breves de cada um desses tópicos e explica como eles podem afetar a segurança e privacidade dos usuários.

Viros e antivirus

O documento discute vários tipos de ameaças de computador, incluindo vírus, malware, spyware, hackers, phreakers e phishing. Também descreve o que é um antivírus e como ele é usado para detectar e remover vírus de computadores.

meios de infetar um computador e anti vírus

O documento descreve os principais tipos de malware, incluindo vírus, worms, cavalos de Tróia e spywares. Define cada um destes tipos de software malicioso e explica como funcionam para infiltrar e danificar sistemas de computador.

ana correia_jéssica_silva_virus

O documento descreve diferentes tipos de malware, incluindo vírus, cavalos de troia, hijackers, worms, spywares e keyloggers. Também define termos como hacker, antivírus e firewall, explicando suas funções de proteger e monitorar sistemas de computador.

ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]![ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

O documento discute os requisitos básicos de segurança de computador, como confidencialidade, integridade e disponibilidade. Ele também descreve tipos comuns de invasores de computador como vírus, hackers e crackers, bem como tipos de vírus como spyware, trojans e worms. Finalmente, fornece dicas sobre como proteger seu computador usando senhas fortes e software antivírus atualizado.

Sistemas operativos

O documento discute sistemas operativos, vírus, malware, spyware, hackers, phreakers, phishing e antivírus. Ele define sistemas operativos e os mais utilizados, e descreve vírus, malware, spyware, hackers, phreakers e phishing como ameaças digitais. Também define antivírus como programas para proteger contra essas ameaças.

virus

O documento discute vários tipos de ameaças de computador como vírus, malware, spyware e phishing. Também explica o que são hackers, crackers e phreakers. Por fim, apresenta antivírus como programas que podem prevenir, detectar e eliminar vírus e outras ameaças para proteger o computador.

21 paulo coelho 22_rita sequeira_vírus

O documento define e descreve vários termos relacionados à segurança cibernética, incluindo hackers, vírus, antivírus, spyware, malware, phishing, phreakers e crackers.

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus verdade

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus, seus tipos principais como cavalos de Tróia e worms, e também discute malware, spyware, hackers e crackers. Por fim, fornece recomendações de segurança como manter softwares atualizados e usar antivírus e firewalls.

Vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus e seus diferentes tipos, como cavalos de Tróia, worms e time bombs. Também discute malware e spyware e a diferença entre hackers e crackers. Por fim, fornece recomendações sobre medidas básicas de segurança como manter softwares atualizados e usar antivírus e firewalls.

13 joão rocha_14_joão_tavares_vírus

O documento discute vários tipos de ameaças cibernéticas como vírus, hackers, phishing, malware, spyware e phreakers. Define cada um destes termos, explicando brevemente o que são e como funcionam.

11 francisco rama 12_ines fonseca_virus

O documento discute vários tipos de ameaças cibernéticas como vírus, spyware, malware e hackers, e define cada um. Também menciona formas de proteção como antivírus e explica phishing como uma fraude eletrônica para roubar dados pessoais e financeiros.

trabalho sobre

O documento discute sistemas operativos, malware comuns como vírus e spyware, e ameaças cibernéticas como hackers. Ele fornece exemplos dos sistemas operativos Windows e Linux e explica brevemente o que são vírus, malware e spyware.

trabalho de sistemas operativos

O documento discute sistemas operativos, malware comuns como vírus e spyware, e hackers. Ele lista alguns sistemas operativos populares como Windows e Linux e explica brevemente o que são vírus, malware e spyware, notando que esses softwares maliciosos podem danificar sistemas ou roubar informações.

11 ema abreu 12_fabiana ferreira 8c

O documento discute sistemas operativos, tipos de vírus e antivírus. Aborda o que são sistemas operativos, os mais utilizados como Windows, OS X e Linux, e suas características. Também define vírus, malware, spyware, hackers, phreakers e phishing, e fornece exemplos de antivírus como AVG, Avast, Avira e Microsoft Security Essentials.

11 ema abreu 12_fabiana ferreira 8c

O documento discute sistemas operativos, tipos de vírus e antivírus. Aborda o que são sistemas operativos, os mais utilizados como Windows, OS X e Linux, e suas características. Também define vírus, malware, spyware, hackers, phreakers e phishing, e fornece exemplos de antivírus como AVG, Avast, Avira e Microsoft Security Essentials.

20 mariana pereira_19_marco_morais_vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, hackers, crackers, malware e spyware. Também explica medidas de proteção como firewalls e softwares antivírus.

21 paulo coelho 22_rita sequeira_vírus

O documento define e explica vários termos relacionados à segurança cibernética, incluindo hacker, vírus, antivírus, spyware, malware, phishing, phreaker e cracker.

11 ema abreu 12_fabiana ferreira 8c

O documento aborda os seguintes tópicos: 1) O que são sistemas operativos e alguns dos mais utilizados como Windows, Mac OS X e Linux; 2) Tipos de vírus, malware e ameaças cibernéticas como spyware, hackers e phishing; 3) O que são antivírus e exemplos como AVG, Avast, Avira e Microsoft Security Essentials.

11 ema abreu 12_fabiana ferreira 8c

O documento aborda os seguintes tópicos: 1) O que são sistemas operativos e os mais utilizados como Windows, Mac OS e Linux; 2) Tipos de vírus, malware e ameaças cibernéticas como phishing e hackers; 3) O que são e exemplos de antivírus usados para proteger sistemas de ameaças.

Virus

O documento discute vários tipos de ameaças cibernéticas incluindo vírus, malware, spyware, hackers, phreakers e phishing. Ele fornece breves definições de cada termo, explicando que vírus se espalham sozinhos entre computadores, enquanto malware e spyware executam ações danosas sem o conhecimento do usuário. Hackers podem ser pessoas que corrigem falhas de segurança ou criminosos que danificam sistemas, e phreakers aplicam esses conceitos ao domínio das telecomunicações. Por fim,

Mais conteúdo relacionado

Mais procurados

Sistemas Operativos

O documento discute vários tópicos relacionados à segurança de computadores, incluindo sistemas operativos, vírus, malware, hackers, e antivírus. Ele fornece definições breves de cada um desses tópicos e explica como eles podem afetar a segurança e privacidade dos usuários.

Viros e antivirus

O documento discute vários tipos de ameaças de computador, incluindo vírus, malware, spyware, hackers, phreakers e phishing. Também descreve o que é um antivírus e como ele é usado para detectar e remover vírus de computadores.

meios de infetar um computador e anti vírus

O documento descreve os principais tipos de malware, incluindo vírus, worms, cavalos de Tróia e spywares. Define cada um destes tipos de software malicioso e explica como funcionam para infiltrar e danificar sistemas de computador.

ana correia_jéssica_silva_virus

O documento descreve diferentes tipos de malware, incluindo vírus, cavalos de troia, hijackers, worms, spywares e keyloggers. Também define termos como hacker, antivírus e firewall, explicando suas funções de proteger e monitorar sistemas de computador.

ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]![ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

O documento discute os requisitos básicos de segurança de computador, como confidencialidade, integridade e disponibilidade. Ele também descreve tipos comuns de invasores de computador como vírus, hackers e crackers, bem como tipos de vírus como spyware, trojans e worms. Finalmente, fornece dicas sobre como proteger seu computador usando senhas fortes e software antivírus atualizado.

Sistemas operativos

O documento discute sistemas operativos, vírus, malware, spyware, hackers, phreakers, phishing e antivírus. Ele define sistemas operativos e os mais utilizados, e descreve vírus, malware, spyware, hackers, phreakers e phishing como ameaças digitais. Também define antivírus como programas para proteger contra essas ameaças.

virus

O documento discute vários tipos de ameaças de computador como vírus, malware, spyware e phishing. Também explica o que são hackers, crackers e phreakers. Por fim, apresenta antivírus como programas que podem prevenir, detectar e eliminar vírus e outras ameaças para proteger o computador.

21 paulo coelho 22_rita sequeira_vírus

O documento define e descreve vários termos relacionados à segurança cibernética, incluindo hackers, vírus, antivírus, spyware, malware, phishing, phreakers e crackers.

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus verdade

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus, seus tipos principais como cavalos de Tróia e worms, e também discute malware, spyware, hackers e crackers. Por fim, fornece recomendações de segurança como manter softwares atualizados e usar antivírus e firewalls.

Vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus e seus diferentes tipos, como cavalos de Tróia, worms e time bombs. Também discute malware e spyware e a diferença entre hackers e crackers. Por fim, fornece recomendações sobre medidas básicas de segurança como manter softwares atualizados e usar antivírus e firewalls.

Mais procurados (11)

ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]![ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

ApresentaçãO De SegurançA Do Computador Em Slides 06 10 2009[1]

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus verdade

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus verdade

Semelhante a Sistemas Operativos, Virus,...

13 joão rocha_14_joão_tavares_vírus

O documento discute vários tipos de ameaças cibernéticas como vírus, hackers, phishing, malware, spyware e phreakers. Define cada um destes termos, explicando brevemente o que são e como funcionam.

11 francisco rama 12_ines fonseca_virus

O documento discute vários tipos de ameaças cibernéticas como vírus, spyware, malware e hackers, e define cada um. Também menciona formas de proteção como antivírus e explica phishing como uma fraude eletrônica para roubar dados pessoais e financeiros.

trabalho sobre

O documento discute sistemas operativos, malware comuns como vírus e spyware, e ameaças cibernéticas como hackers. Ele fornece exemplos dos sistemas operativos Windows e Linux e explica brevemente o que são vírus, malware e spyware.

trabalho de sistemas operativos

O documento discute sistemas operativos, malware comuns como vírus e spyware, e hackers. Ele lista alguns sistemas operativos populares como Windows e Linux e explica brevemente o que são vírus, malware e spyware, notando que esses softwares maliciosos podem danificar sistemas ou roubar informações.

11 ema abreu 12_fabiana ferreira 8c

O documento discute sistemas operativos, tipos de vírus e antivírus. Aborda o que são sistemas operativos, os mais utilizados como Windows, OS X e Linux, e suas características. Também define vírus, malware, spyware, hackers, phreakers e phishing, e fornece exemplos de antivírus como AVG, Avast, Avira e Microsoft Security Essentials.

11 ema abreu 12_fabiana ferreira 8c

O documento discute sistemas operativos, tipos de vírus e antivírus. Aborda o que são sistemas operativos, os mais utilizados como Windows, OS X e Linux, e suas características. Também define vírus, malware, spyware, hackers, phreakers e phishing, e fornece exemplos de antivírus como AVG, Avast, Avira e Microsoft Security Essentials.

20 mariana pereira_19_marco_morais_vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, hackers, crackers, malware e spyware. Também explica medidas de proteção como firewalls e softwares antivírus.

21 paulo coelho 22_rita sequeira_vírus

O documento define e explica vários termos relacionados à segurança cibernética, incluindo hacker, vírus, antivírus, spyware, malware, phishing, phreaker e cracker.

11 ema abreu 12_fabiana ferreira 8c

O documento aborda os seguintes tópicos: 1) O que são sistemas operativos e alguns dos mais utilizados como Windows, Mac OS X e Linux; 2) Tipos de vírus, malware e ameaças cibernéticas como spyware, hackers e phishing; 3) O que são antivírus e exemplos como AVG, Avast, Avira e Microsoft Security Essentials.

11 ema abreu 12_fabiana ferreira 8c

O documento aborda os seguintes tópicos: 1) O que são sistemas operativos e os mais utilizados como Windows, Mac OS e Linux; 2) Tipos de vírus, malware e ameaças cibernéticas como phishing e hackers; 3) O que são e exemplos de antivírus usados para proteger sistemas de ameaças.

Virus

O documento discute vários tipos de ameaças cibernéticas incluindo vírus, malware, spyware, hackers, phreakers e phishing. Ele fornece breves definições de cada termo, explicando que vírus se espalham sozinhos entre computadores, enquanto malware e spyware executam ações danosas sem o conhecimento do usuário. Hackers podem ser pessoas que corrigem falhas de segurança ou criminosos que danificam sistemas, e phreakers aplicam esses conceitos ao domínio das telecomunicações. Por fim,

vírus

O documento discute vários tipos de ameaças cibernéticas como vírus, malware, spyware, hackers, phreakers e phishing. Ele fornece definições breves para cada um destes termos, descrevendo vírus como softwares maliciosos que se espalham, malware como programas danosos, spyware como programas que coletam informações sem permissão, e hackers e phreakers como pessoas que exploram vulnerabilidades de sistemas, enquanto phishing se refere a fraudes online para roubar dados pessoais. O documento também define antivírus como

Palestra sobre o Bom Uso da Tecnologia

O documento fornece orientações sobre como evitar golpes e ameaças cibernéticas, discutindo cuidados com senhas, links e informações pessoais on-line. Descreve tipos comuns de ameaças como spywares, phishing, worms, ransomware e vírus, explicando como cada um funciona e os riscos envolvidos. Enfatiza a importância de manter softwares e sistemas atualizados para melhor segurança.

12_joão_pinheiro_vírus e anti-vírus

Antivírus são programas que previnem, detectam e eliminam vírus de computadores, como o Avast, AVG e Cyber Defender. Vírus de computadores são softwares maliciosos que se copiam e espalham entre computadores para infectá-los, como o Kess, MyDoom e Sober.F. Phishing é uma fraude eletrônica que tenta obter dados pessoais e financeiros das vítimas.

Vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus e seus principais tipos incluindo cavalos de Tróia, worms e time bombs. Também descreve malware e spyware e a diferença entre hackers e crackers. Por fim, fornece recomendações sobre medidas básicas de segurança como manter softwares atualizados e usar antivírus e firewalls.

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus e seus principais tipos incluindo cavalos de Tróia, worms e time bombs. Também discute malware e spyware e a diferença entre hackers e crackers. Por fim, fornece recomendações sobre medidas básicas de segurança como manter softwares atualizados e usar antivírus e firewalls.

Vírus

O documento discute vários tipos de ameaças de segurança cibernética como vírus, malware, hackers e medidas de proteção como antivírus e firewalls. Ele explica o que são vírus e seus principais tipos incluindo cavalos de Tróia, worms e time bombs. Também discute malware e spyware e a diferença entre hackers e crackers. Por fim, fornece recomendações sobre medidas básicas de segurança como manter softwares atualizados e usar antivírus e firewalls.

Segurança Digital

O documento discute os riscos de segurança na internet, descrevendo vários tipos de ameaças digitais como vírus, worms, trojans, ransomware e ataques de negação de serviço. Também explica como esses programas maliciosos funcionam e como se espalham para infectar outros computadores.

...

O documento discute diferentes tipos de malware, incluindo vírus, cavalos de tróia e spywares, bem como hackers, phreaking, fraudes online e antivírus.

25 ruben martins_26_veronica moita_meios de infetar um computador e anti vírus

O documento discute diferentes tipos de malware, incluindo vírus, cavalos de tróia e spywares, explicando suas características e como funcionam para infectar computadores e roubar informações dos usuários sem seu consentimento.

Semelhante a Sistemas Operativos, Virus,... (20)

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus

8ºd 3 ana ferreira_4_ana figueiredo_16_juliana simões_vírus

25 ruben martins_26_veronica moita_meios de infetar um computador e anti vírus

25 ruben martins_26_veronica moita_meios de infetar um computador e anti vírus

Último

Segurança Digital Pessoal e Boas Práticas

Em um mundo cada vez mais digital, a segurança da informação tornou-se essencial para proteger dados pessoais e empresariais contra ameaças cibernéticas. Nesta apresentação, abordaremos os principais conceitos e práticas de segurança digital, incluindo o reconhecimento de ameaças comuns, como malware e phishing, e a implementação de medidas de proteção e mitigação para vazamento de senhas.

Logica de Progamacao - Aula (1) (1).pptx

A palavra

lógica está

normalmente

relacionada

com o modo

de pensar de

um indivíduo

em termos de

racionalidade

e coerência

TOO - TÉCNICAS DE ORIENTAÇÃO A OBJETOS aula 1.pdf

As classes de modelagem podem ser comparadas a moldes ou

formas que definem as características e os comportamentos dos

objetos criados a partir delas. Vale traçar um paralelo com o projeto de

um automóvel. Os engenheiros definem as medidas, a quantidade de

portas, a potência do motor, a localização do estepe, dentre outras

descrições necessárias para a fabricação de um veículo

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

Este artigo tem por objetivo apresentar como ocorreu a evolução do consumo e da produção de energia desde a pré-história até os tempos atuais, bem como propor o futuro da energia requerido para o mundo. Da pré-história até o século XVIII predominou o uso de fontes renováveis de energia como a madeira, o vento e a energia hidráulica. Do século XVIII até a era contemporânea, os combustíveis fósseis predominaram com o carvão e o petróleo, mas seu uso chegará ao fim provavelmente a partir do século XXI para evitar a mudança climática catastrófica global resultante de sua utilização ao emitir gases do efeito estufa responsáveis pelo aquecimento global. Com o fim da era dos combustíveis fósseis virá a era das fontes renováveis de energia quando prevalecerá a utilização da energia hidrelétrica, energia solar, energia eólica, energia das marés, energia das ondas, energia geotérmica, energia da biomassa e energia do hidrogênio. Não existem dúvidas de que as atividades humanas sobre a Terra provocam alterações no meio ambiente em que vivemos. Muitos destes impactos ambientais são provenientes da geração, manuseio e uso da energia com o uso de combustíveis fósseis. A principal razão para a existência desses impactos ambientais reside no fato de que o consumo mundial de energia primária proveniente de fontes não renováveis (petróleo, carvão, gás natural e nuclear) corresponde a aproximadamente 88% do total, cabendo apenas 12% às fontes renováveis. Independentemente das várias soluções que venham a ser adotadas para eliminar ou mitigar as causas do efeito estufa, a mais importante ação é, sem dúvidas, a adoção de medidas que contribuam para a eliminação ou redução do consumo de combustíveis fósseis na produção de energia, bem como para seu uso mais eficiente nos transportes, na indústria, na agropecuária e nas cidades (residências e comércio), haja vista que o uso e a produção de energia são responsáveis por 57% dos gases de estufa emitidos pela atividade humana. Neste sentido, é imprescindível a implantação de um sistema de energia sustentável no mundo. Em um sistema de energia sustentável, a matriz energética mundial só deveria contar com fontes de energia limpa e renováveis (hidroelétrica, solar, eólica, hidrogênio, geotérmica, das marés, das ondas e biomassa), não devendo contar, portanto, com o uso dos combustíveis fósseis (petróleo, carvão e gás natural).

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Este certificado confirma que Gabriel de Mattos Faustino concluiu com sucesso um curso de 42 horas de Gestão Estratégica de TI - ITIL na Escola Virtual entre 19 de fevereiro de 2014 a 20 de fevereiro de 2014.

Último (7)

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

PRODUÇÃO E CONSUMO DE ENERGIA DA PRÉ-HISTÓRIA À ERA CONTEMPORÂNEA E SUA EVOLU...

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Escola Virtual - Fundação Bradesco - ITIL - Gabriel Faustino.pdf

Sistemas Operativos, Virus,...

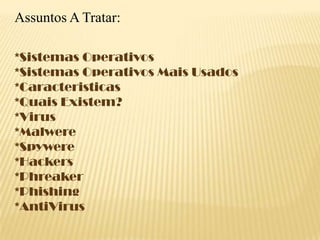

- 1. *Sistemas Operativos *Sistemas Operativos Mais Usados *Caracteristicas *Quais Existem? *Virus *Malwere *Spywere *Hackers *Phreaker *Phishing *AntiVirus Assuntos A Tratar:

- 2. Sistemas Operativos Um sistema operativo ou sistema operacional ou ainda software de sistema é um ou um conjunto de programas cuja função é gerenciar os recursos do sistema

- 4. Ubunto-Linux

- 5. Sistema Operativo Mais Usado Windows 7

- 6. VƗŘỮŞ Em informática, um vírus de computador é um software malicioso que vem sendo desenvolvido por programadores que, tal como um vírus biológico, infecta o sistema, faz cópias de si mesmo e tenta se espalhar para outros computadores, utilizando-se de diversos meios.

- 7. O termo malware é proveniente do inglês malicious software; é um software destinado a se infiltrar em um sistema de computador alheio de forma ilícita, com o intuito de causar alguns danos, alterações ou roubo de informações (confidenciais ou não). Víru de computador, worms, trojan horses (cavalos de tróia) e spywares são considerados malware. Malware

- 8. Spyware Spyware consiste em um programa automático de computador, que recolhe informações sobre o usuário, sobre os seus costumes na Internet e transmite essa informação a uma entidade externa na Internet, sem o conhecimento e consentimento do usuário.

- 9. Em informática, hacker é um indivíduo que se dedica, com intensidade incomum, a conhecer e modificar os aspectos mais internos de dispositivos, programas e redes de computadores. Hackers Anonymous

- 10. Phreaker é o nome dado aos hackers de telefonia. (Phone+Freak ou Phreak). É o uso indevido de linhas telefônicas, fixas ou celulares. No passado, os phreakers empregavam gravadores de fita e outros dispositivos para produzir sinais de controle e enganar o sistema de telefonia. Conforme as companhias telefônicas foram reforçando a segurança, as técnicas tornaram-se mais complexas. Hoje, o phreaking é uma atividade elaborada, que poucos hackers dominam. Phreaker

- 11. Em computação, phishing, termo oriundo do inglês (fishing) que quer dizer pesca, é uma forma de fraude eletrônica, caracterizada por tentativas de adquirir dados pessoais de diversos tipos; senhas, dados financeiros como número de cartões de crédito e outros dados pessoais. Phishing

- 12. Anti-Virus Os antivírus são programas de computador concebidos para prevenir, detectar e eliminar vírus de computador. Anti-VírusNorton