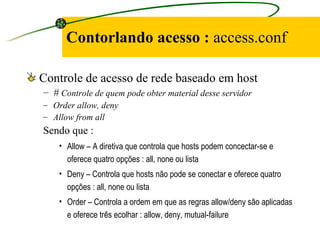

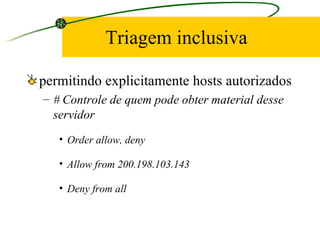

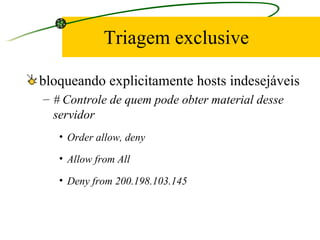

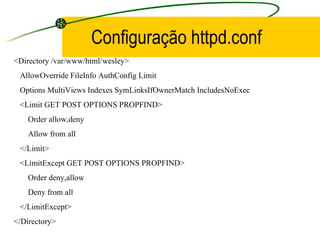

1) O documento discute medidas de segurança para o servidor Apache, incluindo controle de acesso baseado em host e permissões de script.

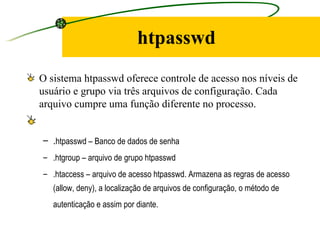

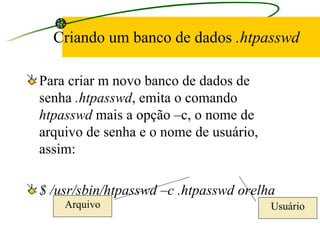

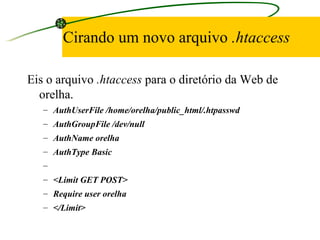

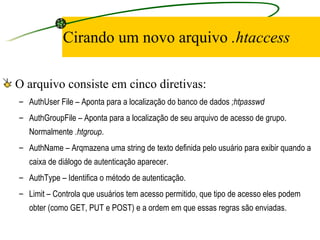

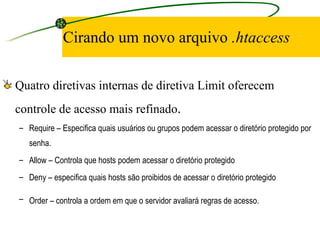

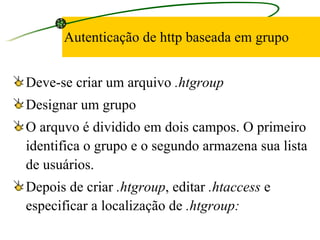

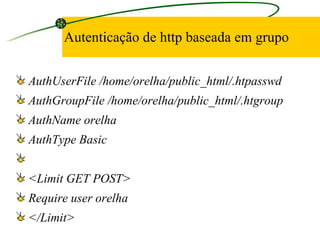

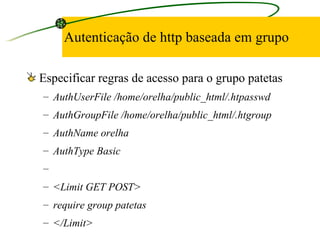

2) É explicado como configurar arquivos .htaccess, .htpasswd e .htgroup para fornecer autenticação baseada em usuário e grupo para diretórios.

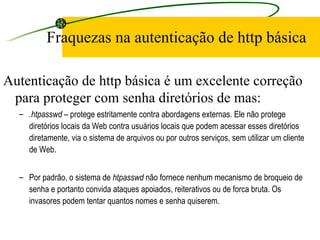

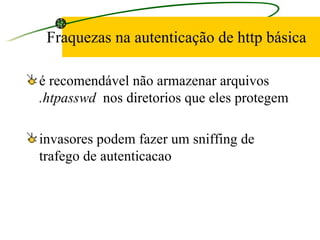

3) As fraquezas da autenticação HTTP básica são destacadas, como a falta de mecanismos contra senhas fracas e ataques de força bruta.